Apžvalga

Ši politika apibrėžia griežtus reikalavimus maskuoti ir pseudonimizuoti jautrius, konfidencialius ir asmens duomenis, siekiant apriboti ekspoziciją ir palaikyti atitiktį reglamentavimo reikalavimams visose aplinkose ir vaidmenyse.

Išsami duomenų apsauga

Taiko maskavimą ir pseudonimizavimą visiems jautriems duomenims visose aplinkose, siekiant didesnio duomenų privatumo ir minimizuotos ekspozicijos.

Suderinamumas su reglamentavimu

Palaiko BDAR, ISO/IEC 27001:2022, NIST, NIS2, DORA ir COBIT 2019, užtikrinant teisinę atitiktį ir atitiktį standartams.

Struktūruotos atsakomybės

Apibrėžia aiškius vaidmenis vadovybei, vyriausiajam informacijos saugumo pareigūnui (CISO), duomenų apsaugos pareigūnui (DPO), duomenų savininkams, IT operacijoms ir trečiųjų šalių paslaugų teikėjams duomenų maskavimo ir pseudonimizavimo srityje.

Nuolatinė stebėsena

Nustato nuolatinį testavimą, auditą ir stebėseną, siekiant validuoti maskavimo veiksmingumą ir identifikuoti rizikas ar anomalijas.

Skaityti visą apžvalgą

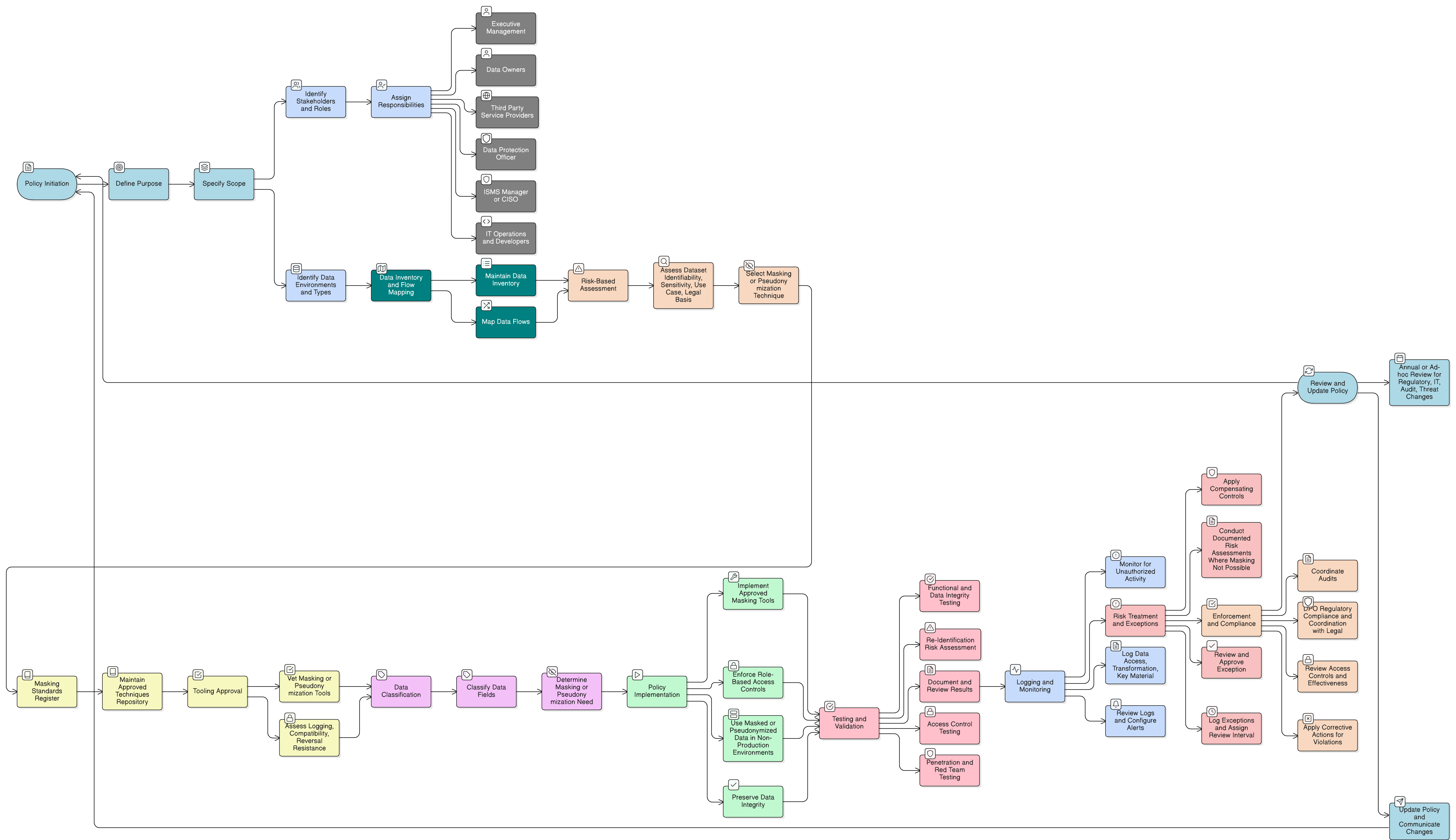

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir taikymas

Valdysena ir vaidmenys

Rizika grindžiamos vertinimo procedūros

Įrankiai ir maskavimo standartai

Žurnalinimo ir stebėsenos kontrolės priemonės

Testavimas ir išimčių tvarkymas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Duomenų klasifikavimo ir ženklinimo politika

Maskavimo ir pseudonimizavimo sprendimai tiesiogiai priklauso nuo duomenų laukų klasifikavimo ir jautrumo lygių, apibrėžtų P13.

Duomenų saugojimo ir šalinimo politika

Transformuoti duomenų rinkiniai turi būti saugomi ir šalinami pagal gyvavimo ciklo taisykles P14, užtikrinant, kad maskuoti ir pseudonimizuoti duomenys būtų tvarkomi kaip jautrūs.

Duomenų apsaugos ir duomenų privatumo politika

Pateikia duomenų privatumo principus ir reglamentavimo pagrindus pseudonimizavimui taikyti kaip atitinkančiai duomenų tvarkymo veiklai pagal BDAR ir panašius teisės aktus.

Žurnalinimo ir stebėsenos politika

Užtikrina centralizuotą audito ir įspėjimų teikimą apie maskavimo ir pseudonimizavimo įvykius pagal struktūruotus saugumo stebėsenos protokolus.

Apie Clarysec politikas - Duomenų maskavimo ir pseudonimizavimo politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik žodžių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas bei atitinkamus komitetus, užtikrinant aiškią atskaitomybę. Kiekvienas reikalavimas yra unikalus sunumeruotas punktas (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Centralizuotas maskavimo standartų registras

Palaiko patvirtintų maskavimo ir pseudonimizavimo įrankių, šablonų ir metodų saugyklą nuosekliam įgyvendinimui visoje įmonėje.

Rizika grindžiamas transformavimo vertinimas

Reikalauja, kad kiekvienas duomenų rinkinys prieš taikant maskavimą ar pseudonimizavimą būtų įvertintas pagal identifikuojamumo, pakartotinio identifikavimo ir naudojimo atvejo rizikos analizę.

Išimčių valdymas ir kompensacinės kontrolės priemonės

Nustato dokumentuotą rizikos vertinimą ir vadovybės peržiūrą išimtims, užtikrinant kompensacines kontrolės priemones ir nuolatinę priežiūrą.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →