Pregled

Ta politika opredeljuje stroge zahteve za maskiranje in psevdonimizacijo občutljivih, zaupnih in osebnih podatkov za omejevanje izpostavljenosti ter podporo skladnosti s predpisi v vseh okoljih in vlogah.

Celovito varstvo podatkov

Uporablja maskiranje in psevdonimizacijo za vse občutljive podatke v vseh okoljih za izboljšano zasebnost in minimizirano izpostavljenost.

Usklajenost s predpisi

Podpira GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA in COBIT 2019 ter zagotavlja pravno in standardno skladnost.

Strukturirane odgovornosti

Opredeljuje jasne vloge za vodstvo, vodjo informacijske varnosti (CISO), DPO, lastnike podatkov, IT in tretje osebe pri maskiranju podatkov in psevdonimizaciji.

Stalno spremljanje

Zahteva stalno testiranje, presojo in spremljanje za validacijo učinkovitosti maskiranja ter identifikacijo tveganj ali anomalij.

Preberi celoten pregled

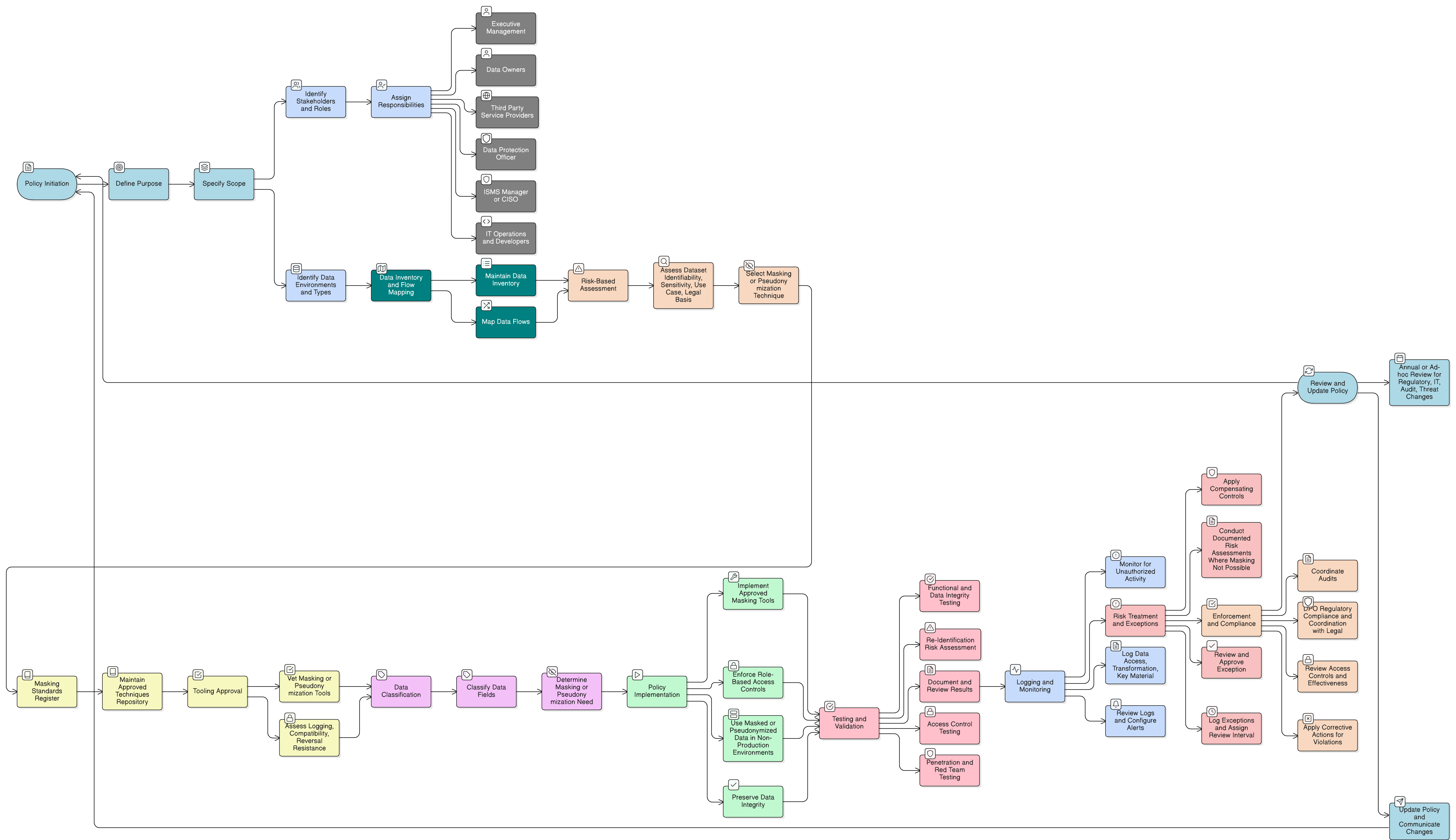

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in uporabnost

Upravljanje in vloge

Postopki ocenjevanja na podlagi tveganj

Standardi orodij in maskiranja

Kontrole revizijskega beleženja in spremljanja

Testiranje in obravnava izjem

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika razvrščanja in označevanja podatkov

Odločitve o maskiranju in psevdonimizaciji so neposredno odvisne od razvrščanja podatkovnih polj in ravni občutljivosti, opredeljenih v P13.

Politika hrambe in odstranjevanja podatkov

Transformirani nabori podatkov morajo biti hranjeni in odstranjeni v skladu s pravili življenjskega cikla v P14, kar zagotavlja, da se maskirani in psevdonimizirani podatki obravnavajo kot občutljivi.

Politika varstva podatkov in zasebnosti

Zagotavlja načela zasebnosti in regulativne temelje za uporabo psevdonimizacije kot skladne dejavnosti obdelave v okviru GDPR in podobnih zakonov.

Politika beleženja in spremljanja

Omogoča centralizirano presojo in opozarjanje na dogodke maskiranja in psevdonimizacije v skladu s strukturiranimi protokoli spremljanja varnosti.

O pravilnikih Clarysec - Politika maskiranja in psevdonimizacije podatkov

Učinkovito upravljanje varnosti zahteva več kot le besede; zahteva jasnost, odgovornost in strukturo, ki se prilagaja vaši organizaciji. Generične predloge pogosto odpovejo, saj ustvarjajo nejasnosti z dolgimi odstavki in neopredeljenimi vlogami. Ta politika je zasnovana kot operativna hrbtenica vašega varnostnega programa. Odgovornosti dodelimo specifičnim vlogam, ki jih najdemo v sodobnem podjetju, vključno z vodjo informacijske varnosti (CISO), ekipami za IT in varnost ter ustreznimi odbori, kar zagotavlja jasno odgovornost. Vsaka zahteva je enolično oštevilčena klavzula (npr. 5.1.1, 5.1.2). Ta atomska struktura omogoča enostavno implementacijo politike, presojo glede na specifične kontrole in varno prilagajanje brez vpliva na integriteto dokumenta, s čimer se politika iz statičnega dokumenta preoblikuje v dinamičen, izvedljiv okvir.

Centraliziran register standardov maskiranja

Vzdržuje repozitorij odobrenih orodij, predlog in metod za maskiranje in psevdonimizacijo za dosledno implementacijo na ravni celotnega podjetja.

Ocena transformacije na podlagi tveganj

Zahteva, da vsak nabor podatkov pred uporabo maskiranja ali psevdonimizacije prestane analizo tveganj identifikacije, ponovne identifikacije in primerov uporabe.

Upravljanje izjem in nadomestne kontrole

Zahteva dokumentirano oceno tveganja in vodstveni pregled za izjeme ter zagotavlja nadomestne kontrole in stalni nadzor.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu Enterprise

Prihranite 67%Pridobite vseh 37 politik Enterprise za €599, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket Enterprise →