Prehľad

Táto politika definuje prísne požiadavky na maskovanie údajov a pseudonymizáciu citlivých, dôverných a osobných údajov s cieľom obmedziť expozíciu a podporiť dodržiavanie predpisov naprieč všetkými prostrediami a rolami.

Komplexná ochrana údajov

Uplatňuje maskovanie údajov a pseudonymizáciu na všetky citlivé údaje naprieč prostrediami na zvýšenie ochrany údajov a minimalizáciu expozície.

Zosúladenie s predpismi

Podporuje GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA a COBIT 2019, čím zabezpečuje dodržiavanie zákonných požiadaviek a noriem.

Štruktúrované zodpovednosti

Definuje jasné roly pre manažment, CISO, DPO, vlastníkov údajov, IT a poskytovateľov služieb tretích strán pri maskovaní údajov a pseudonymizácii.

Nepretržité monitorovanie

Vyžaduje priebežné testovanie, audit a monitorovanie na validáciu účinnosti maskovania a identifikáciu rizík alebo anomálií.

Čítať celý prehľad

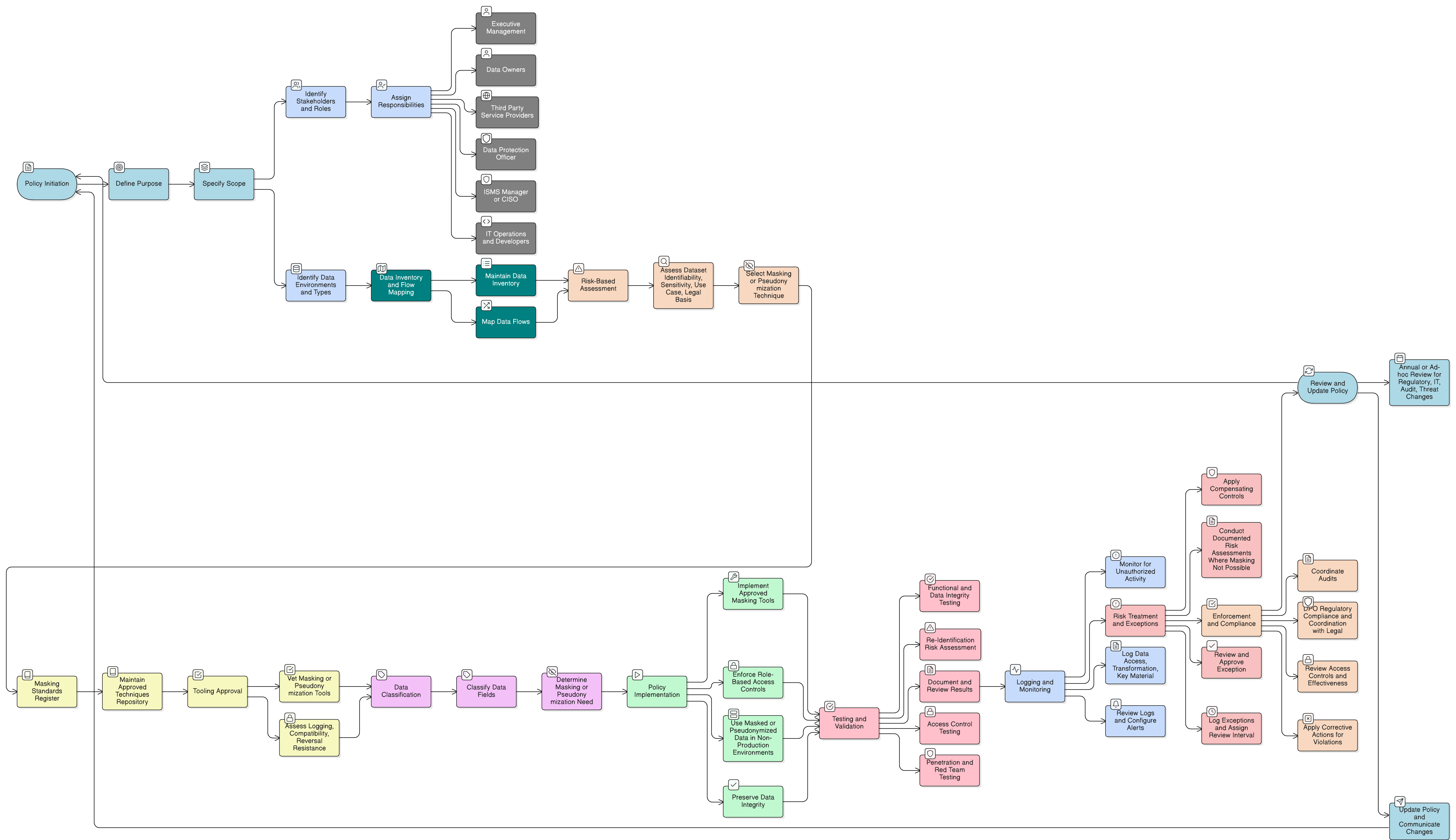

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a uplatniteľnosť

Správa a roly

Postupy posúdenia založeného na riziku

Nástroje a štandardy maskovania

Kontroly zaznamenávania a monitorovania

Testovanie a ošetrenie výnimiek

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika klasifikácie a označovania údajov

Rozhodnutia o maskovaní údajov a pseudonymizácii sú priamo závislé od klasifikácie údajových polí a úrovní citlivosti definovaných v P13.

Politika uchovávania údajov a likvidácie

Transformované dátové súbory musia byť uchovávané a likvidované v súlade s pravidlami životného cyklu v P14, čím sa zabezpečí, že maskované a pseudonymizované údaje sa budú považovať za citlivé.

Politika ochrany údajov a súkromia

Poskytuje princípy ochrany údajov a regulačné základy na uplatnenie pseudonymizácie ako činnosti spracúvania v súlade s GDPR a podobnými zákonmi.

Politika zaznamenávania a monitorovania

Umožňuje centralizované auditovanie a upozorňovanie na udalosti maskovania údajov a pseudonymizácie v súlade so štruktúrovanými protokolmi monitorovania bezpečnosti.

O politikách Clarysec - Politika maskovania údajov a pseudonymizácie

Efektívne riadenie bezpečnosti si vyžaduje viac než len slová; vyžaduje jasnosť, zodpovednosť a štruktúru, ktorá sa škáluje s vašou organizáciou. Generické šablóny často zlyhávajú a vytvárajú nejasnosti prostredníctvom dlhých odsekov a nedefinovaných rolí. Táto politika je navrhnutá ako prevádzková chrbtica vášho bezpečnostného programu. Priraďujeme zodpovednosti ku konkrétnym rolám, ktoré sa nachádzajú v modernom podniku, vrátane riaditeľa informačnej bezpečnosti (CISO), IT a bezpečnostných tímov a príslušných výborov, čím zabezpečujeme jasnú zodpovednosť. Každá požiadavka je jedinečne očíslovaná doložka (napr. 5.1.1, 5.1.2). Táto atómová štruktúra uľahčuje implementáciu politiky, auditovanie voči konkrétnym kontrolám a bezpečné prispôsobenie bez ovplyvnenia integrity dokumentu, čím sa z nej stáva dynamický, vykonateľný rámec namiesto statického dokumentu.

Centralizovaný register štandardov maskovania

Udržiava úložisko schválených nástrojov, šablón a metód maskovania údajov a pseudonymizácie pre konzistentnú implementáciu v rámci podniku.

Posúdenie transformácie založené na riziku

Vyžaduje, aby každý dátový súbor prešiel analýzou rizík identifikovateľnosti, opätovnej identifikácie a prípadov použitia pred uplatnením maskovania údajov alebo pseudonymizácie.

Riadenie výnimiek a kompenzačné kontroly

Vyžaduje zdokumentované posúdenie rizík a preskúmanie manažmentom pre výnimky, čím zabezpečuje kompenzačné kontroly a priebežný dohľad.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku Enterprise

Ušetrite 67%Získajte všetkých 37 politík Enterprise za €599, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík Enterprise →