Overzicht

Dit beleid definieert strikte eisen voor het maskeren en pseudonimiseren van gevoelige, vertrouwelijke en persoonsgegevens om blootstelling te beperken en naleving van de regelgeving te ondersteunen in alle omgevingen en rollen.

Uitgebreide gegevensbescherming

Past masking en pseudonimisering toe op alle gevoelige gegevens in alle omgevingen voor verbeterde privacy en geminimaliseerde blootstelling.

Afstemming op regelgeving

Ondersteunt GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA en COBIT 2019 en borgt naleving op basis van wet- en regelgeving en normen.

Gestructureerde verantwoordelijkheden

Definieert duidelijke rollen voor topmanagement, Chief Information Security Officer (CISO), DPO, data-eigenaren, IT-operaties en derden bij datamasking en pseudonimisering.

Continue monitoring

Verplicht doorlopende testen, audits en monitoring om de doeltreffendheid van masking te valideren en risico’s of anomalieën te identificeren.

Volledig overzicht lezen

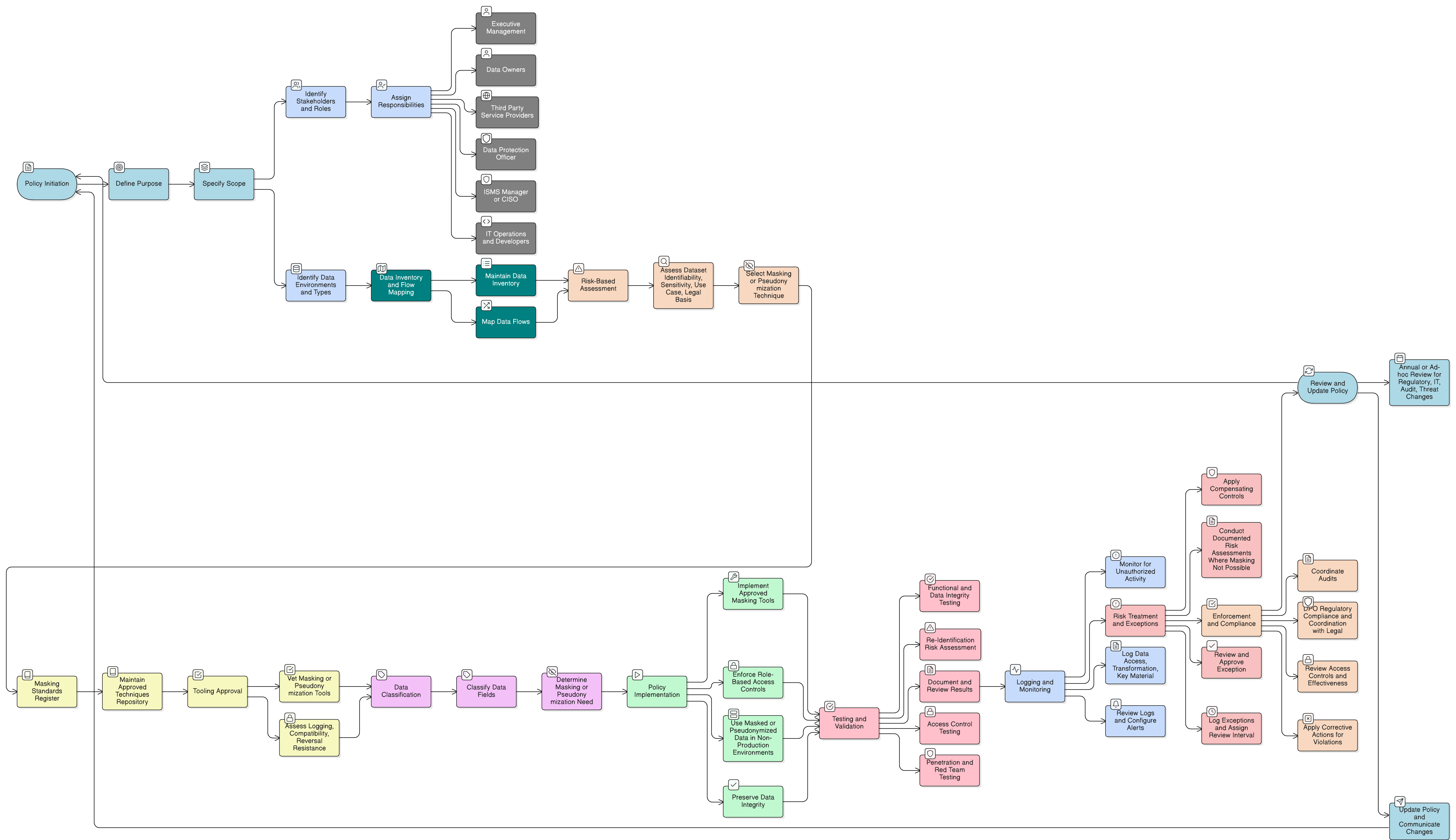

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en toepasselijkheid

Governance en rollen

Risicogebaseerde beoordelingsprocedures

Tooling- en maskingnormen

Logging- en monitoringbeheersmaatregelen

Testen en afhandeling van uitzonderingen

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake gegevensclassificatie en labeling

Beslissingen over masking en pseudonimisering zijn direct afhankelijk van de classificatie van gegevensvelden en gevoeligheidsniveaus die in P13 zijn gedefinieerd.

Gegevensbewaringsbeleid

Getransformeerde datasets moeten worden bewaard en afgevoerd conform de levenscyclusregels in P14, zodat gemaskeerde en gepseudonimiseerde gegevens als gevoelig worden behandeld.

Beleid inzake gegevensbescherming en gegevensprivacy

Biedt privacyprincipes en regelgevende grondslagen voor het toepassen van pseudonimisering als een conforme verwerkingsactiviteit onder GDPR en vergelijkbare wetgeving.

Logging- en monitoringbeleid

Maakt gecentraliseerde auditing en waarschuwingen van masking- en pseudonimiseringevents mogelijk conform gestructureerde protocollen voor monitoring en dreigingsdetectie.

Over Clarysec-beleidsdocumenten - Beleid inzake datamasking en pseudonimisering

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, en borgen daarmee duidelijke verantwoordingsplicht. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Gecentraliseerd register van maskingnormen

Beheert een repository van goedgekeurde tools, sjablonen en methoden voor masking en pseudonimisering voor consistente implementatie in de hele onderneming.

Risicogebaseerde transformatiebeoordeling

Vereist dat elke dataset een risicoanalyse ondergaat op identificeerbaarheid, heridentificatie en use-case voordat masking of pseudonimisering wordt toegepast.

Uitzonderingsbeheer en compenserende maatregelen

Verplicht gedocumenteerde risicobeoordeling en directiebeoordeling voor uitzonderingen, met compenserende maatregelen en doorlopend toezicht.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →