Descripción general

Esta política define requisitos estrictos para el enmascaramiento y la seudonimización de datos sensibles, confidenciales y personales, con el fin de limitar la exposición y respaldar el cumplimiento normativo en todos los entornos y roles.

Protección de datos integral

Aplica enmascaramiento y seudonimización a todos los datos sensibles en todos los entornos para mejorar la privacidad y minimizar la exposición.

Alineación normativa

Da soporte a GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA y COBIT 2019, garantizando el cumplimiento legal y basado en normas.

Responsabilidades estructuradas

Define roles claros para la dirección, el Director de Seguridad de la Información (CISO), el DPO, los propietarios de datos, Operaciones de TI y terceros en el enmascaramiento y la seudonimización de datos.

Seguimiento continuo

Exige pruebas, auditoría y seguimiento continuos para validar la eficacia del enmascaramiento e identificar riesgos o anomalías.

Leer descripción completa

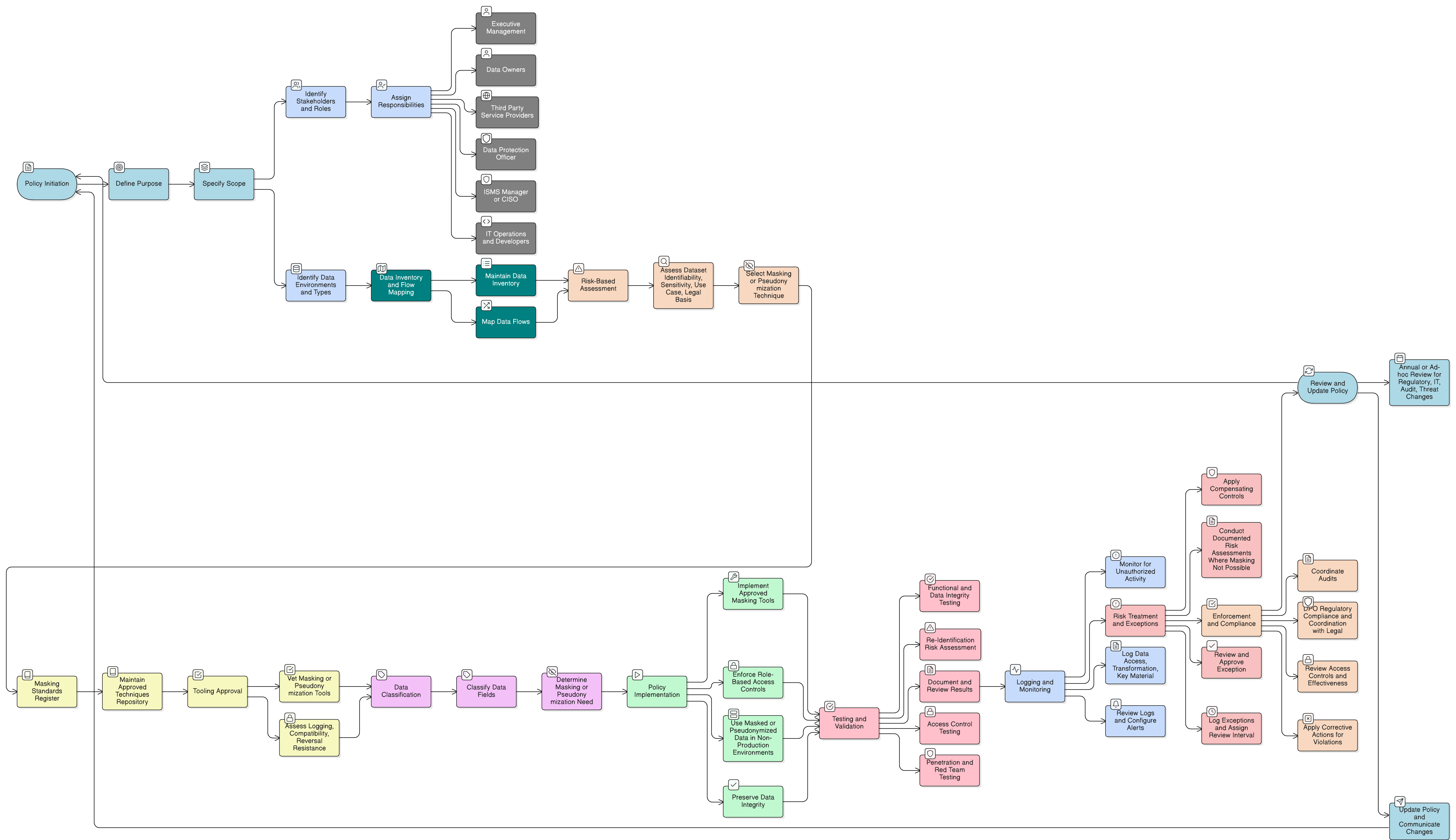

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y aplicabilidad

Gobernanza y roles

Procedimientos de evaluación basada en el riesgo

Estándares de herramientas y enmascaramiento

Controles de registro de auditoría y seguimiento

Pruebas y gestión de excepciones

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de clasificación y etiquetado de datos

Las decisiones de enmascaramiento y seudonimización dependen directamente de la clasificación de datos de los campos y de los niveles de sensibilidad definidos en P13.

Política de conservación y eliminación de datos

Los conjuntos de datos transformados deben conservarse y eliminarse de acuerdo con las reglas del ciclo de vida en P14, garantizando que los datos enmascarados y seudonimizados se traten como sensibles.

Política de protección de datos y privacidad

Proporciona principios de privacidad y fundamentos normativos para aplicar la seudonimización como una actividad de tratamiento conforme al GDPR y leyes similares.

Política de registro y monitorización

Permite la auditoría y las alertas centralizadas de eventos de enmascaramiento y seudonimización de acuerdo con protocolos estructurados de monitorización de la seguridad.

Sobre las Políticas de Clarysec - Política de enmascaramiento y seudonimización de datos

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos presentes en una empresa moderna, incluidos el Director de Seguridad de la Información (CISO), los equipos de TI y seguridad y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica facilita la implementación de la política, su auditoría frente a controles específicos y su personalización segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Registro centralizado de estándares de enmascaramiento

Mantiene un repositorio de herramientas, plantillas y métodos aprobados de enmascaramiento y seudonimización para una implementación coherente en toda la empresa.

Evaluación basada en el riesgo de la transformación

Exige que cada conjunto de datos se someta a un análisis de riesgos de identificabilidad, reidentificación y caso de uso antes de aplicar el enmascaramiento o la seudonimización.

Gestión de excepciones y controles compensatorios

Exige una evaluación de riesgos documentada y revisión por la dirección para las excepciones, garantizando controles compensatorios y supervisión continua.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →