Übersicht

Diese Richtlinie definiert strenge Anforderungen für die Maskierung und Pseudonymisierung sensibler, vertraulicher und personenbezogener Daten, um die Exposition zu begrenzen und die regulatorische Compliance über alle Umgebungen und Rollen hinweg zu unterstützen.

Umfassender Datenschutz

Wendet Maskierung und Pseudonymisierung auf alle sensiblen Daten in allen Umgebungen an, um den Datenschutz zu verbessern und die Exposition zu minimieren.

Regulatorische Ausrichtung

Unterstützt DSGVO, ISO/IEC 27001:2022, NIST, NIS2, DORA und COBIT 2019 und stellt die Einhaltung gesetzlicher und normenbasierter Anforderungen sicher.

Strukturierte Verantwortlichkeiten

Definiert klare Rollen für Geschäftsleitung, Chief Information Security Officer (CISO), Datenschutzbeauftragten (DPO), Datenverantwortliche, IT und Drittdienstleister bei Datenmaskierung und Pseudonymisierung.

Kontinuierliche Überwachung

Schreibt fortlaufende Tests, Audits und Überwachung vor, um die Wirksamkeit der Maskierung zu validieren und Risiken oder Anomalien zu identifizieren.

Vollständige Übersicht lesen

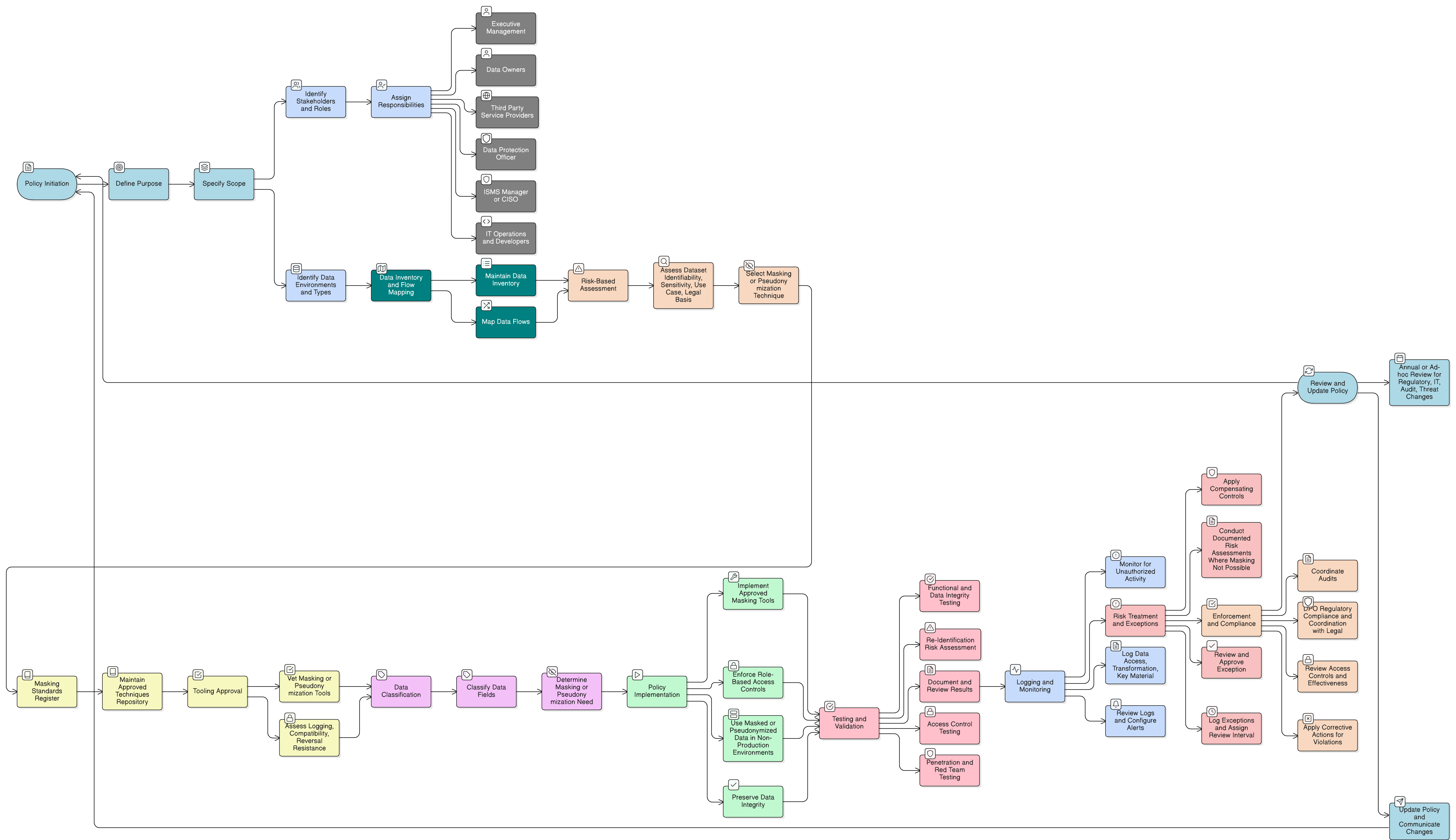

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Anwendbarkeit

Governance und Rollen

Risikobasierte Bewertungsverfahren

Werkzeug- sowie Maskierungsstandards

Protokollierungs- und Überwachungsmaßnahmen

Tests sowie Ausnahmebehandlung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Richtlinie zur Datenklassifizierung und Kennzeichnung

Entscheidungen zu Maskierung und Pseudonymisierung hängen direkt von der Klassifizierung von Datenfeldern und den in P13 definierten Sensitivitätsstufen ab.

Datenaufbewahrungs- und Entsorgungsrichtlinie

Transformierte Datensätze müssen gemäß den Lebenszyklusregeln in P14 aufbewahrt und entsorgt werden, sodass maskierte und pseudonymisierte Daten als sensibel behandelt werden.

Datenschutz- und Privatsphäre-Richtlinie

Stellt Datenschutzprinzipien und regulatorische Grundlagen für die Anwendung der Pseudonymisierung als konforme Verarbeitungstätigkeit gemäß DSGVO und ähnlichen Gesetzen bereit.

Protokollierungs- und Überwachungsrichtlinie

Ermöglicht zentrale Auditierung und Warnmeldungen zu Maskierungs- und Pseudonymisierungsereignissen gemäß strukturierten Protokollen zur Sicherheitssystemüberwachung.

Über Clarysec-Richtlinien - Richtlinie zur Datenmaskierung und Pseudonymisierung

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern häufig und schaffen Unklarheiten durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorhanden sind, einschließlich des Chief Information Security Officer (CISO), IT- und Sicherheitsteams und relevanter Ausschüsse, und stellen so klare Zuständigkeiten sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – wodurch sie sich von einem statischen Dokument zu einem dynamischen, umsetzbaren Rahmenwerk entwickelt.

Zentrales Register für Maskierungsstandards

Pflegt ein Repository genehmigter Maskierungs- und Pseudonymisierungswerkzeuge, Vorlagen und Methoden für eine konsistente unternehmensweite Umsetzung.

Risikobasierte Transformationsbewertung

Verlangt, dass jeder Datensatz vor Anwendung von Maskierung oder Pseudonymisierung eine Risikoanalyse zu Identifizierbarkeit, Re-Identifizierung und Use-Case durchläuft.

Ausnahmemanagement und kompensierende Kontrollen

Schreibt dokumentierte Risikobeurteilungen und Managementbewertungen für Ausnahmen vor und stellt kompensierende Kontrollen sowie fortlaufende Aufsicht sicher.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →