Επισκόπηση

Η παρούσα πολιτική ορίζει αυστηρές απαιτήσεις για την απόκρυψη και την ψευδωνυμοποίηση ευαίσθητων, εμπιστευτικών και προσωπικών δεδομένων, ώστε να περιορίζεται η έκθεση και να υποστηρίζεται η κανονιστική συμμόρφωση σε όλα τα περιβάλλοντα και τους ρόλους.

Ολοκληρωμένη Προστασία Δεδομένων

Εφαρμόζει απόκρυψη και ψευδωνυμοποίηση σε όλα τα ευαίσθητα δεδομένα, σε όλα τα περιβάλλοντα, για ενισχυμένη ιδιωτικότητα και ελαχιστοποιημένη έκθεση.

Κανονιστική ευθυγράμμιση

Υποστηρίζει GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA και COBIT 2019, διασφαλίζοντας νομική συμμόρφωση και συμμόρφωση βάσει προτύπων.

Δομημένες αρμοδιότητες

Ορίζει σαφείς ρόλους για την εκτελεστική διοίκηση, τον Επικεφαλής Ασφάλειας Πληροφοριών (CISO), τον DPO, τους ιδιοκτήτες δεδομένων, τις Λειτουργίες Πληροφορικής και τρίτους στην απόκρυψη δεδομένων και την ψευδωνυμοποίηση.

Συνεχής παρακολούθηση

Επιβάλλει συνεχιζόμενες δοκιμές, έλεγχο και παρακολούθηση για την επικύρωση της αποτελεσματικότητας της απόκρυψης και την αναγνώριση κινδύνων ή ανωμαλιών.

Διαβάστε πλήρη επισκόπηση

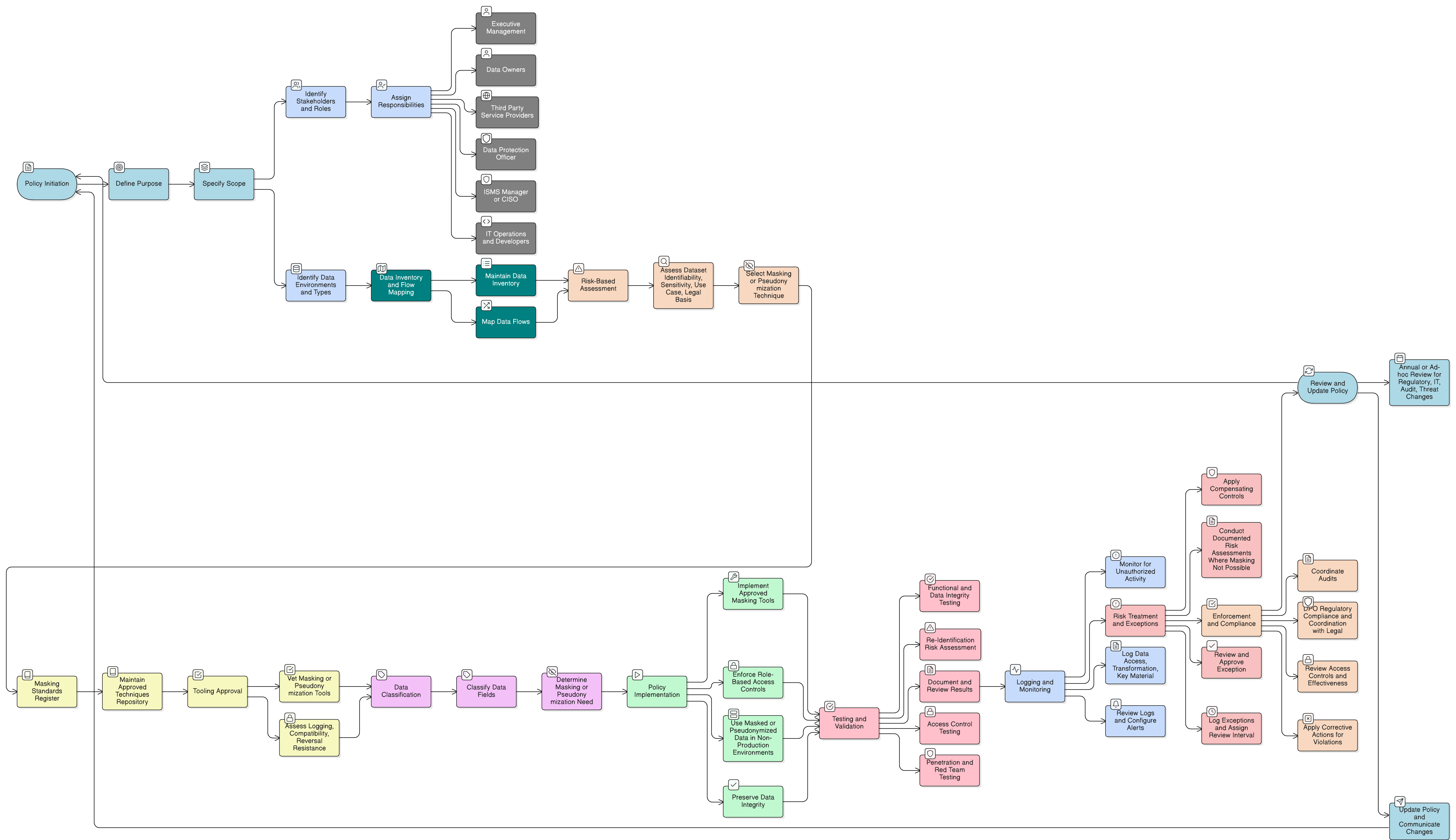

Διάγραμμα Πολιτικής

Κάντε κλικ στο διάγραμμα για προβολή σε πλήρες μέγεθος

Περιεχόμενα

Πεδίο εφαρμογής και εφαρμοσιμότητα

Διακυβέρνηση και ρόλοι

Διαδικασίες αξιολόγησης βάσει κινδύνου

Πρότυπα εργαλείων και απόκρυψης

Έλεγχοι καταγραφής ελέγχου και παρακολούθησης

Δοκιμές και διαχείριση εξαιρέσεων

Συμμόρφωση με πλαίσιο

🛡️ Υποστηριζόμενα πρότυπα & πλαίσια

Αυτό το προϊόν είναι ευθυγραμμισμένο με τα ακόλουθα πλαίσια συμμόρφωσης, με λεπτομερείς αντιστοιχίσεις ρητρών και ελέγχων.

Σχετικές πολιτικές

Πολιτική Ταξινόμησης Δεδομένων και Επισήμανσης

Οι αποφάσεις απόκρυψης και ψευδωνυμοποίησης εξαρτώνται άμεσα από την ταξινόμηση πεδίων δεδομένων και τα επίπεδα ευαισθησίας που ορίζονται στο P13.

Πολιτική Διατήρησης Δεδομένων και Διάθεσης

Τα μετασχηματισμένα σύνολα δεδομένων πρέπει να διατηρούνται και να διατίθενται σύμφωνα με τους κανόνες κύκλου ζωής στο P14, διασφαλίζοντας ότι τα δεδομένα με απόκρυψη και ψευδωνυμοποίηση αντιμετωπίζονται ως ευαίσθητα.

Πολιτική Προστασίας Δεδομένων και Ιδιωτικότητας

Παρέχει αρχές ιδιωτικότητας και κανονιστικές βάσεις για την εφαρμογή της ψευδωνυμοποίησης ως δραστηριότητα επεξεργασίας με συμμόρφωση στο πλαίσιο του GDPR και παρόμοιων νόμων.

Πολιτική Καταγραφής και Παρακολούθησης

Επιτρέπει κεντρικό έλεγχο και αυτοματοποιημένες ειδοποιήσεις για συμβάντα απόκρυψης και ψευδωνυμοποίησης σύμφωνα με δομημένα πρωτόκολλα παρακολούθησης ασφάλειας.

Σχετικά με τις Πολιτικές της Clarysec - Πολιτική Απόκρυψης Δεδομένων και Ψευδωνυμοποίησης

Η αποτελεσματική διακυβέρνηση ασφάλειας απαιτεί περισσότερα από διατυπώσεις· απαιτεί σαφήνεια, λογοδοσία και μια δομή που κλιμακώνεται με τον οργανισμό σας. Τα γενικά πρότυπα συχνά αποτυγχάνουν, δημιουργώντας ασάφεια με μακροσκελείς παραγράφους και μη ορισμένους ρόλους. Η παρούσα πολιτική έχει σχεδιαστεί ώστε να αποτελεί τη λειτουργική ραχοκοκαλιά του προγράμματος ασφάλειάς σας. Αναθέτουμε αρμοδιότητες στους συγκεκριμένους ρόλους που συναντώνται σε μια σύγχρονη επιχείρηση, συμπεριλαμβανομένου του Επικεφαλής Ασφάλειας Πληροφοριών (CISO), των ομάδων Πληροφορικής και Ασφάλειας Πληροφοριών και των σχετικών επιτροπών, διασφαλίζοντας σαφή λογοδοσία. Κάθε απαίτηση είναι μια μοναδικά αριθμημένη ρήτρα (π.χ. 5.1.1, 5.1.2). Αυτή η ατομική δομή καθιστά την πολιτική εύκολη στην υλοποίηση, στον έλεγχο έναντι συγκεκριμένων ελέγχων και στην ασφαλή προσαρμογή χωρίς να επηρεάζεται η ακεραιότητα του εγγράφου, μετατρέποντάς την από στατικό έγγραφο σε δυναμικό, εφαρμόσιμο πλαίσιο.

Κεντρικό Μητρώο Προτύπων Απόκρυψης

Διατηρεί αποθετήριο εγκεκριμένων εργαλείων, προτύπων και μεθόδων απόκρυψης και ψευδωνυμοποίησης για συνεπή υλοποίηση σε επίπεδο επιχείρησης.

Αξιολόγηση μετασχηματισμού βάσει κινδύνου

Απαιτεί κάθε σύνολο δεδομένων να υποβάλλεται σε ανάλυση κινδύνου ταυτοποιησιμότητας, επαναταυτοποίησης και περιπτώσεων χρήσης πριν από την εφαρμογή απόκρυψης ή ψευδωνυμοποίησης.

Διαχείριση εξαιρέσεων και αντισταθμιστικοί έλεγχοι

Επιβάλλει τεκμηριωμένη εκτίμηση κινδύνου και ανασκόπηση από τη διοίκηση για εξαιρέσεις, διασφαλίζοντας αντισταθμιστικούς ελέγχους και συνεχιζόμενη εποπτεία.

Συχνές ερωτήσεις

Σχεδιασμένο για Ηγέτες, από Ηγέτες

Η παρούσα πολιτική έχει συνταχθεί από ηγετικό στέλεχος ασφάλειας με περισσότερα από 25 έτη εμπειρίας στην υλοποίηση και τον έλεγχο πλαισίων ISMS σε παγκόσμιους οργανισμούς. Δεν έχει σχεδιαστεί απλώς ως έγγραφο, αλλά ως ένα τεκμηριωμένο πλαίσιο που αντέχει στον έλεγχο των ελεγκτών.

Συντάχθηκε από ειδικό που κατέχει:

Κάλυψη & Θέματα

🏢 Τμήματα-στόχοι

🏷️ Θεματική κάλυψη

Αυτή η πολιτική είναι 1 από 37 στο πλήρες Πακέτο Enterprise

Εξοικονομήστε 67%Αποκτήστε όλες τις 37 πολιτικές Enterprise για €599, αντί για €1.813 αγοράζοντας ξεχωριστά.

Δείτε το πλήρες Πακέτο Enterprise →