Visão geral

Esta política define requisitos rigorosos para mascarar e pseudonimizar dados sensíveis, confidenciais e pessoais, para limitar a exposição e suportar a conformidade regulamentar em todos os ambientes e papéis.

Proteção de Dados Abrangente

Aplica mascaramento e pseudonimização a todos os dados sensíveis em todos os ambientes para maior privacidade e exposição minimizada.

Alinhamento Regulamentar

Suporta GDPR, ISO/IEC 27001:2022, NIST, NIS2, DORA e COBIT 2019, assegurando conformidade legal e baseada em normas.

Responsabilidades Estruturadas

Define papéis claros para a gestão, CISO, DPO, proprietários de dados, Operações de TI e terceiros no mascaramento e na pseudonimização de dados.

Monitorização Contínua

Impõe testes, auditoria e monitorização contínuos para validar a eficácia do mascaramento e identificar riscos ou anomalias.

Ler visão geral completa

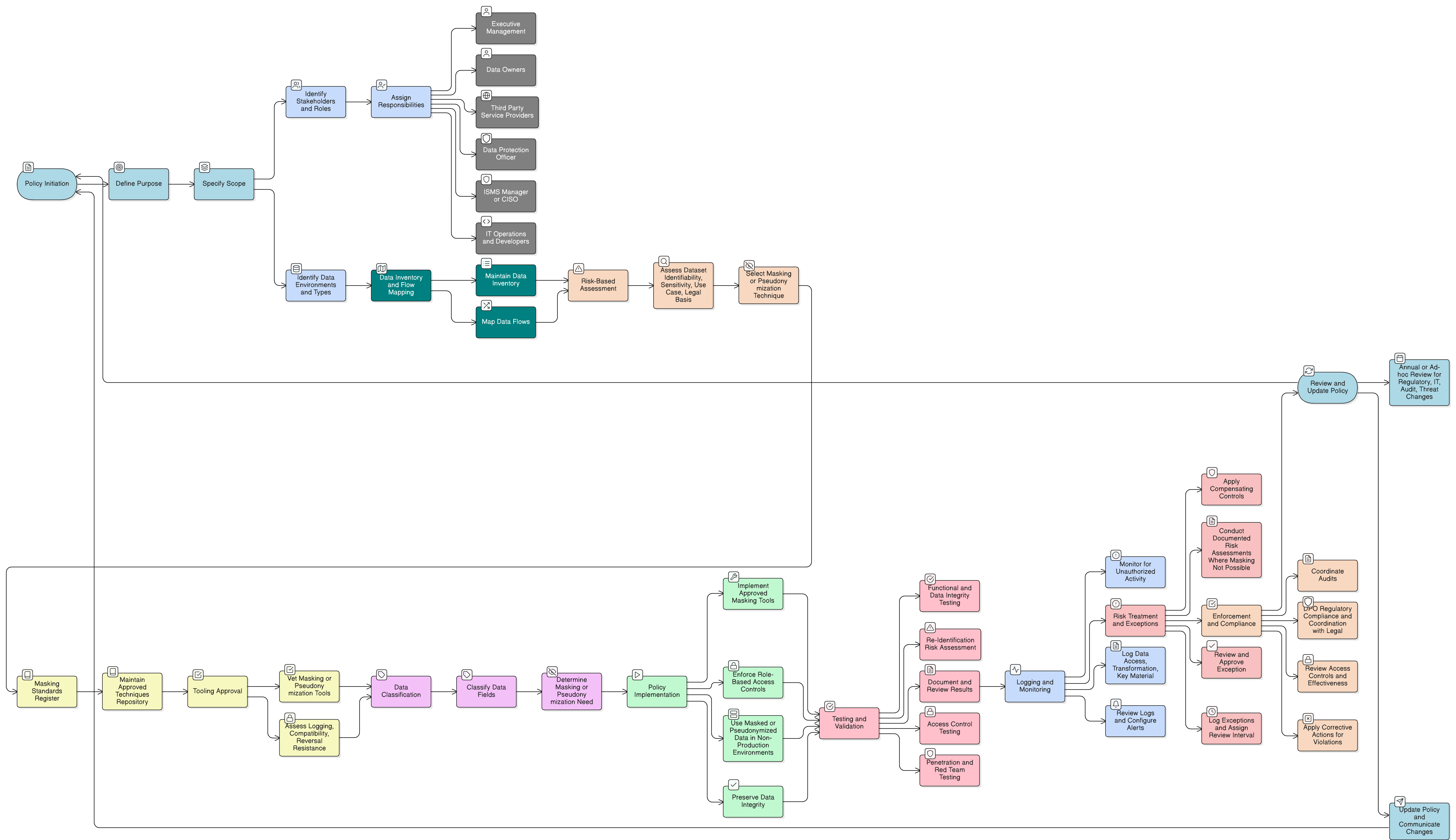

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e aplicabilidade

Governação e papéis

Procedimentos de avaliação baseada no risco

Normas de ferramentas e de mascaramento

Controlos de registo de auditoria e monitorização

Testes e tratamento de exceções

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de Classificação e Rotulagem de Dados

As decisões de mascaramento e pseudonimização dependem diretamente da classificação de dados e dos níveis de sensibilidade definidos na P13.

Política de Retenção de Dados e Eliminação

Os conjuntos de dados transformados devem ser retidos e eliminados de acordo com as regras do ciclo de vida na P14, assegurando que dados mascarados e pseudonimizados são tratados como sensíveis.

Política de Proteção de Dados e Privacidade

Fornece princípios de privacidade e fundamentos regulamentares para aplicar a pseudonimização como uma atividade de tratamento conforme ao abrigo do GDPR e leis semelhantes.

Política de Registo e Monitorização

Permite auditoria centralizada e alertas de eventos de mascaramento e pseudonimização de acordo com protocolos estruturados de monitorização de sistemas de segurança.

Sobre as Políticas Clarysec - Política de Mascaramento e Pseudonimização de Dados

Uma governação de segurança eficaz exige mais do que palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades a papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), equipas de TI e de Segurança da Informação e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Registo Centralizado de Normas de Mascaramento

Mantém um repositório de ferramentas, modelos e métodos aprovados de mascaramento e pseudonimização para uma implementação consistente em toda a empresa.

Avaliação de Transformação Baseada no Risco

Exige que cada conjunto de dados passe por análise de risco de identificabilidade, reidentificação e caso de uso antes de aplicar mascaramento ou pseudonimização.

Gestão de Exceções e Controlos Compensatórios

Impõe avaliação de riscos documentada e revisão pela gestão para exceções, assegurando controlos compensatórios e supervisão contínua.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →