Yleiskatsaus

Tämä politiikka määrittelee tiukat vaatimukset arkaluonteisten, luottamuksellisten ja henkilötietojen peittämiselle ja pseudonymisoinnille altistumisen rajoittamiseksi ja sääntelyvaatimusten noudattamisen tukemiseksi kaikissa ympäristöissä ja rooleissa.

Kattava tietosuoja

Soveltaa peittämistä ja pseudonymisointia kaikkiin arkaluonteisiin tietoihin kaikissa ympäristöissä paremman tietosuojan ja minimoidun altistumisen varmistamiseksi.

Sääntelyn mukaisuus

Tukee GDPR:ää, ISO/IEC 27001:2022:ta, NIST:iä, NIS2:ta, DORA:a ja COBIT 2019:ää varmistaen lakien ja standardien mukaisen vaatimustenmukaisuuden.

Jäsennellyt vastuut

Määrittelee selkeät roolit johdolle, tietoturvajohtajalle (CISO), tietosuojavastaavalle (DPO), dataomistajille, IT-toiminnoille ja kolmansille osapuolille tietojen peittämisessä ja pseudonymisoinnissa.

Jatkuva seuranta

Edellyttää jatkuvaa testausta, auditointia ja seurantaa peittämisen tehokkuuden validoimiseksi sekä riskien tai poikkeamien tunnistamiseksi.

Lue koko yleiskatsaus

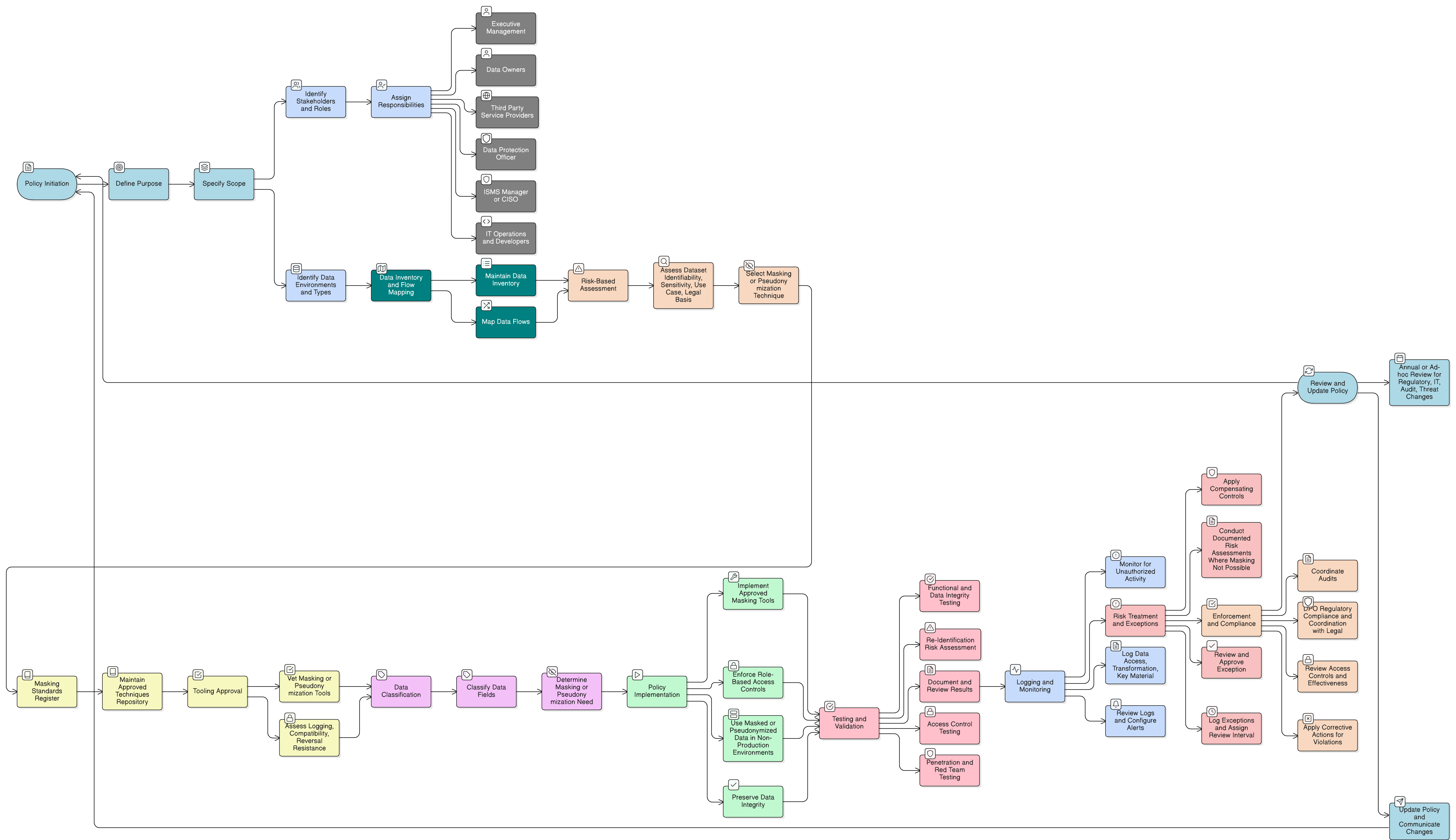

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja sovellettavuus

Hallintotapa ja roolit

Riskiperusteiset arviointimenettelyt

Työkaluston ja peittämisen standardit

Lokitus- ja seurantakontrollit

Testaus ja poikkeusten käsittely

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Tietojen luokittelu- ja merkintäpolitiikka

Peittämistä ja pseudonymisointia koskevat päätökset riippuvat suoraan P13:ssa määritellyistä tietojen luokittelusta ja herkkyystasoista.

Tietojen säilytys- ja hävityspolitiikka

Muunnetut tietoaineistot on säilytettävä ja hävitettävä P14:n elinkaarisääntöjen mukaisesti, varmistaen että peitettyjä ja pseudonymisoituja tietoja käsitellään arkaluonteisina.

Tietosuoja- ja tietosuojapolitiikka

Tarjoaa tietosuojaperiaatteet ja sääntelyperustan pseudonymisoinnin soveltamiselle vaatimustenmukaisena käsittelytoimena GDPR:n ja vastaavien lakien mukaisesti.

Lokitus- ja valvontapolitiikka

Mahdollistaa peittämis- ja pseudonymisointitapahtumien keskitetyn auditoinnin ja hälytykset jäsenneltyjen turvallisuusjärjestelmien valvontaprotokollien mukaisesti.

Tietoa Clarysecin käytännöistä - Tietojen peittäminen ja pseudonymisointi -politiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä sanoja; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein, koska ne luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Osoitamme vastuut nykyaikaisessa organisaatiossa esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT- ja tietoturvatiimit sekä asiaankuuluvat ohjausryhmät, varmistaen selkeän vastuunjaon. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon toteuttaa, auditoida tiettyjä kontrollivaatimuksia vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta dokumentista dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Keskitetty peittämisen standardirekisteri

Ylläpitää hyväksyttyjen peittämis- ja pseudonymisointityökalujen, mallien ja menetelmien tietovarastoa yhdenmukaista organisaatiotasoista toteutusta varten.

Riskiperusteinen muunnosarviointi

Edellyttää, että jokaiselle tietoaineistolle tehdään tunnistettavuuden, uudelleentunnistamisen ja käyttötapauskohtainen riskianalyysi ennen peittämisen tai pseudonymisoinnin soveltamista.

Poikkeusten hallinta ja kompensoivat hallintakeinot

Edellyttää dokumentoitua riskien arviointia ja johdon katselmus -käsittelyä poikkeuksille, varmistaen kompensoivat hallintakeinot ja jatkuvan valvonnan.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →