Áttekintés

Ez a szabályzat szigorú követelményeket határoz meg az érzékeny, bizalmas és személyes adatok maszkolására és pszeudonimizálására a kitettség korlátozása és a jogszabályi megfelelés támogatása érdekében valamennyi környezetben és szerepkörben.

Átfogó adatvédelem

Maszkolást és pszeudonimizálást alkalmaz minden érzékeny adatra a környezetek között a fokozott adatvédelem és a minimális kitettség érdekében.

Szabályozási összehangolás

Támogatja a GDPR-t, az ISO/IEC 27001:2022-t, a NIST-et, a NIS2-t, a DORA-t és a COBIT 2019-et, biztosítva a jogi és szabványalapú megfelelést.

Strukturált felelősségek

Egyértelmű szerepköröket határoz meg a vezetés, a CISO, a DPO, az adattulajdonosok, az informatikai üzemeltetés és a harmadik fél szolgáltatók számára az adatmaszkolás és pszeudonimizálás terén.

Folyamatos monitorozás

Előírja a folyamatos tesztelést, auditot és monitorozást a maszkolás eredményességének validálására, valamint a kockázatok vagy anomáliák azonosítására.

Teljes áttekintés olvasása

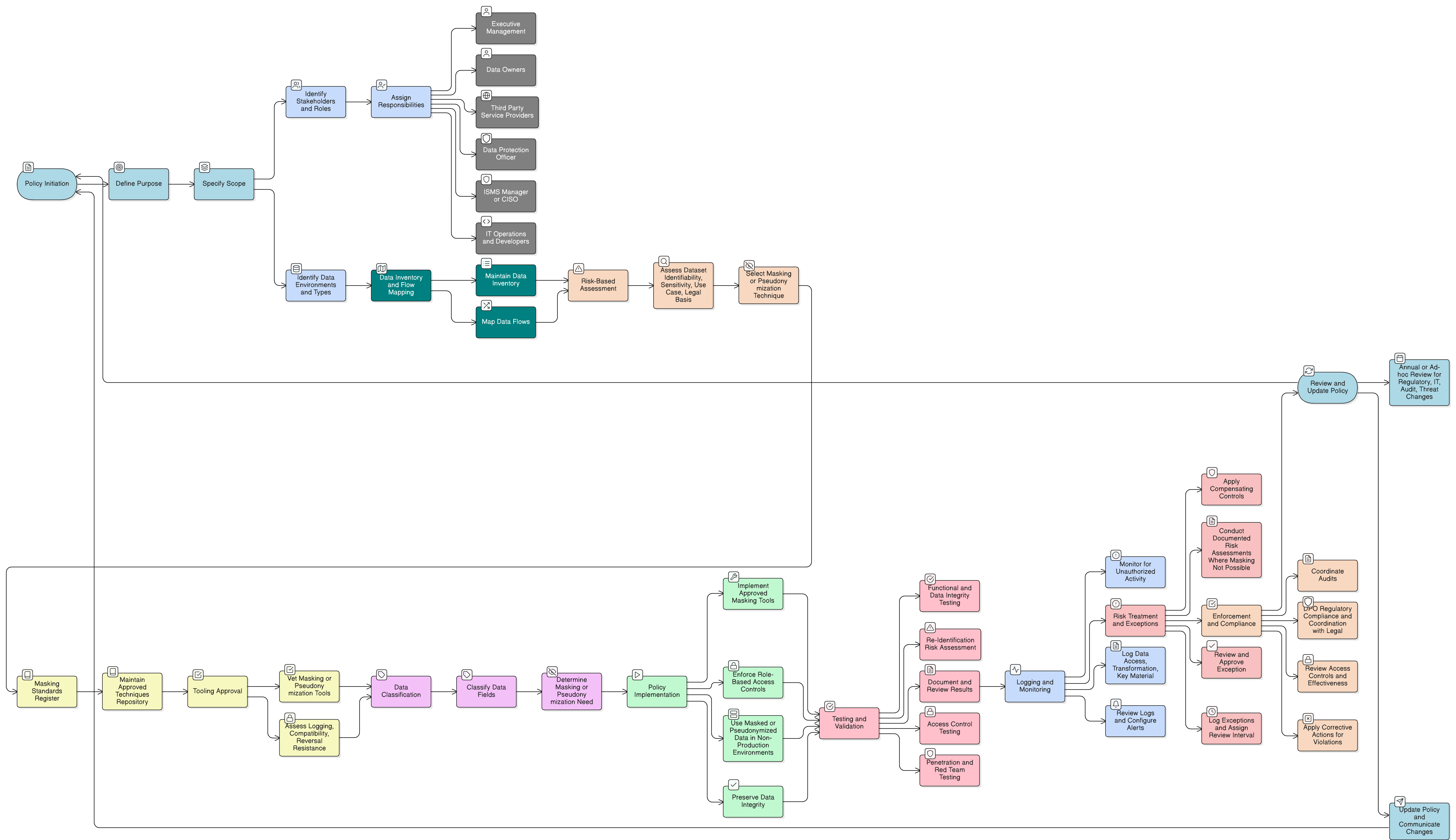

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és alkalmazhatóság

Irányítás és szerepkörök

Kockázatalapú értékelési eljárások

Eszközök és maszkolási szabványok

Naplózási és monitorozási kontrollok

Tesztelés és kivételkezelés

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Adatosztályozási és címkézési szabályzat

A maszkolási és pszeudonimizálási döntések közvetlenül az adatok mezőszintű besorolásától és az érzékenységi szintektől függenek, amelyeket a P13 határoz meg.

Adatmegőrzési és selejtezési szabályzat

Az átalakított adatkészleteket a P14 életciklus-szabályai szerint kell megőrizni és selejtezni, biztosítva, hogy a maszkolt és pszeudonimizált adatok is érzékenyként legyenek kezelve.

Adatvédelem és adatvédelmi szabályzat

Adatvédelmi elveket és szabályozási alapokat biztosít a pszeudonimizálás alkalmazásához mint GDPR és hasonló jogszabályok szerinti, megfelelőséget támogató adatkezelési tevékenységhez.

Naplózási és monitorozási szabályzat

Lehetővé teszi az adatmaszkolási és pszeudonimizálási események központosított auditálását és riasztását strukturált biztonsági monitorozási protokollok szerint.

A Clarysec irányelveiről - Adatmaszkolási és pszeudonimizálási szabályzat

A hatékony biztonsági irányítás több mint puszta megfogalmazás; egyértelműséget, elszámoltathatóságot és a szervezettel együtt skálázható struktúrát igényel. Az általános sablonok gyakran nem működnek, mert kétértelműséget teremtenek hosszú bekezdésekkel és nem definiált szerepkörökkel. Ez a szabályzat úgy készült, hogy a biztonsági program operatív gerince legyen. A felelősségeket a modern vállalatokban ténylegesen meglévő konkrét szerepkörökhöz rendeljük, beleértve a CISO-t, az IT- és információbiztonsági csapatok szereplőit és a releváns bizottságokat, biztosítva az egyértelmű elszámoltathatóságot. Minden követelmény egyedi sorszámozású záradék (pl. 5.1.1, 5.1.2). Ez az atomi struktúra megkönnyíti a bevezetést, az auditálást konkrét kontrollok mentén, valamint a biztonságos testreszabást a dokumentum integritásának sérülése nélkül, így a szabályzat statikus dokumentumból dinamikus, végrehajtható keretrendszerré válik.

Központosított maszkolási szabvány-nyilvántartás

Jóváhagyott adatmaszkolási és pszeudonimizálási eszközök, sablonok és módszerek tárházát tartja fenn a következetes, vállalatszintű bevezetéshez.

Kockázatalapú transzformációs értékelés

Megköveteli, hogy minden adatkészlet azonosíthatósági, újraazonosítási és felhasználási eset szerinti kockázatelemzésen menjen keresztül a maszkolás vagy pszeudonimizálás alkalmazása előtt.

Kivételkezelés és kompenzáló kontrollok

Előírja a dokumentált kockázatértékelést és a vezetőségi átvizsgálást a kivételekhez, biztosítva a kompenzáló kontrollokat és a folyamatos felügyeletet.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes Enterprise-csomagban

Spóroljon 67%-otSzerezze be mind a 37 Enterprise-irányelvet €599-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes Enterprise-csomag megtekintése →