Przegląd

Polityka skoordynowanego ujawniania podatności (P39) ustanawia formalny proces zgłaszania, zarządzania i ujawniania podatności bezpieczeństwa, zapewniając bezpieczny i ustrukturyzowany kanał dla podmiotów zewnętrznych, przy jednoczesnym zapewnieniu zgodności z NIS2 i normami międzynarodowymi.

Jasne kanały zgłaszania

Zapewnia bezpieczne kanały dla zewnętrznych badaczy i partnerów do sprawnego zgłaszania podatności.

Safe harbor dla badaczy

Chroni zgłaszających działających w dobrej wierze przed działaniami prawnymi, gdy podatności są zgłaszane w sposób odpowiedzialny.

Terminowa remediacja

Ustala określone terminy na potwierdzenie, triage i usunięcie krytycznych podatności.

Zgodna i przejrzysta

Jest zgodna z NIS2, ISO/IEC 29147 oraz innymi najlepszymi praktykami w zakresie ujawniania podatności.

Czytaj pełny przegląd

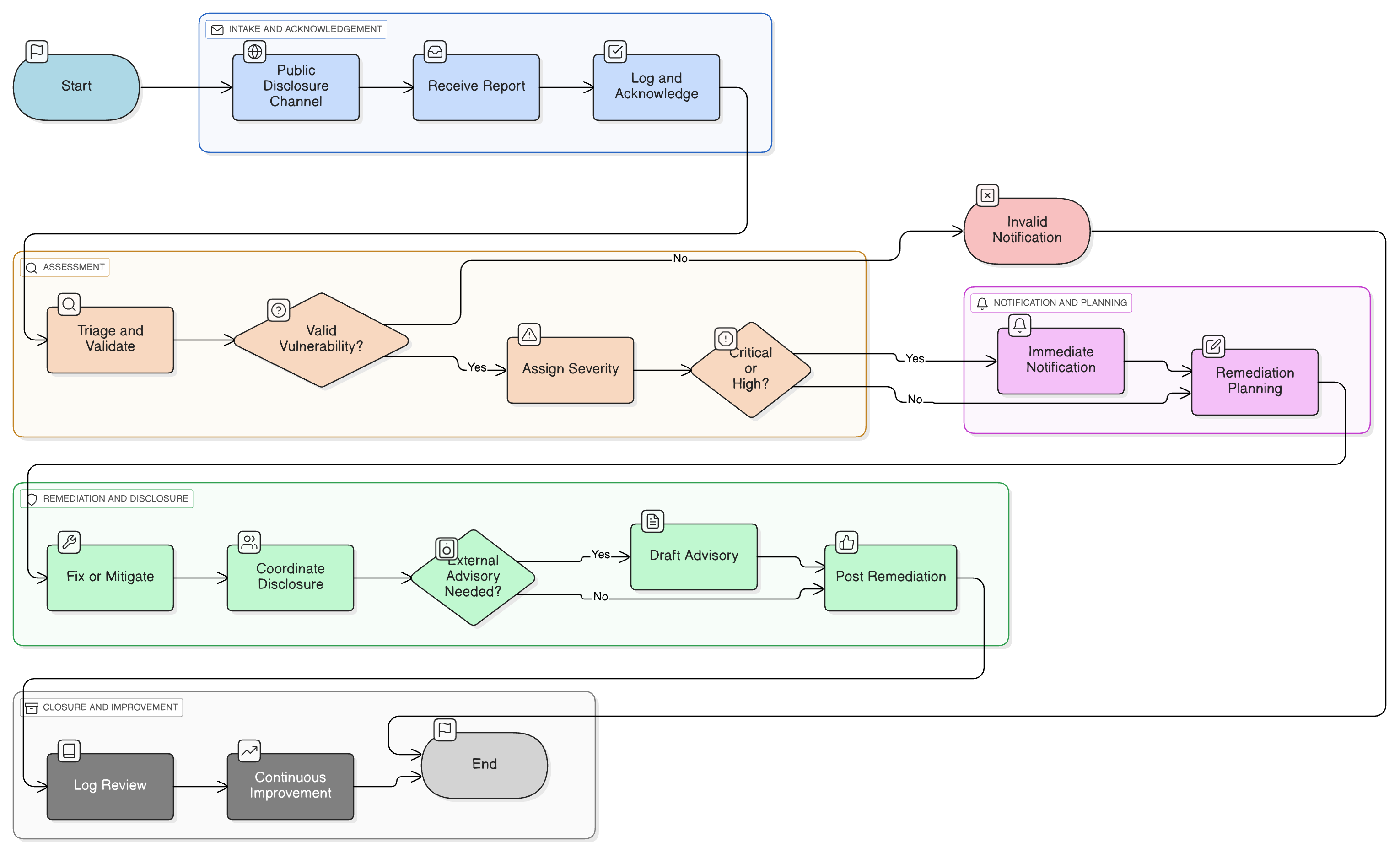

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Proces zgłaszania podatności i triage

Wytyczne safe harbor

Procedury powiadamiania wewnętrznego i zewnętrznego

Protokoły ujawniania i komunikacji

Audyt, metryki i przegląd polityki

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka bezpieczeństwa informacji

Mandat zarządczy dla obsługi i ujawniania podatności.

Polityka zarządzania podatnościami i poprawkami

Wewnętrzny proces remediacji powiązany z przyjmowaniem CVD.

Polityka bezpiecznego rozwoju oprogramowania

Zasila poprawki i utwardzanie SDLC na podstawie zgłoszonych problemów.

Polityka wymagań bezpieczeństwa aplikacji

Zapewnia, że produkty mają wymagania bezpieczeństwa gotowe na ujawnianie.

Polityka reagowania na incydenty (P30)

Obsługuje aktywne wykorzystanie ujawnionych podatności.

Polityka gromadzenia dowodów i informatyki śledczej

Zabezpiecza artefakty ze zgłoszonych/wykorzystanych luk.

Polityka bezpieczeństwa dostawców

Koordynuje ujawnienia obejmujące komponenty dostawców.

Polityka prawna i zgodności regulacyjnej

Reguluje powiadomienia, brzmienie safe harbor oraz publikację.

O politykach Clarysec - Polityka skoordynowanego ujawniania podatności

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Koordynacja z podmiotami zewnętrznymi

Formalizuje wspólne kroki ujawniania i remediacji z udziałem zgłaszających, klientów, dostawców i organów, aby zapewnić sprawne usuwanie podatności.

Zintegrowana z kluczowymi politykami bezpieczeństwa

Łączy ujawnianie podatności bezpośrednio z przepływami pracy bezpiecznego rozwoju oprogramowania, reagowaniem na incydenty oraz gromadzeniem dowodów dla pełnego pokrycia cyklu życia.

Pętla ciągłego doskonalenia

Każdy przypadek uruchamia przeglądy post-mortem, śledzenie metryk oraz aktualizacje procesu w celu wzmocnienia przyszłych reakcji na podatności.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →