Översikt

Policy för samordnad sårbarhetsrapportering (P39) fastställer en formell process för att rapportera, hantera och offentliggöra säkerhetssårbarheter och tillhandahåller en säker och strukturerad kanal för externa parter, samtidigt som regelefterlevnad med NIS2 och internationella standarder säkerställs.

Tydliga rapporteringskanaler

Erbjuder säkra kanaler för externa forskare och partners att rapportera sårbarheter effektivt.

Safe harbor för forskare

Skyddar rapportörer som agerar i god tro från rättsliga åtgärder när sårbarheter rapporteras ansvarsfullt.

Snabbt åtgärdande

Fastställer definierade tidslinjer för bekräftelse, incidenttriage och åtgärdande av kritiska sårbarheter.

Regelefterlevande och transparent

Anpassas till NIS2, ISO/IEC 29147 och annan bästa branschpraxis för sårbarhetsrapportering.

Läs fullständig översikt

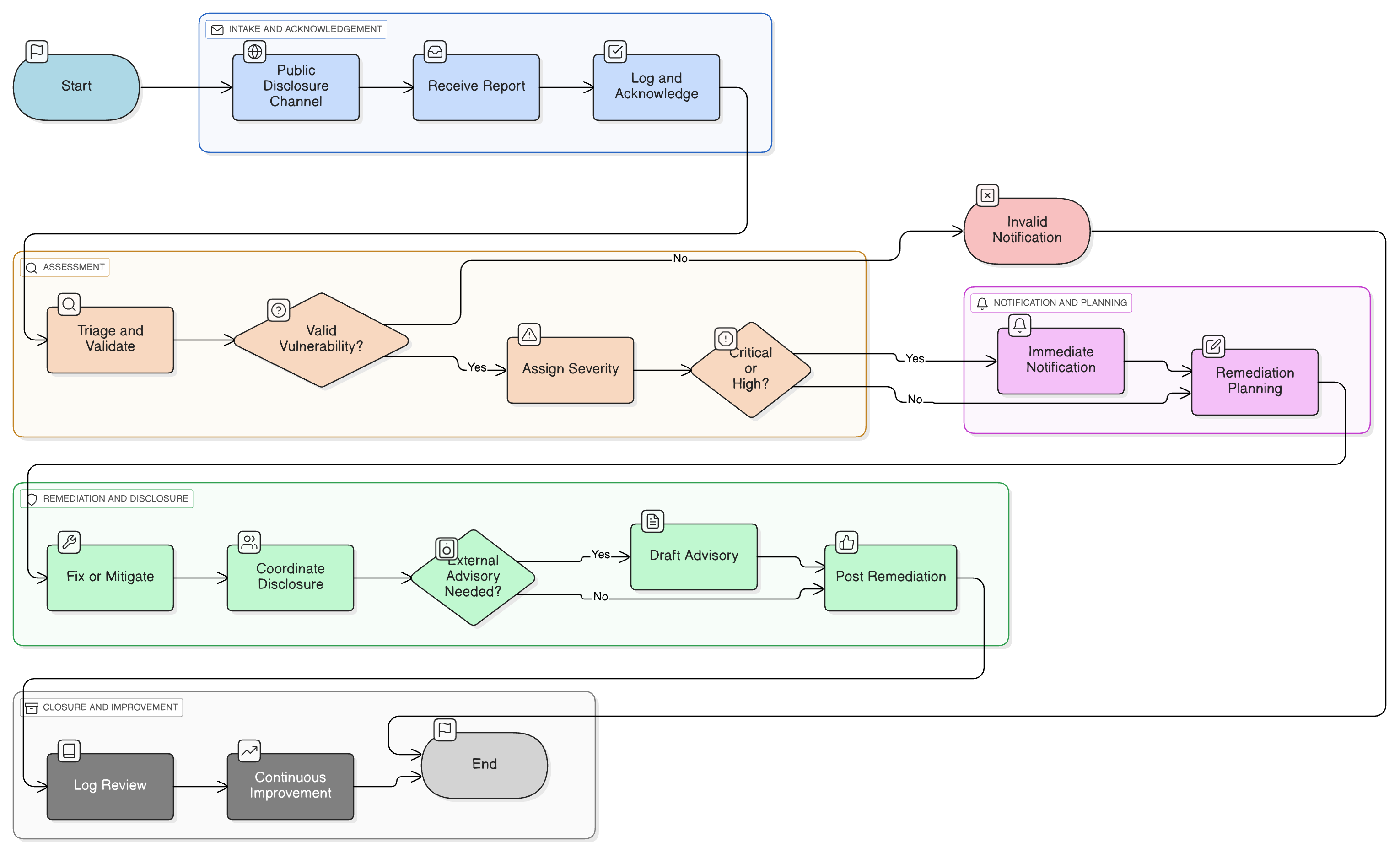

Policydiagram

Klicka på diagrammet för att visa i full storlek

Innehåll

Omfattning och regler för engagemang

Process för inlämning och incidenttriage av sårbarheter

Riktlinjer för safe harbor

Rutiner för interna och externa underrättelser

Protokoll för offentliggörande och kommunikation

Revision, mätetal och policyöversyn

Ramverksefterlevnad

🛡️ Stödda standarder & ramverk

Den här produkten är anpassad till följande efterlevnadsramverk, med detaljerade klausul- och kontrollmappningar.

Relaterade policyer

Informationssäkerhetspolicy

Ledningsmandat för sårbarhetshantering och offentliggörande.

Policy för sårbarhetshantering och patchning

Intern pipeline för åtgärdande kopplad till CVD-intag.

Policy för säker utveckling

Tillför åtgärder och härdning av systemutvecklingslivscykler från rapporterade problem.

Policy för krav på applikationssäkerhet

Säkerställer att produkter har säkerhetskrav som är redo för offentliggörande.

Policy för incidenthantering (P30)

Hanterar aktiv exploatering av offentliggjorda sårbarheter.

Policy för bevisinsamling och forensik

Bevarar artefakter från rapporterade/exploaterade brister.

Policy för tredjepart och leverantörssäkerhet

Samordnar offentliggöranden som involverar leverantörskomponenter.

Policy för juridisk och regulatorisk regelefterlevnad

Styr notifiering, safe harbor-formulering och publicering.

Om Clarysecs policyer - Policy för samordnad sårbarhetsrapportering

Effektiv säkerhetsstyrning kräver mer än bara ord; det kräver tydlighet, ansvarsskyldighet och en struktur som skalar med din organisation. Generiska mallar misslyckas ofta och skapar oklarheter med långa stycken och odefinierade roller. Denna policy är konstruerad för att vara den operativa ryggraden i ditt säkerhetsprogram. Vi tilldelar ansvar till de specifika roller som finns i ett modernt företag, inklusive informationssäkerhetschef (CISO), IT-säkerhet och relevanta kommittéer, vilket säkerställer tydligt ansvar. Varje krav är en unikt numrerad klausul (t.ex. 5.1.1, 5.1.2). Denna atomära struktur gör policyn enkel att införa, revidera mot specifika kontroller och säkert anpassa utan att påverka dokumentintegriteten, vilket omvandlar den från ett statiskt dokument till ett dynamiskt, handlingsinriktat ramverk.

Samordning med externa parter

Formaliserar gemensamma steg för offentliggörande och åtgärdande med rapportörer, kunder, leverantörer och myndigheter för en sömlös sårbarhetslösning.

Integrerad med centrala säkerhetspolicyer

Kopplar sårbarhetsrapportering direkt till säker utveckling, Policy för incidenthantering (P30) och arbetsflöden för bevisinsamling för full livscykeltäckning.

Loop för ständig förbättring

Varje ärende utlöser efterhandsgranskningar, uppföljning av mätetal och processuppdateringar för att stärka framtida sårbarhetsresponser.

Vanliga frågor

Byggd för ledare, av ledare

Denna policy har utarbetats av en säkerhetsledare med över 25 års erfarenhet av att implementera och revidera ISMS-ramverk för globala företag. Den är utformad inte bara som ett dokument, utan som ett robust ramverk som håller för granskning av revisorer.

Författad av en expert med följande meriter:

Täckning & Ämnen

🏢 Målavdelningar

🏷️ Ämnestäckning

Denna policy är 1 av 37 i det fullständiga Enterprise-paketet

Spara 67%Få alla 37 Enterprise-policyer för €599, istället för €1 813 om du köper separat.

Visa fullständigt Enterprise-paket →