Преглед

Политика за координирано разкриване на уязвимости (P39) установява формален процес за докладване, управление и разкриване на уязвимости по сигурността, като предоставя безопасен и структуриран канал за външни страни и същевременно осигурява съответствие с NIS2 и международни стандарти.

Ясни канали за докладване

Предоставя защитени канали за външни изследователи и партньори за ефективно докладване на уязвимости.

Safe Harbor за изследователи

Защитава докладващите добросъвестно от правни действия, когато уязвимостите се докладват отговорно.

Навременна ремедиация

Определя срокове за потвърждение, триаж и отстраняване на критични уязвимости.

Съответствие и прозрачност

Съгласува се с NIS2, ISO/IEC 29147 и други най-добри практики за разкриване на уязвимости.

Прочетете пълния преглед

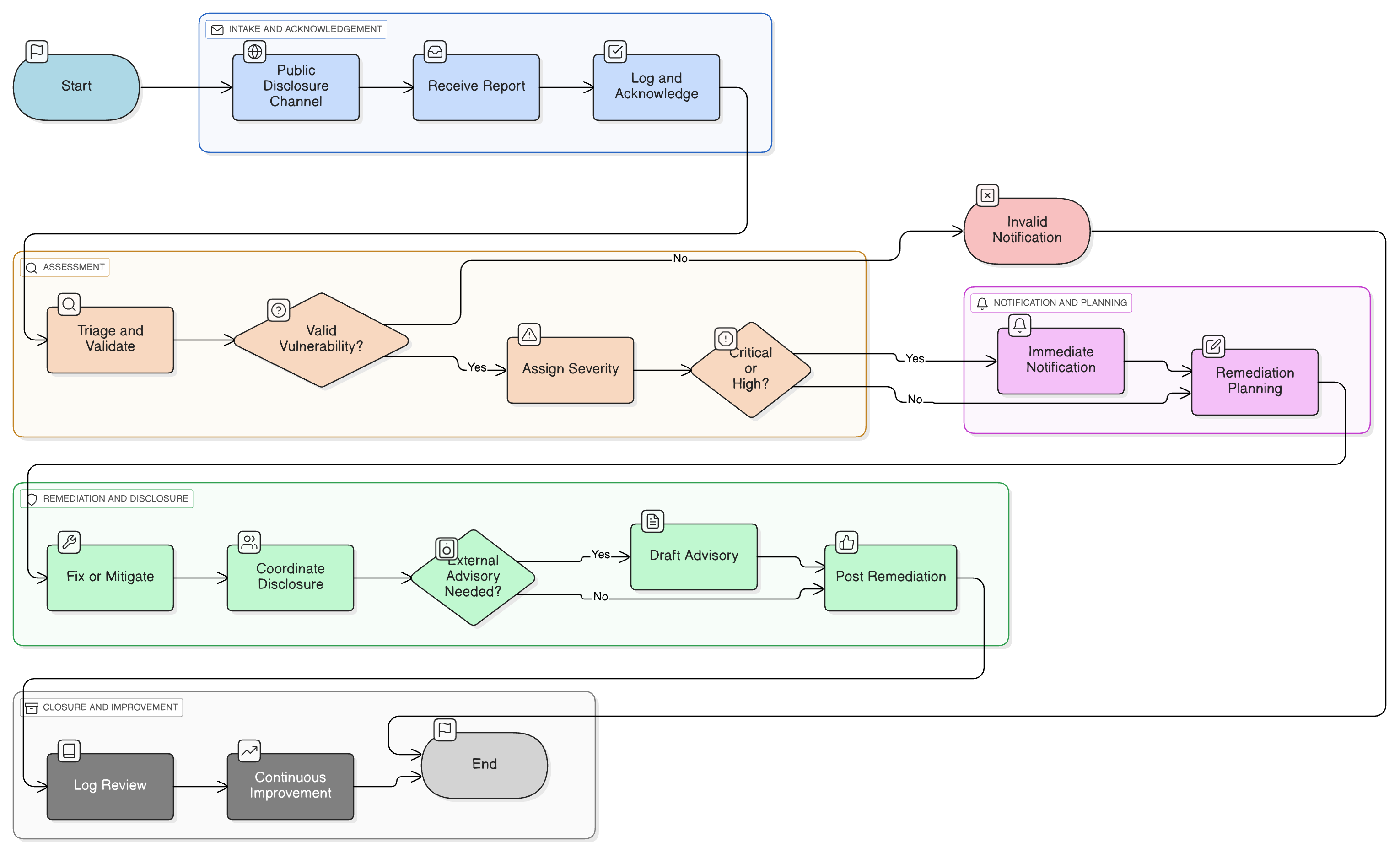

Диаграма на политиката

Кликнете върху диаграмата, за да я видите в пълен размер

Съдържание

Обхват и правила за взаимодействие

Процес за подаване и триаж на уязвимости

Насоки за safe harbor

Процедури за вътрешно и външно уведомяване

Протоколи за разкриване и комуникация

Одит, показатели и преглед на политиката

Съответствие с рамката

🛡️ Поддържани стандарти и рамки

Този продукт е съобразен със следните рамки за съответствие, с подробно съпоставяне на клаузи и контроли.

Свързани политики

Политика за информационна сигурност

Управленски мандат за обработване и разкриване на уязвимости.

Политика за управление на уязвимостите и корекциите

Вътрешен процес по ремедиация, свързан с приемането по CVD.

Политика за сигурна разработка

Осигурява отстранявания и укрепване на SDLC въз основа на докладвани проблеми.

Политика за изисквания за сигурност на приложенията

Гарантира, че продуктите имат изисквания за сигурност, готови за разкриване.

Политика за реагиране при инциденти

Обработва активно експлоатиране на разкрити уязвимости.

Политика за събиране на доказателства и форензика

Запазва артефакти от докладвани/експлоатирани слабости.

Политика за сигурност на трети страни и доставчици

Координира разкривания, включващи компоненти на доставчици.

Политика за правно и регулаторно съответствие

Управлява уведомяването, формулировките за safe harbor и публикуването.

Относно политиките на Clarysec - Политика за координирано разкриване на уязвимости

Ефективното управление на сигурността изисква повече от формулировки; то изисква яснота, отчетност и структура, която се мащабира с организацията. Общите шаблони често се провалят, създавайки неяснота чрез дълги параграфи и недефинирани роли. Тази политика е проектирана да бъде оперативният гръбнак на вашата програма за сигурност. Разпределяме отговорности към конкретните роли, срещани в съвременно предприятие, включително директор по информационна сигурност (CISO), ИТ сигурност и релевантни комитети, като осигуряваме ясна отчетност. Всяко изискване е уникално номерирана клауза (напр. 5.1.1, 5.1.2). Тази атомарна структура прави политиката лесна за внедряване, за одит спрямо конкретни контроли и за безопасно персонализиране без засягане на целостта на документа, като я трансформира от статичен документ в динамична, приложима рамка.

Координация с външни страни

Формализира съвместните стъпки за разкриване и ремедиация с докладващи, клиенти, доставчици и компетентни органи за безпроблемно разрешаване на уязвимости.

Интегрирана с ключови политики по сигурността

Свързва разкриването на уязвимости директно със Сигурна разработка, Реагиране при инциденти и работни потоци за събиране на доказателства за пълно покритие на жизнения цикъл.

Цикъл за постоянно подобряване

Всеки случай задейства прегледи след инцидент, проследяване на показатели и актуализации на процеса за укрепване на бъдещите реакции при уязвимости.

Често задавани въпроси

Създадено за лидери, от лидери

Тази политика е разработена от ръководител по сигурността с над 25 години опит в внедряването и одитирането на ISMS рамки в глобални организации. Тя е създадена не само като документ, а като защитима рамка, която издържа на одиторски преглед.

Разработено от експерт със следните квалификации:

Обхват и теми

🏢 Целеви отдели

🏷️ Тематично покритие

Тази политика е 1 от 37 в пълния пакет Enterprise

Спестете 67%Вземете всичките 37 политики Enterprise за €599, вместо €1 813 при индивидуален покупка.

Вижте пълния пакет Enterprise →