Visão geral

A Política de Divulgação Coordenada de Vulnerabilidades (P39) estabelece um processo formal para notificação, gestão e divulgação de vulnerabilidades de segurança, disponibilizando um canal seguro e estruturado para partes externas, assegurando simultaneamente a conformidade com a NIS2 e normas internacionais.

Canais de notificação claros

Disponibiliza canais seguros para investigadores externos e parceiros notificarem vulnerabilidades de forma eficiente.

Safe harbor para investigadores

Protege notificadores de boa-fé de ações legais quando as vulnerabilidades são comunicadas de forma responsável.

Remediação atempada

Define prazos para tomada de conhecimento, triagem e correção de vulnerabilidades críticas.

Conforme e transparente

Alinha-se com a NIS2, a ISO/IEC 29147 e outras melhores práticas de divulgação de vulnerabilidades.

Ler visão geral completa

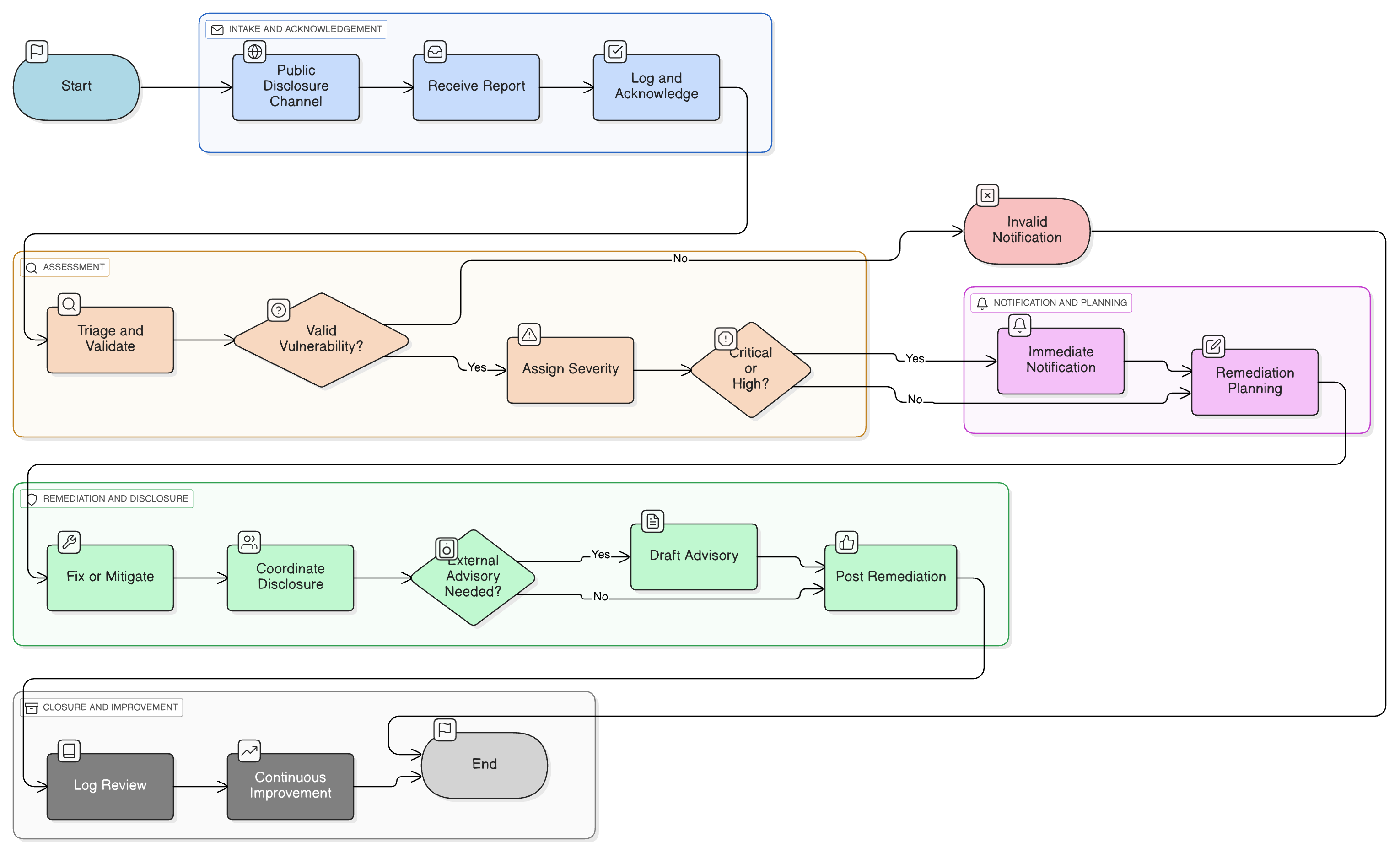

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e Regras de Interação

Processo de Submissão e Triagem de Vulnerabilidades

Orientações de Safe Harbor

Procedimentos de Notificação Interna e Externa

Protocolos de Divulgação e Comunicação

Auditoria, Métricas e Revisão da Política

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

Políticas relacionadas

Política de Segurança da Informação

Mandato de gestão para tratamento e divulgação de vulnerabilidades.

Política de Gestão de Vulnerabilidades e Gestão de Patches e Firmware

Pipeline interno de remediação ligado à receção de CVD.

Política de Desenvolvimento Seguro

Alimenta correções e endurecimento do SDLC a partir de problemas reportados.

Política de Requisitos de Segurança de Aplicações

Assegura que os produtos têm requisitos de segurança preparados para divulgação.

Política de Resposta a Incidentes (P30)

Trata exploração ativa de vulnerabilidades divulgadas.

Política de Evidência Forense e Perícia Forense

Preserva artefactos de falhas reportadas/exploradas.

Política de Segurança de Fornecedores

Coordena divulgações que envolvam componentes de fornecedores.

Política Jurídica e de Conformidade Regulamentar

Governa notificação, redação de safe-harbor e publicação.

Sobre as Políticas Clarysec - Política de Divulgação Coordenada de Vulnerabilidades

Uma governação de segurança eficaz exige mais do que apenas palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidades com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades aos papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), a Segurança de TI e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Coordenação com Partes Externas

Formaliza passos conjuntos de divulgação e remediação com notificadores, clientes, fornecedores e autoridades para uma resolução de vulnerabilidades sem fricção.

Integrada com Políticas de Segurança-Chave

Liga a divulgação de vulnerabilidades diretamente a fluxos de trabalho de Desenvolvimento Seguro, Resposta a Incidentes e Evidência Forense para cobertura de ciclo de vida completo.

Ciclo de Melhoria Contínua

Cada caso desencadeia revisões pós-morte, acompanhamento de métricas e atualizações de processo para reforçar respostas futuras a vulnerabilidades.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →