Descripción general

La Política de divulgación coordinada de vulnerabilidades (P39) establece un proceso formal para notificar, gestionar y divulgar vulnerabilidades de seguridad, proporcionando un canal seguro y estructurado para partes externas, al tiempo que garantiza el cumplimiento normativo de NIS2 y de normas internacionales.

Canales de notificación claros

Ofrece canales seguros para que investigadores externos y socios notifiquen vulnerabilidades de forma eficiente.

Puerto seguro para investigadores

Protege a los notificadores de buena fe frente a acciones legales cuando las vulnerabilidades se notifican de forma responsable.

Remediación oportuna

Establece plazos definidos para el acuse de recibo, el triaje y la corrección de vulnerabilidades críticas.

Conforme y transparente

Se alinea con NIS2, ISO/IEC 29147 y otras mejores prácticas para la divulgación de vulnerabilidades.

Leer descripción completa

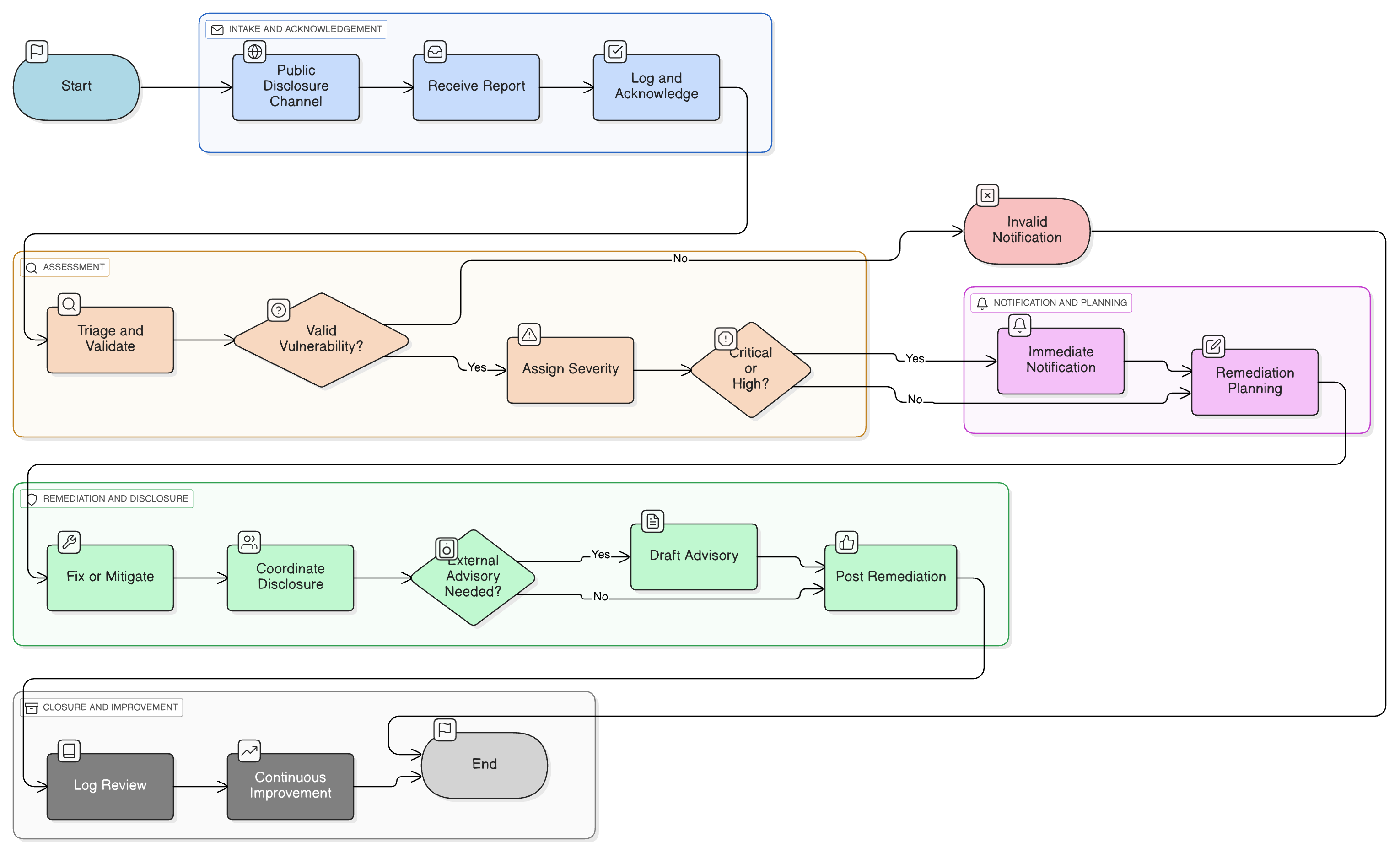

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de interacción

Proceso de envío y triaje de vulnerabilidades

Directrices de puerto seguro

Procedimientos de notificación interna y externa

Protocolos de divulgación y comunicación

Auditoría, métricas y revisión de la política

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de seguridad de la información

Mandato de la dirección para la gestión y divulgación de vulnerabilidades.

Política de gestión de vulnerabilidades y gestión de parches y firmware

Canal interno de remediación vinculado a la recepción de divulgación coordinada de vulnerabilidades.

Política de desarrollo seguro

Aporta correcciones y bastionado del SDLC a partir de incidencias notificadas.

Política de requisitos de seguridad de aplicaciones

Garantiza que los productos tengan requisitos de seguridad preparados para divulgación.

Política de respuesta a incidentes (P30)

Gestiona la explotación activa de vulnerabilidades divulgadas.

Política de recopilación de evidencias y análisis forense

Preserva artefactos de fallos notificados/explotados.

Política de seguridad de proveedores

Coordina divulgaciones que implican componentes de proveedores.

Política legal y de cumplimiento

Gobierna la notificación, la redacción de puerto seguro y la publicación.

Sobre las Políticas de Clarysec - Política de divulgación coordinada de vulnerabilidades

Una gobernanza de la seguridad eficaz requiere más que palabras; exige claridad, rendición de cuentas y una estructura que escale con su organización. Las plantillas genéricas suelen fallar, creando ambigüedad con párrafos largos y roles no definidos. Esta política está diseñada para ser la columna vertebral operativa de su programa de seguridad. Asignamos responsabilidades a los roles específicos que se encuentran en una empresa moderna, incluido el Director de Seguridad de la Información (CISO), la seguridad de TI y los comités pertinentes, garantizando una rendición de cuentas clara. Cada requisito es una cláusula numerada de forma única (p. ej., 5.1.1, 5.1.2). Esta estructura atómica hace que la política sea fácil de implementar, auditar frente a controles específicos y personalizar de forma segura sin afectar a la integridad del documento, transformándola de un documento estático en un marco dinámico y accionable.

Coordinación con partes externas

Formaliza los pasos conjuntos de divulgación y remediación con notificadores, clientes, proveedores y autoridades para una resolución fluida de vulnerabilidades.

Integrada con políticas de seguridad clave

Vincula la divulgación de vulnerabilidades directamente con flujos de trabajo de desarrollo seguro, respuesta a incidentes y evidencia forense para una cobertura completa del ciclo de vida.

Bucle de mejora continua

Cada caso activa revisiones post mortem, seguimiento de métricas y actualizaciones del proceso para reforzar futuras respuestas a vulnerabilidades.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack Empresarial completo

Ahorre un 67%Obtenga las 37 políticas Empresariales por €599, en lugar de €1.813 individualmente.

Ver Pack Empresarial completo →