Aperçu

La Politique de divulgation coordonnée des vulnérabilités (P39) établit un processus formel de notification, de gestion et de divulgation des vulnérabilités de sécurité, en fournissant un canal sûr et structuré pour les parties externes tout en assurant la conformité à NIS2 et aux normes internationales.

Canaux de notification clairs

Propose des canaux sécurisés permettant aux chercheurs externes et aux partenaires de notifier efficacement les vulnérabilités.

Safe harbor pour les chercheurs

Protège les notifiants de bonne foi contre des actions en justice lorsque les vulnérabilités sont notifiées de manière responsable.

Remédiation en temps utile

Définit des délais pour l’accusé de réception, le triage et la correction des vulnérabilités critiques.

Conforme et transparent

S’aligne sur NIS2, ISO/IEC 29147 et d’autres bonnes pratiques de divulgation des vulnérabilités.

Lire l'aperçu complet

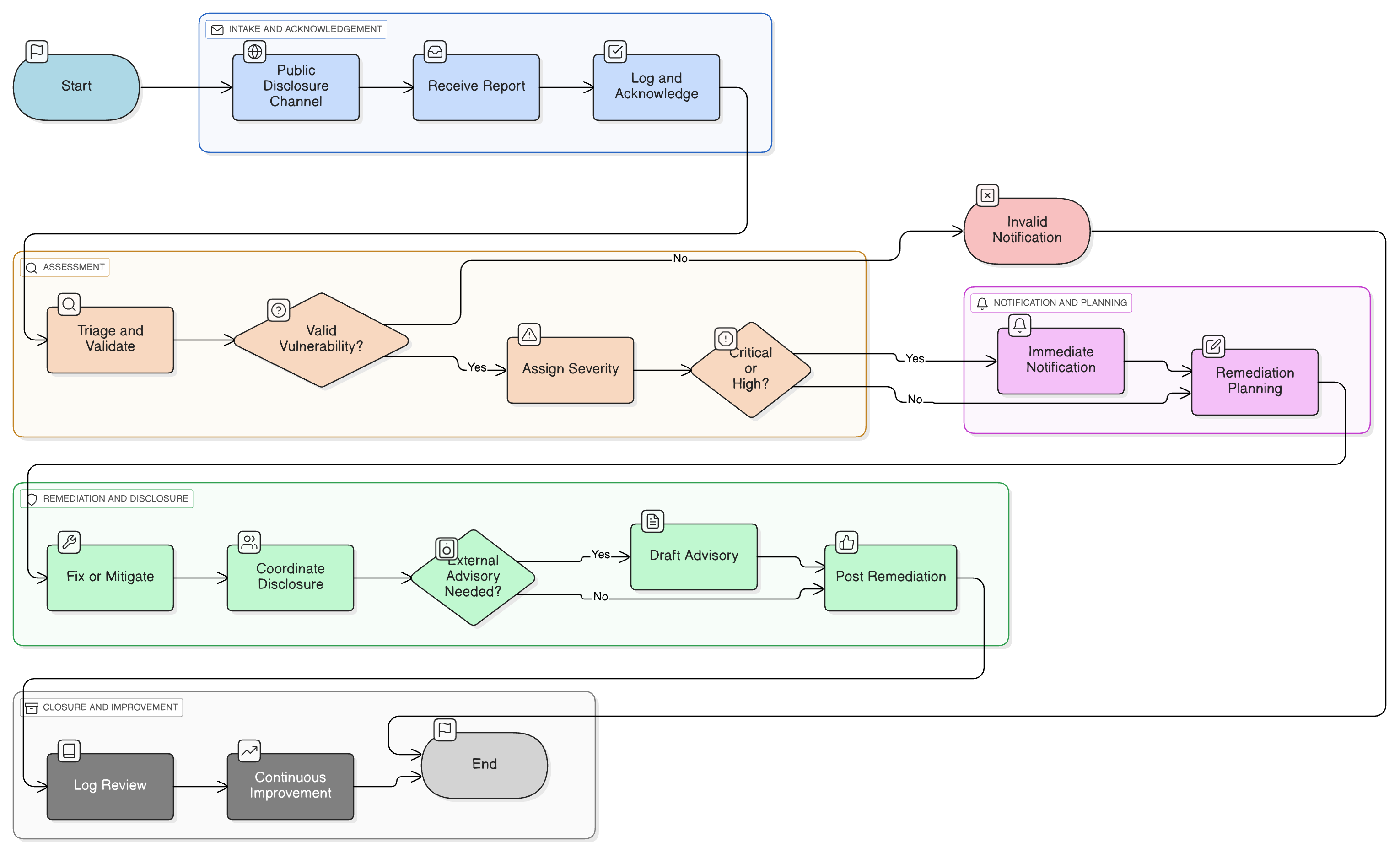

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Périmètre et règles d’engagement

Processus de soumission et de triage des vulnérabilités

Lignes directrices de safe harbor

Procédures de notification internes et externes

Protocoles de divulgation et de communication

Audit, indicateurs et revue de la politique

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique de sécurité de l’information

Mandat de la direction pour le traitement et la divulgation des vulnérabilités.

Politique de gestion des vulnérabilités et des correctifs

Pipeline interne de remédiation lié à l’admission de la divulgation coordonnée des vulnérabilités.

Politique de développement sécurisé

Alimente les corrections et le durcissement des cycles de vie du développement des systèmes à partir des problèmes notifiés.

Politique des exigences de sécurité des applications

Garantit que les produits disposent d’exigences de sécurité prêtes pour la divulgation.

Politique de réponse aux incidents (P30)

Gère l’exploitation active des vulnérabilités divulguées.

Politique de collecte des preuves et forensique

Préserve les artefacts issus des failles notifiées/exploitées.

Politique de sécurité des fournisseurs

Coordonne les divulgations impliquant des composants fournisseurs.

Politique de conformité juridique et réglementaire

Encadre la notification, la formulation du safe harbor et la publication.

À propos des politiques Clarysec - Politique de divulgation coordonnée des vulnérabilités

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, de la responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’ossature opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, et les comités pertinents, garantissant une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (par ex. 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et actionnable.

Coordination avec des parties externes

Formalise les étapes conjointes de divulgation et de remédiation avec les notifiants, les clients, les fournisseurs et les autorités pour une résolution fluide des vulnérabilités.

Intégrée aux politiques de sécurité clés

Relie la divulgation des vulnérabilités directement aux flux de travail de développement sécurisé, de réponse aux incidents et d’éléments de preuve forensique pour une couverture complète du cycle de vie.

Boucle d’amélioration continue

Chaque cas déclenche des revues post-mortem, le suivi d’indicateurs et des mises à jour de processus afin de renforcer les réponses futures aux vulnérabilités.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →