Przegląd

Niniejsza polityka ustanawia obowiązkowe ramy zarządzania oraz spełniania obowiązków prawnych, regulacyjnych i wymogów umownych organizacji, istotnych dla bezpieczeństwa informacji, prywatności danych i działalności operacyjnej, zapewniając zgodność we wszystkich funkcjach, procesach oraz relacjach ze stronami trzecimi.

Kompleksowy zakres

Uwzględnia obowiązki prawne, regulacyjne i wymogi umowne we wszystkich jednostkach organizacyjnych i funkcjach.

Wbudowana zgodność na etapie projektowania

Integruje wymogi prawne i regulacyjne na każdym etapie rozwoju systemów, projektów i polityk.

Proaktywne zarządzanie ryzykiem

Identyfikuje, dokumentuje i ogranicza ryzyka zgodności dzięki ustrukturyzowanemu monitorowaniu i corocznym ocenom.

Jasne role i rozliczalność

Definiuje odpowiedzialności dla kierownictwa wykonawczego, Zgodności, Prawa i zgodności, Audytu wewnętrznego oraz wszystkich pracowników.

Czytaj pełny przegląd

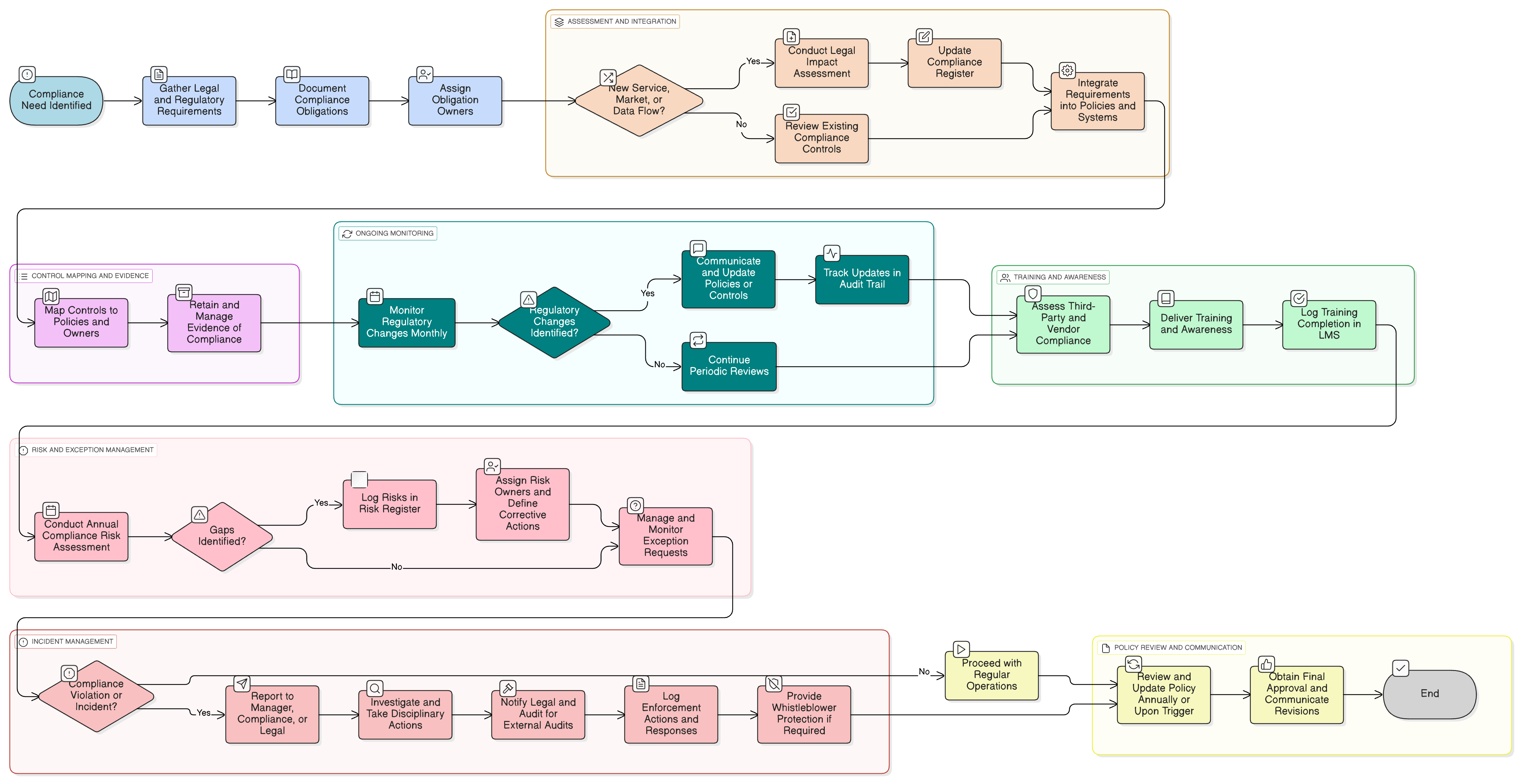

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Wymagania dotyczące Rejestru zobowiązań dotyczących zgodności

Wbudowana zgodność na etapie projektowania

Nadzór umowny i nadzór nad stronami trzecimi

Coroczna ocena ryzyka zgodności

Procedury zarządzania zmianami regulacyjnymi

Egzekwowanie i zgodność oraz Mechanizm zgłaszania naruszeń

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu

Definiuje uprawnienia decyzyjne, w tym role prawne i ds. zgodności odpowiedzialne za nadzór regulacyjny i rozliczalność.

Polityka monitorowania audytu i zgodności

Zapewnia ustrukturyzowane działania zapewniające — w tym testowanie kontroli i gromadzenie dowodów z audytu — wymagane do wewnętrznej i zewnętrznej weryfikacji zgodności.

P01 Polityka bezpieczeństwa informacji

Ustanawia bazowe zasady zarządzania, które zapewniają, że wszystkie polityki bezpieczeństwa informacji — w tym zgodność — są dostosowane do strategicznych wymagań biznesowych i regulacyjnych.

Polityka zarządzania ryzykiem

Wspiera ocenę, własność ryzyka oraz ograniczanie ryzyk zgodności prawnej i regulacyjnej w całym przedsiębiorstwie.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji

Zapewnia, że cały personel jest informowany o obowiązkach zgodności i otrzymuje szkolenie specyficzne dla roli.

Polityka zarządzania aktywami

Wzmacnia obowiązki prawne dotyczące zarządzania i ochrony danych regulowanych lub aktywów umownych, w tym tych obejmujących dane osobowe i infrastrukturę krytyczną.

Polityka reagowania na incydenty (P30)

Reguluje obowiązkowe powiadomienia prawne (np. RODO art. 33) oraz procedury eskalacji w przypadku naruszenia zgodności lub zdarzenia regulacyjnego.

O politykach Clarysec - Polityka zgodności prawnej i regulacyjnej

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż samych deklaracji — wymaga jasności, rozliczalności i struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i nieokreślone role. Ta polityka została zaprojektowana jako operacyjny fundament programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespoły IT i bezpieczeństwa informacji oraz właściwe komitety, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audytowanie względem konkretnych środków kontroli oraz bezpieczne dostosowywanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Scentralizowane śledzenie zgodności

Utrzymuje kwartalnie aktualizowany rejestr do monitorowania, przypisywania i audytowania wszystkich obowiązków prawnych i regulacyjnych na poziomie przedsiębiorstwa.

Solidny nadzór umowny i nadzór nad dostawcami

Weryfikuje umowy stron trzecich pod kątem prywatności, powiadamiania o naruszeniach oraz klauzul zakończenia współpracy, zapewniając zgodność dostawców przez cały okres współpracy.

Ciągłe zarządzanie zmianami regulacyjnymi

Umożliwia comiesięczny przegląd i proaktywne aktualizacje polityk oraz środków kontroli w odpowiedzi na nowe przepisy lub trendy egzekwowania.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →