Übersicht

Die Richtlinie zur koordinierten Offenlegung von Schwachstellen (P39) etabliert einen formalen Prozess zur Meldung, zum Management und zur Offenlegung von Sicherheitslücken und bietet einen sicheren und strukturierten Kanal für externe Parteien, während gleichzeitig die Einhaltung von NIS2 und internationalen Normen sichergestellt wird.

Klare Meldekanäle

Bietet sichere Kanäle für externe Forscher und Partner, um Schwachstellen effizient zu melden.

Safe Harbor für Forscher

Schützt Meldende in gutem Glauben vor rechtlichen Schritten, wenn Schwachstellen verantwortungsvoll gemeldet werden.

Zeitnahe Behebung

Legt definierte Zeitvorgaben für Bestätigung, Triage und Behebung kritischer Schwachstellen fest.

Konform und transparent

Richtet sich nach NIS2, ISO/IEC 29147 und weiteren bewährten Verfahren der Branche für die Offenlegung von Schwachstellen.

Vollständige Übersicht lesen

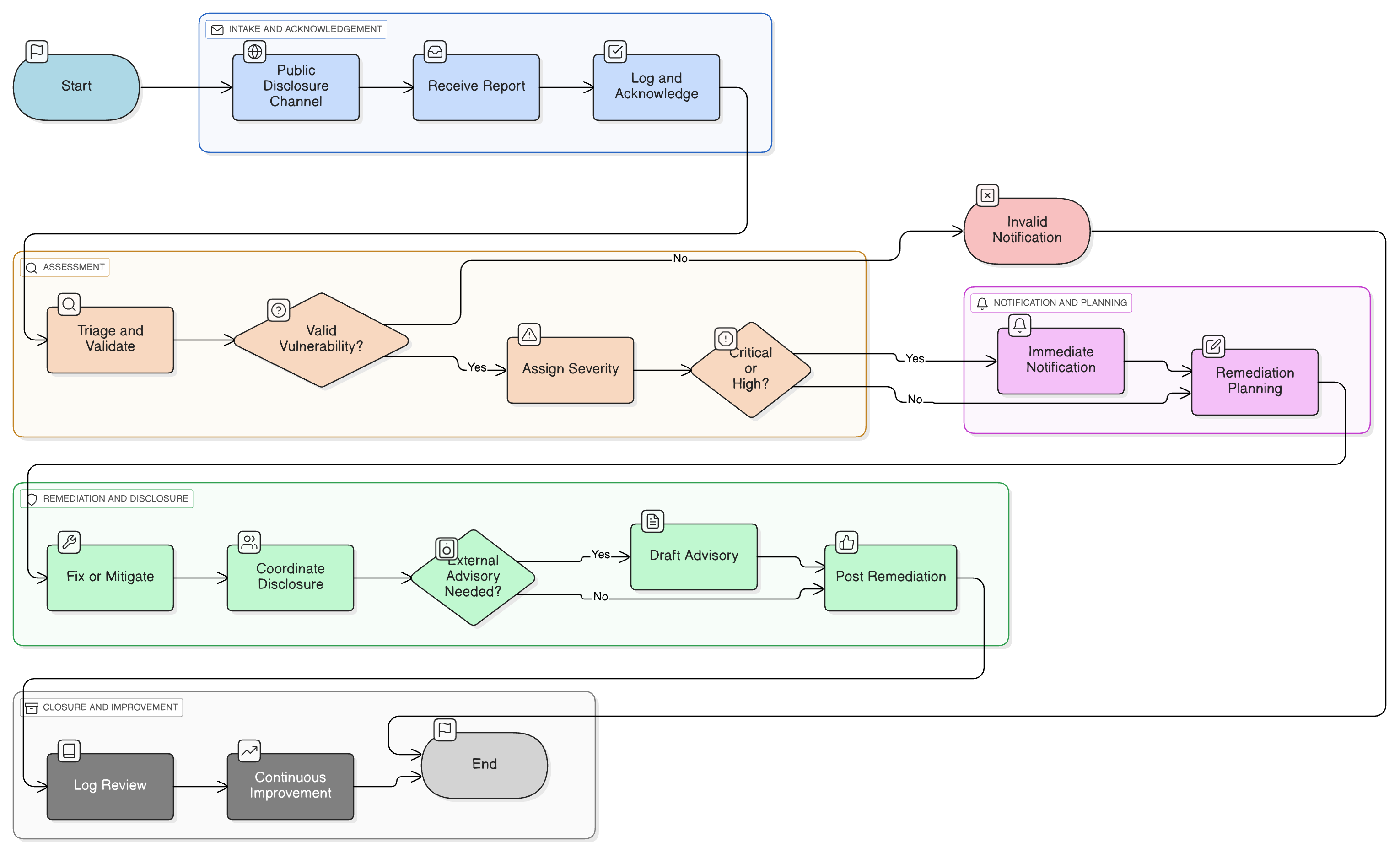

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Prozess zur Einreichung und Triage von Schwachstellen

Safe-Harbor-Leitlinien

Interne und externe Benachrichtigungsverfahren

Offenlegungs- und Kommunikationsprotokolle

Audit, Kennzahlen und Richtlinienüberprüfung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

P01 Informationssicherheitspolitik

Managementvorgabe für den Umgang mit Schwachstellen und deren Offenlegung.

Schwachstellenmanagement und Patch- und Firmware-Management-Richtlinie

Interne Abhilfepipeline, die mit dem CVD-Eingang verknüpft ist.

Richtlinie zur sicheren Entwicklung

Speist Behebungen und Härtung der System Development Lifecycles aus gemeldeten Problemen ein.

Richtlinie zu Anwendungssicherheitsanforderungen

Stellt sicher, dass Produkte über offenlegungsfähige Sicherheitsanforderungen verfügen.

Incident-Response-Richtlinie (P30)

Bewältigt aktive Ausnutzung offengelegter Schwachstellen.

Richtlinie zur Beweissicherung und Forensik

Bewahrt Artefakte aus gemeldeten/ausgenutzten Schwachstellen.

Lieferantensicherheitsrichtlinie

Koordiniert Offenlegungen, die Lieferantenkomponenten betreffen.

Richtlinie zu Recht und Compliance

Regelt Benachrichtigung, Safe-Harbor-Formulierungen und Veröffentlichung.

Über Clarysec-Richtlinien - Richtlinie zur koordinierten Offenlegung von Schwachstellen

Wirksame Sicherheitsgovernance erfordert mehr als nur Worte; sie verlangt Klarheit, Rechenschaftspflicht und eine Struktur, die mit Ihrer Organisation skaliert. Generische Vorlagen scheitern oft und schaffen Unklarheit durch lange Absätze und undefinierte Rollen. Diese Richtlinie ist darauf ausgelegt, das operative Rückgrat Ihres Sicherheitsprogramms zu sein. Wir weisen Verantwortlichkeiten den spezifischen Rollen zu, die in einem modernen Unternehmen vorkommen, einschließlich des Chief Information Security Officer (CISO), der IT-Sicherheit und relevanter Ausschüsse, und stellen so klare Rechenschaftspflicht sicher. Jede Anforderung ist eine eindeutig nummerierte Klausel (z. B. 5.1.1, 5.1.2). Diese atomare Struktur macht die Richtlinie leicht umsetzbar, ermöglicht Audits gegen spezifische Kontrollen und erlaubt eine sichere Anpassung, ohne die Dokumentintegrität zu beeinträchtigen – und verwandelt sie von einem statischen Dokument in ein dynamisches, umsetzbares Rahmenwerk.

Koordination mit externen Parteien

Formalisiert gemeinsame Offenlegungs- und Abhilfeschritte mit Meldenden, Kunden, Lieferanten und Behörden für eine nahtlose Behebung von Schwachstellen.

In zentrale Sicherheitsrichtlinien integriert

Verknüpft die Offenlegung von Schwachstellen direkt mit sicherer Entwicklung, Incident-Response und Workflows zur Beweissicherung und Forensik für eine vollständige Abdeckung des Lebenszyklus.

Kontinuierlicher Verbesserungszyklus

Jeder Fall löst Vorfallsnachbereitung, Nachverfolgung von Kennzahlen und Prozessaktualisierungen aus, um zukünftige Reaktionen auf Schwachstellen zu stärken.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen Enterprise-Paket

67% sparenAlle 37 Enterprise-Richtlinien für €599, statt €1.813 beim Einzelkauf.

Zum vollständigen Enterprise-Paket →