Przegląd

Polityka gromadzenia dowodów i informatyki śledczej (P31) zapewnia szczegółowe, obejmujące całą organizację ramy zarządzania dowodami cyfrowymi podczas incydentów bezpieczeństwa, zapewniając gotowość do informatyki śledczej, integralność dowodową, zgodność regulacyjną oraz dochodzenia możliwe do obrony prawnej, zgodnie z wiodącymi międzynarodowymi normami.

Gotowość do informatyki śledczej

Definiuje ustrukturyzowane protokoły szybkiego i bezpiecznego gromadzenia dowodów podczas incydentów bezpieczeństwa.

Integralność dowodowa

Wymaga ścisłego łańcucha dowodowego, bezpiecznego przechowywania oraz kontroli integralności w celu utrzymania dopuszczalności.

Zdefiniowane role i eskalacja

Jasne obowiązki dla Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów informatyki śledczej, IT oraz działu prawnego podczas dochodzeń i eskalacji prawnej/regulacyjnej.

Dostosowanie regulacyjne

Procesy są zgodne z normami takimi jak ISO 27001, NIST SP 800-53, GDPR i DORA.

Czytaj pełny przegląd

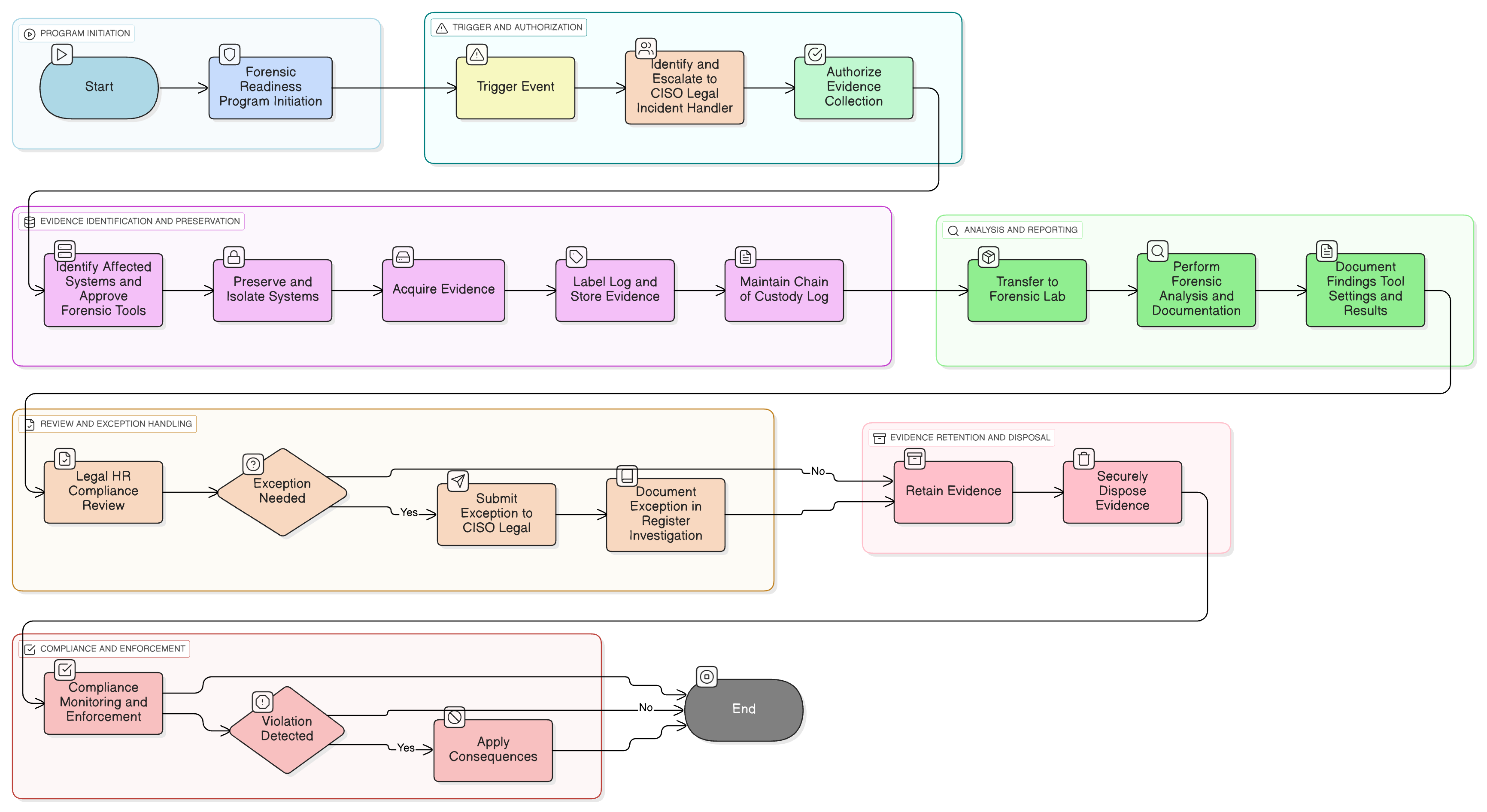

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady gromadzenia dowodów

Wymagania programu gotowości do informatyki śledczej

Łańcuch dowodowy i dokumentacja

Środki kontrolne zestawu narzędzi i środowiska analitycznego

Zgodność regulacyjna oraz zgodność z ochroną danych

Odstępstwa, egzekwowanie i proces przeglądu

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| ISO/IEC 27035:2016 |

Part 1Part 3

|

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-101 Rev.1 |

Mobile-Media Forensics

|

| NIST SP 800-86 |

Forensic Integration

|

| EU GDPR |

Article 5Article 33Article 34

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka monitorowania audytu i zgodności

Weryfikuje przestrzeganie protokołów informatyki śledczej i wymagań łańcucha dowodowego poprzez regularne audyty.

Polityka bezpieczeństwa informacji

Ustanawia podstawowy mandat dla dochodzeń, kontroli dowodów oraz zgodności z obowiązującymi przepisami.

Polityka zarządzania zmianami

Zapewnia, że systemy objęte dochodzeniem nie są modyfikowane podczas aktywnych procesów informatyki śledczej.

Polityka retencji danych i utylizacji

Reguluje bezpieczną utylizację oraz harmonogramy retencji dla dowodów i danych związanych ze sprawą.

Polityka kontroli kryptograficznych

Określa wymagania szyfrowania dla przechowywania i transferu danych wrażliwych lub dowodowych.

Polityka rejestrowania i monitorowania

Zapewnia dostępność rejestrów zdarzeń i danych telemetrycznych na potrzeby gromadzenia dowodów i korelacji informatyki śledczej.

Polityka reagowania na incydenty (P30)

Definiuje triage incydentów oraz ścieżki eskalacji, w ramach których uruchamiane są procedury informatyki śledczej.

O politykach Clarysec - Polityka gromadzenia dowodów i informatyki śledczej

Skuteczne zarządzanie bezpieczeństwem wymaga czegoś więcej niż samych zapisów; wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jednoznaczną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie polityki, audytowanie względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając ją z dokumentu statycznego w dynamiczne, wykonalne ramy.

Rejestr zestawu narzędzi i walidacja

Utrzymuje zwalidowany rejestr zestawów narzędzi informatyki śledczej, wspierając analizę dysków, pamięci, rejestrów zdarzeń i osi czasu na potrzeby dochodzeń możliwych do obrony.

Niezmienne dowody i ścieżki audytu

Wymaga unikalnego oznakowania, weryfikacji integralności oraz dzienników odpornych na manipulacje dla każdego elementu dowodu cyfrowego od pozyskania do archiwizacji.

Przepływ pracy odstępstw i ryzyka

Zapewnia ustrukturyzowane zatwierdzanie, dokumentowanie oraz procedury mitygacji dla odstępstw w postępowaniu z dowodami i scenariuszy ryzyka.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →