Yleiskatsaus

Koordinoitu haavoittuvuuksien ilmoittamisen politiikka (P39) määrittää muodollisen prosessin tietoturvahaavoittuvuuksien raportointiin, hallintaan ja julkistamiseen. Se tarjoaa ulkoisille osapuolille turvallisen ja rakenteisen kanavan sekä varmistaa vaatimustenmukaisuuden NIS2:n ja kansainvälisten standardien kanssa.

Selkeät raportointikanavat

Tarjoaa suojatut kanavat ulkoisille tutkijoille ja kumppaneille haavoittuvuuksien tehokkaaseen raportointiin.

Safe harbor -periaate tutkijoille

Suojaa vilpittömässä mielessä toimivia ilmoittajia oikeustoimilta, kun haavoittuvuudet raportoidaan vastuullisesti.

Oikea-aikaiset korjaukset

Määrittää aikataulut kuittaukselle, triagelle ja kriittisten haavoittuvuuksien korjaamiselle.

Vaatimustenmukainen ja läpinäkyvä

Yhdenmukaistaa NIS2:n, ISO/IEC 29147:n ja muiden alan parhaiden käytäntöjen kanssa haavoittuvuuksien julkistamisessa.

Lue koko yleiskatsaus

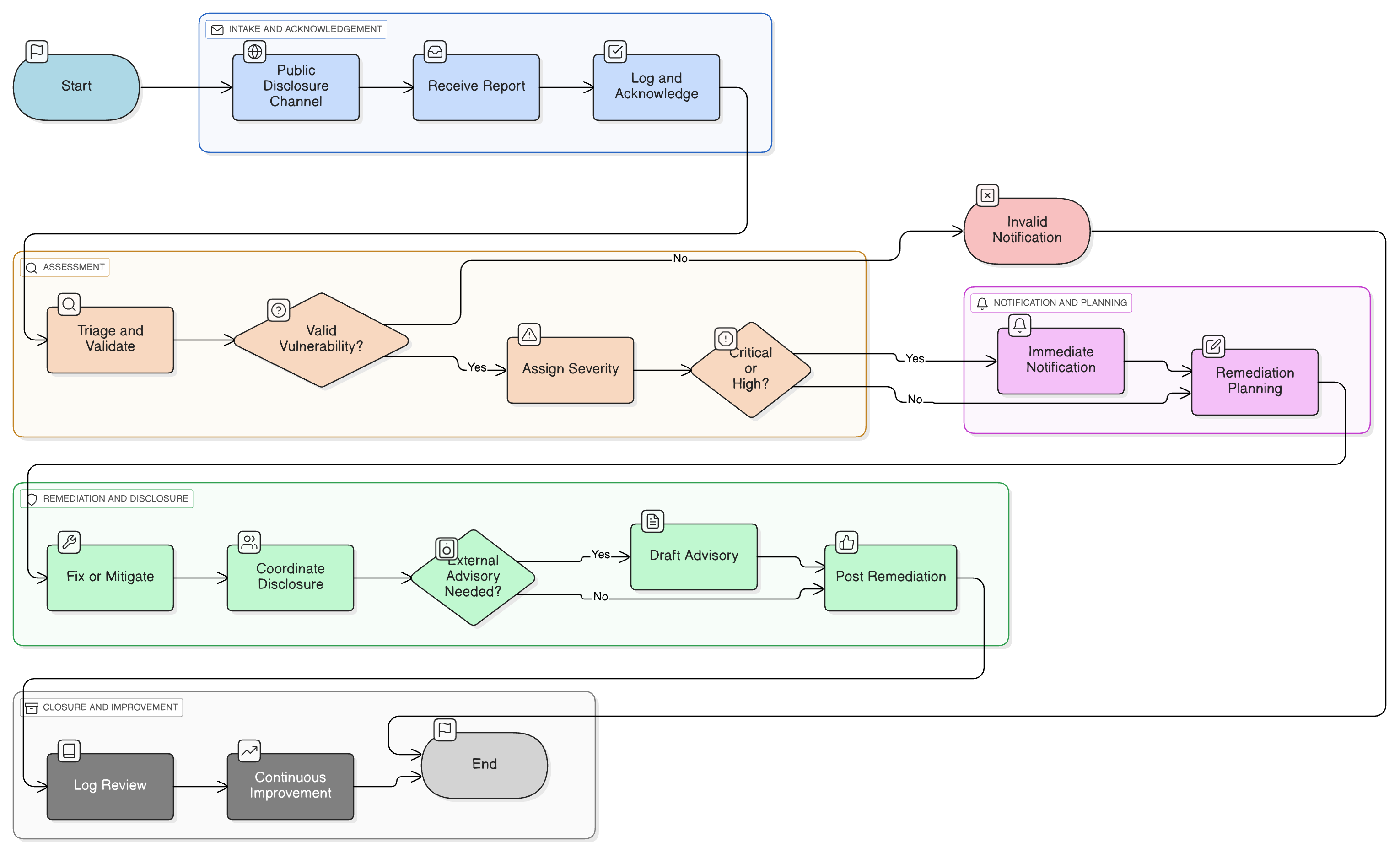

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja toimintaehdot

Haavoittuvuuden toimittaminen ja triage-prosessi

Safe harbor -suuntaviivat

Sisäiset ja ulkoiset ilmoitusmenettelyt

Julkistamisen ja viestinnän protokollat

Auditointi, mittarit ja politiikan katselmointi

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Tietoturvapolitiikka

Johdon mandaatti haavoittuvuuksien käsittelylle ja julkistamiselle.

Haavoittuvuuksien ja korjauspäivitysten hallintapolitiikka

Sisäinen korjausputki, joka kytkeytyy CVD-vastaanottoon.

Turvallisen kehittämisen politiikka

Ohjaa korjauksia ja SDLC-koventamista raportoituista havainnoista.

Sovellustietoturvavaatimusten politiikka

Varmistaa, että tuotteissa on julkistamiseen valmiit tietoturvavaatimukset.

Tietoturvapoikkeamiin reagoinnin politiikka (P30)

Käsittelee julkistettujen haavoittuvuuksien aktiivista hyväksikäyttöä.

Todistusaineiston keruun ja forensiikan politiikka

Säilyttää artefaktit raportoituista/hyväksikäytetyistä vioista.

Kolmannen osapuolen ja toimittajien tietoturvapolitiikka

Koordinoi julkistamiset, jotka koskevat toimittajakomponentteja.

Laki- ja sääntelyvaatimusten noudattamisen politiikka

Ohjaa ilmoittamista, safe harbor -sanamuotoa ja julkaisemista.

Tietoa Clarysecin käytännöistä - Koordinoitu haavoittuvuuksien ilmoittamisen politiikka

Tehokas tietoturvan hallinto edellyttää enemmän kuin pelkkiä sanoja; se vaatii selkeyttä, vastuuvelvollisuutta ja rakennetta, joka skaalautuu organisaatiosi mukana. Yleiset mallipohjat epäonnistuvat usein ja luovat epäselvyyttä pitkien kappaleiden ja määrittelemättömien roolien vuoksi. Tämä politiikka on suunniteltu tietoturvaohjelmasi operatiiviseksi selkärangaksi. Määritämme vastuut nykyaikaisessa yrityksessä esiintyville rooleille, mukaan lukien tietoturvajohtaja (CISO), IT-tietoturva ja asiaankuuluvat toimikunnat, varmistaen selkeän vastuuvelvollisuuden. Jokainen vaatimus on yksilöllisesti numeroitu lauseke (esim. 5.1.1, 5.1.2). Tämä atominen rakenne tekee politiikasta helpon toteuttaa, auditoida tiettyjä hallintakeinoja vasten ja räätälöidä turvallisesti vaikuttamatta asiakirjan eheyteen, muuttaen sen staattisesta asiakirjasta dynaamiseksi, toimeenpantavaksi viitekehykseksi.

Koordinointi ulkoisten osapuolten kanssa

Muodollistaa yhteiset julkistamis- ja korjausvaiheet ilmoittajien, asiakkaiden, toimittajien ja viranomaisten kanssa haavoittuvuuksien sujuvaa ratkaisemista varten.

Integroitu keskeisiin tietoturvapolitiikkoihin

Kytkee haavoittuvuuksien julkistamisen suoraan turvallisen kehittämisen, tietoturvapoikkeamiin reagoinnin ja todistusaineiston keruun työnkulkuihin koko elinkaaren kattamiseksi.

Jatkuvan parantamisen silmukka

Jokainen tapaus käynnistää poikkeaman jälkiarvioinnit, mittareiden seurannan ja prosessipäivitykset tulevien haavoittuvuuksiin reagointien vahvistamiseksi.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä Enterprise-paketissa

Säästä 67%Hanki kaikki 37 Enterprise-käytäntöä €599:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen Enterprise-paketti →