Overzicht

Het Beleid inzake gecoördineerde kwetsbaarheidsmelding (P39) stelt een formeel proces vast voor het melden, beheren en openbaar maken van beveiligingskwetsbaarheden en biedt een veilig en gestructureerd kanaal voor externe partijen, terwijl naleving van NIS2 en internationale normen wordt geborgd.

Duidelijke meldingskanalen

Biedt beveiligde kanalen voor externe onderzoekers en partners om kwetsbaarheden efficiënt te melden.

Safe harbor voor onderzoekers

Beschermt melders te goeder trouw tegen juridische stappen wanneer kwetsbaarheden op verantwoorde wijze worden gemeld.

Tijdige remediatie

Stelt vastgestelde termijnen in voor kennisname, triage en het verhelpen van kritieke kwetsbaarheden.

Conform en transparant

Sluit aan op NIS2, ISO/IEC 29147 en andere beste praktijken voor kwetsbaarheidsmelding.

Volledig overzicht lezen

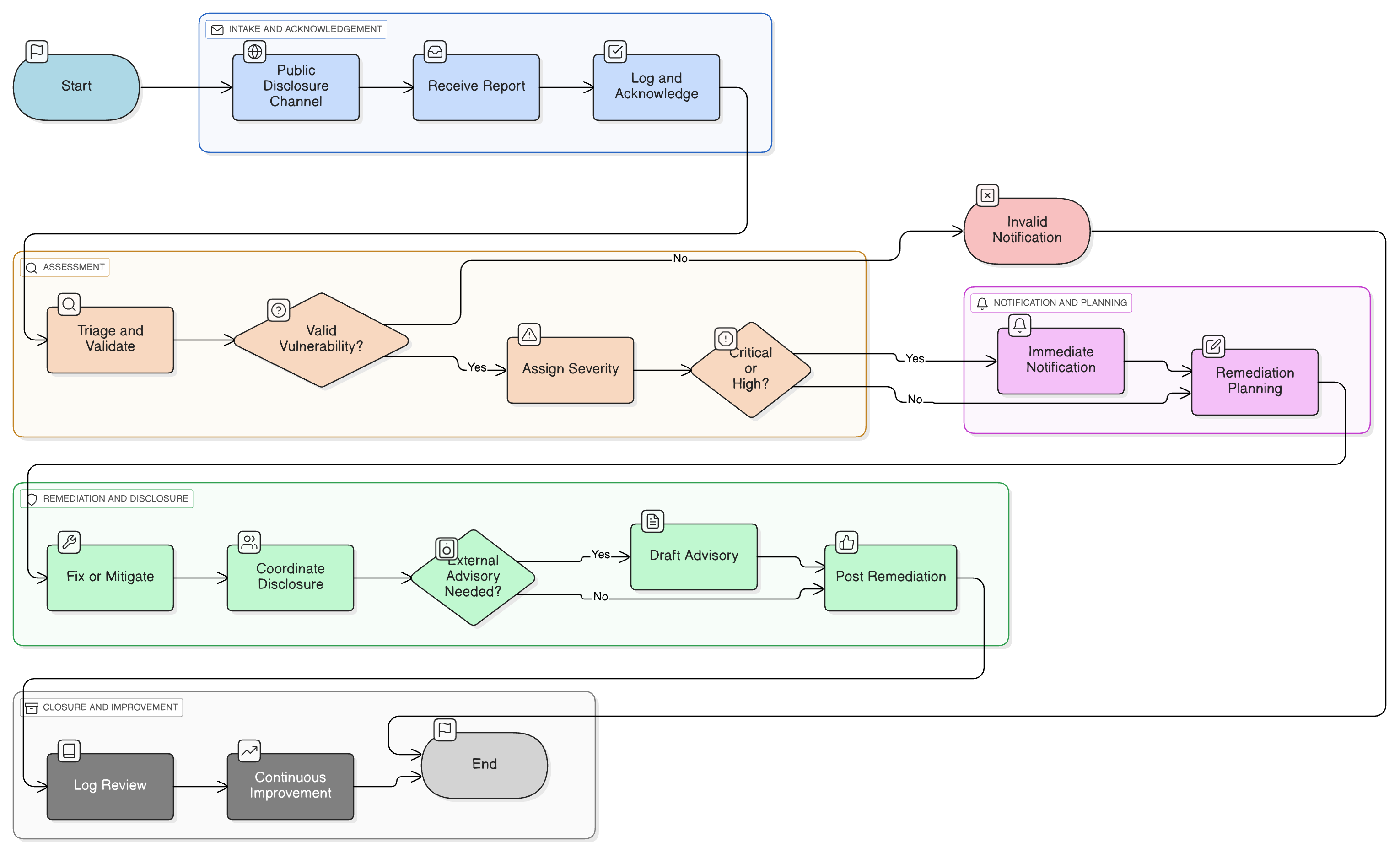

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en Rules of Engagement

Proces voor indiening en triage van kwetsbaarheden

Safe harbor-richtsnoeren

Interne en externe meldingsprocedures

Openbaarmakings- en communicatieprotocollen

Audit, metrieken en beleidsherziening

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

P01 Informatiebeveiligingsbeleid

Managementmandaat voor afhandeling en openbaarmaking van kwetsbaarheden.

Kwetsbaarheidsbeheer en patchbeheerbeleid

Interne remediatiepijplijn gekoppeld aan CVD-inname.

Beleid voor veilige ontwikkeling

Levert fixes en hardening van levenscycli van systeemontwikkeling op basis van gemelde issues.

Beleid inzake beveiligingseisen voor toepassingen

Waarborgt dat producten disclosure-gereed beveiligingseisen hebben.

Incidentresponsbeleid (P30)

Behandelt actieve exploitatie van openbaar gemaakte kwetsbaarheden.

Beleid inzake bewijsverzameling en forensisch onderzoek

Bewaart artefacten van gemelde/geëxploiteerde kwetsbaarheden.

Leveranciersbeveiligingsbeleid

Coördineert openbaarmakingen waarbij componenten van leveranciers betrokken zijn.

Beleid inzake juridische en naleving van regelgeving

Stuurt meldingen, safe-harbor-tekst en publicatie aan.

Over Clarysec-beleidsdocumenten - Beleid inzake gecoördineerde kwetsbaarheidsmelding

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT Security en relevante commissies, zodat de verantwoordingsplicht helder is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig aan te passen zonder de documentintegriteit aan te tasten, waardoor het van een statisch document verandert in een dynamisch, uitvoerbaar kader.

Coördinatie met externe partijen

Formaliseert gezamenlijke stappen voor openbaarmaking en remediatie met melders, klanten, leveranciers en autoriteiten voor naadloze oplossing van kwetsbaarheden.

Geïntegreerd met kernbeveiligingsbeleid

Koppelt kwetsbaarheidsmelding direct aan workflows voor veilige ontwikkeling, incidentrespons en bewijsverzameling voor volledige levenscyclusdekking.

Continue verbeterlus

Elke casus leidt tot post-mortemreviews, het bijhouden van metrieken en procesupdates om toekomstige respons op kwetsbaarheden te versterken.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →