Panoramica

La Politica di divulgazione coordinata delle vulnerabilità (P39) stabilisce un processo formale per la segnalazione, la gestione e la divulgazione delle vulnerabilità di sicurezza, fornendo un canale sicuro e strutturato per le parti esterne e garantendo la conformità a NIS2 e alle norme internazionali.

Canali di segnalazione chiari

Offre canali sicuri per ricercatori esterni e partner per segnalare le vulnerabilità in modo efficiente.

Safe harbor per i ricercatori

Protegge i segnalanti in buona fede da azioni legali quando le vulnerabilità vengono segnalate in modo responsabile.

Azioni di rimedio tempestive

Definisce tempistiche per la presa in carico, il triage e la correzione delle vulnerabilità critiche.

Conforme e trasparente

Allineata a NIS2, ISO/IEC 29147 e ad altre migliori pratiche del settore per la divulgazione delle vulnerabilità.

Leggi panoramica completa

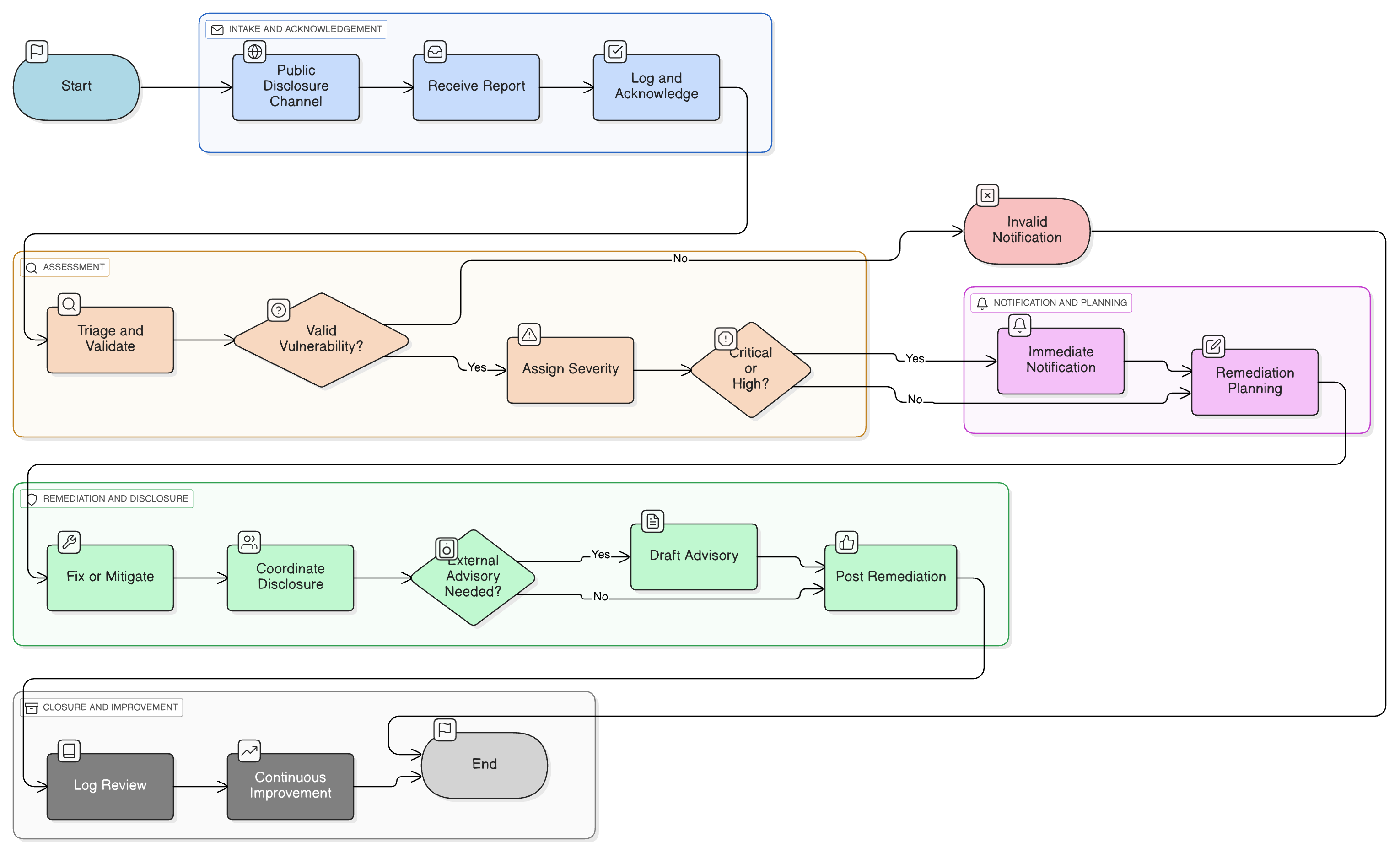

Diagramma della Policy

Fare clic sul diagramma per visualizzarlo a dimensione completa

Contenuto

Ambito di applicazione e regole di ingaggio

Processo di invio e triage delle vulnerabilità

Linee guida di safe harbor

Procedure di notifica interne ed esterne

Protocolli di divulgazione e comunicazione

Audit, metriche e riesame della politica

Conformità ai framework

🛡️ Standard e framework supportati

Questo prodotto è allineato ai seguenti framework di conformità, con mappature dettagliate di clausole e controlli.

Politiche correlate

Politica per la sicurezza delle informazioni

Mandato della direzione per il trattamento e la divulgazione delle vulnerabilità.

Politica di gestione delle vulnerabilità e delle patch

Pipeline interna di azioni di rimedio collegata alla presa in carico CVD.

Politica di sviluppo sicuro

Alimenta le correzioni e l’hardening dell’SDLC a partire dai problemi segnalati.

Politica dei requisiti di sicurezza delle applicazioni

Garantisce che i prodotti includano requisiti di sicurezza pronti per la divulgazione.

Politica di risposta agli incidenti (P30)

Gestisce lo sfruttamento attivo delle vulnerabilità divulgate.

Politica di raccolta delle evidenze e forense

Preserva gli artefatti derivanti da difetti segnalati/sfruttati.

Politica di sicurezza dei fornitori

Coordina le divulgazioni che coinvolgono componenti dei fornitori.

Politica di conformità legale e normativa

Governa la notifica, la formulazione del safe harbor e la pubblicazione.

Informazioni sulle Policy Clarysec - Politica di divulgazione coordinata delle vulnerabilità

Una governance della sicurezza efficace richiede più che parole: richiede chiarezza, responsabilità e una struttura che cresca con l’organizzazione. I modelli generici spesso falliscono, creando ambiguità con paragrafi lunghi e ruoli non definiti. Questa politica è progettata per essere la spina dorsale operativa del programma di sicurezza. Assegniamo responsabilità a ruoli specifici presenti in un’azienda moderna, inclusi il Responsabile della sicurezza delle informazioni (CISO), la sicurezza IT e i comitati pertinenti, garantendo una chiara responsabilità. Ogni requisito è una clausola numerata in modo univoco (ad es. 5.1.1, 5.1.2). Questa struttura atomica rende la politica facile da implementare, da sottoporre ad audit rispetto a controlli specifici e da personalizzare in sicurezza senza compromettere l’integrità del documento, trasformandola da documento statico a framework dinamico e attuabile.

Coordinamento con parti esterne

Formalizza le fasi congiunte di divulgazione e azioni di rimedio con segnalanti, clienti, fornitori e autorità per una risoluzione delle vulnerabilità senza interruzioni.

Integrata con le principali politiche di sicurezza

Collega la divulgazione delle vulnerabilità direttamente a Sviluppo sicuro, Risposta agli incidenti e flussi di lavoro di raccolta delle evidenze per una copertura dell’intero ciclo di vita.

Ciclo di miglioramento continuo

Ogni caso attiva riesami post-mortem, tracciamento delle metriche e aggiornamenti di processo per rafforzare le future risposte alle vulnerabilità.

Domande frequenti

Creato per Leader, dai Leader

Questa policy è stata redatta da un leader della sicurezza con oltre 25 anni di esperienza nell’implementazione e nell’audit di framework ISMS per organizzazioni globali. È progettata non solo come documento, ma come un framework difendibile che resiste alla verifica degli auditor.

Redatto da un esperto in possesso di:

Copertura & Argomenti

🏢 Dipartimenti target

🏷️ Copertura tematica

Questa policy è 1 di 37 nel Pacchetto Enterprise completo

Risparmia il 67%Ottieni tutte le 37 policy Enterprise per €599, invece di €1.813 acquistandole singolarmente.

Vedi Pacchetto Enterprise completo →