Oversigt

Politik for koordineret sårbarhedsafsløring (P39) etablerer en formel proces for rapportering, styring og offentliggørelse af sikkerhedssårbarheder og giver en sikker og struktureret kanal for eksterne parter, samtidig med at overholdelse af NIS2 og internationale standarder sikres.

Klare rapporteringskanaler

Tilbyder sikre kanaler til eksterne forskere og partnere til effektiv rapportering af sårbarheder.

Safe harbor for forskere

Beskytter rapportører i god tro mod retlige skridt, når sårbarheder rapporteres ansvarligt.

Rettidig afhjælpning

Fastlægger definerede tidsfrister for bekræftelse, triage og udbedring af kritiske sårbarheder.

Overensstemmende og transparent

Tilpasses NIS2, ISO/IEC 29147 og industriens bedste praksis for sårbarhedsafsløring.

Læs fuld oversigt

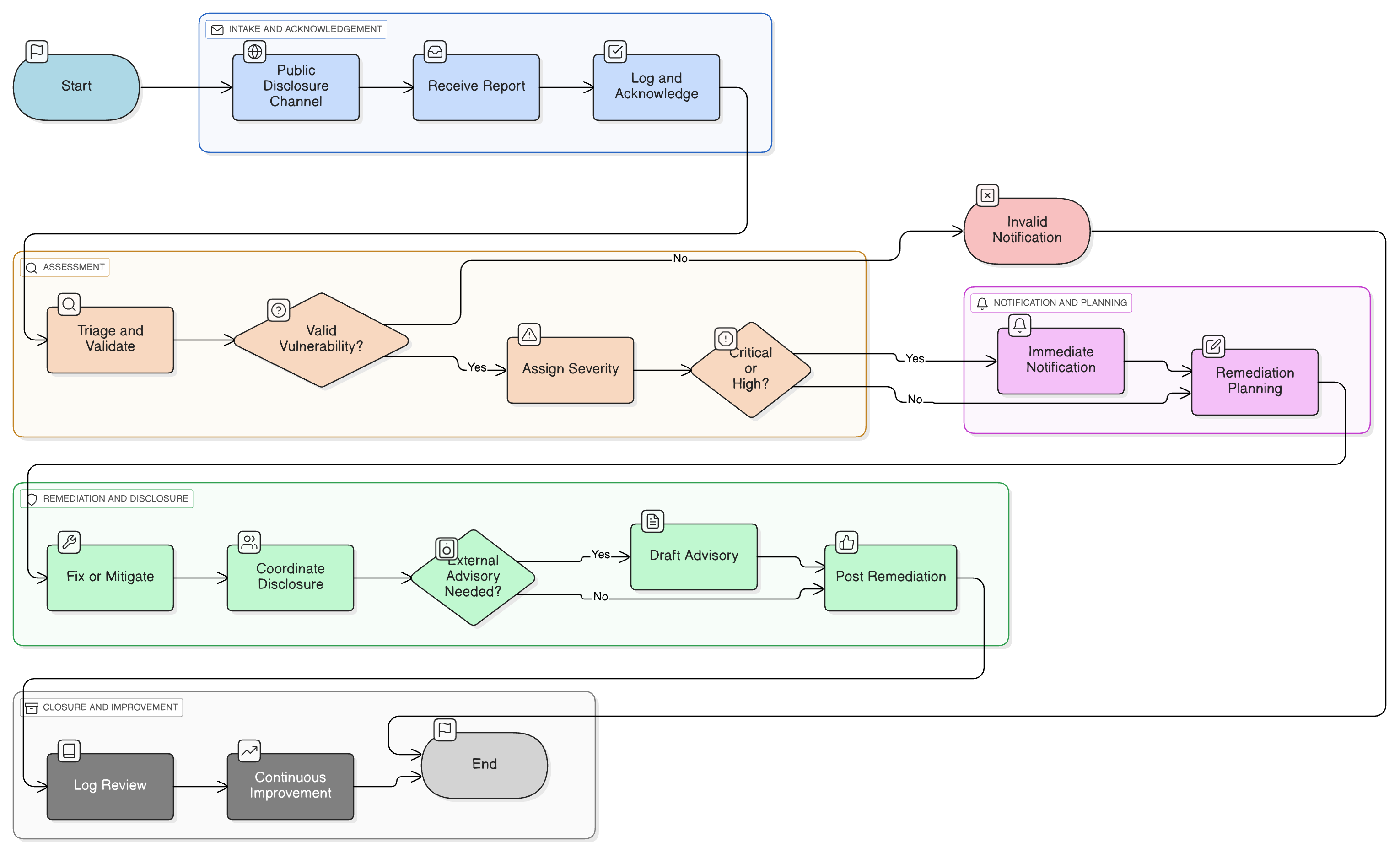

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Proces for indsendelse og triage af sårbarheder

Safe harbor-retningslinjer

Procedurer for intern og ekstern underretning

Protokoller for afsløring og kommunikation

Revision, metrikker og politikgennemgang

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Informationssikkerhedspolitik

Ledelsesmæssigt mandat for håndtering og afsløring af sårbarheder.

Politik for sårbarhedsstyring og patchning

Intern afhjælpningspipeline koblet til CVD-indtag.

Politik for sikker udvikling

Tilfører udbedringer og hærdning af systemudviklingslivscyklusser baseret på rapporterede problemer.

Politik for applikationssikkerhedskrav

Sikrer, at produkter har sikkerhedskrav, der understøtter afsløring.

Politik for hændelseshåndtering (P30)

Håndterer aktiv udnyttelse af afslørede sårbarheder.

Politik for indsamling af bevismateriale og forensik

Bevarer artefakter fra rapporterede/udnyttede fejl.

Leverandørsikkerhedspolitik

Koordinerer afsløringer, der involverer leverandørkomponenter.

Politik for juridisk og regulatorisk overholdelse

Styrer underretning, safe harbor-formulering og offentliggørelse.

Om Clarysec-politikker - Politik for koordineret sårbarhedsafsløring

Effektiv sikkerhedsstyring kræver mere end blot ord; det kræver klarhed, ansvarlighed og en struktur, der kan skaleres med din organisation. Generiske skabeloner fejler ofte og skaber uklarhed med lange afsnit og udefinerede roller. Denne politik er udformet til at være den operationelle rygrad i dit sikkerhedsprogram. Vi tildeler ansvar til de specifikke roller, der findes i en moderne virksomhed, herunder informationssikkerhedschef (CISO), IT-sikkerhed og relevante udvalg, hvilket sikrer klar ansvarlighed. Hvert krav er en entydigt nummereret klausul (f.eks. 5.1.1, 5.1.2). Denne atomare struktur gør politikken nem at implementere, revidere op imod specifikke kontroller og sikkert tilpasse uden at påvirke dokumentets integritet, hvilket omdanner den fra et statisk dokument til et dynamisk, handlingsorienteret rammeværk.

Koordinering med eksterne parter

Formaliserer fælles afslørings- og afhjælpningsskridt med rapportører, kunder, leverandører og myndigheder for smidig løsning af sårbarheder.

Integreret med centrale sikkerhedspolitikker

Kobler sårbarhedsafsløring direkte til arbejdsgange for sikker udvikling, hændelseshåndtering og indsamling af bevismateriale for fuld livscyklusdækning.

Løbende forbedringsloop

Hver sag udløser post-mortem-gennemgange, sporing af metrikker og procesopdateringer for at styrke fremtidige sårbarhedsreaktioner.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde Enterprise-pakke

Spar 67%Få alle 37 Enterprise-politikker for €599, i stedet for €1.813 ved individuelle køb.

Se fuld Enterprise-pakke →