Apžvalga

Ši SVV orientuota turto valdymo politika užtikrina, kad visas verslo turtas – fiziniai turtai ir skaitmeniniai turtai – būtų įtrauktas į turto inventorių, apsaugotas ir valdomas per visą informacinio turto gyvavimo ciklą, apibrėžiant aiškius vaidmenis, atitikties reikalavimus ir saugaus šalinimo procedūras.

Visapusiškas turto matomumas

Palaikykite pilną verslo turto inventorių visose aplinkose, kad sumažintumėte rizikas ir užtikrintumėte atitiktį.

Aiški savininkystė ir atskaitomybė

Priskirkite ir sekite atsakomybę už turtą naudodami supaprastintus vaidmenis, pritaikytus SVV be dedikuotų IT komandų.

Turto gyvavimo ciklo saugumo kontrolės priemonės

Užtikrinkite, kad turtas būtų saugiai išduodamas, naudojamas ir išimamas iš eksploatacijos, mažinant praradimo ar nesankcionuotos prieigos tikimybę.

Atitikties reglamentavimo reikalavimams užtikrinimas

Pademonstruokite atitiktį ISO 27001, GDPR, DORA, NIS2 ir kt. taikydami struktūrizuotą turto valdymą.

Skaityti visą apžvalgą

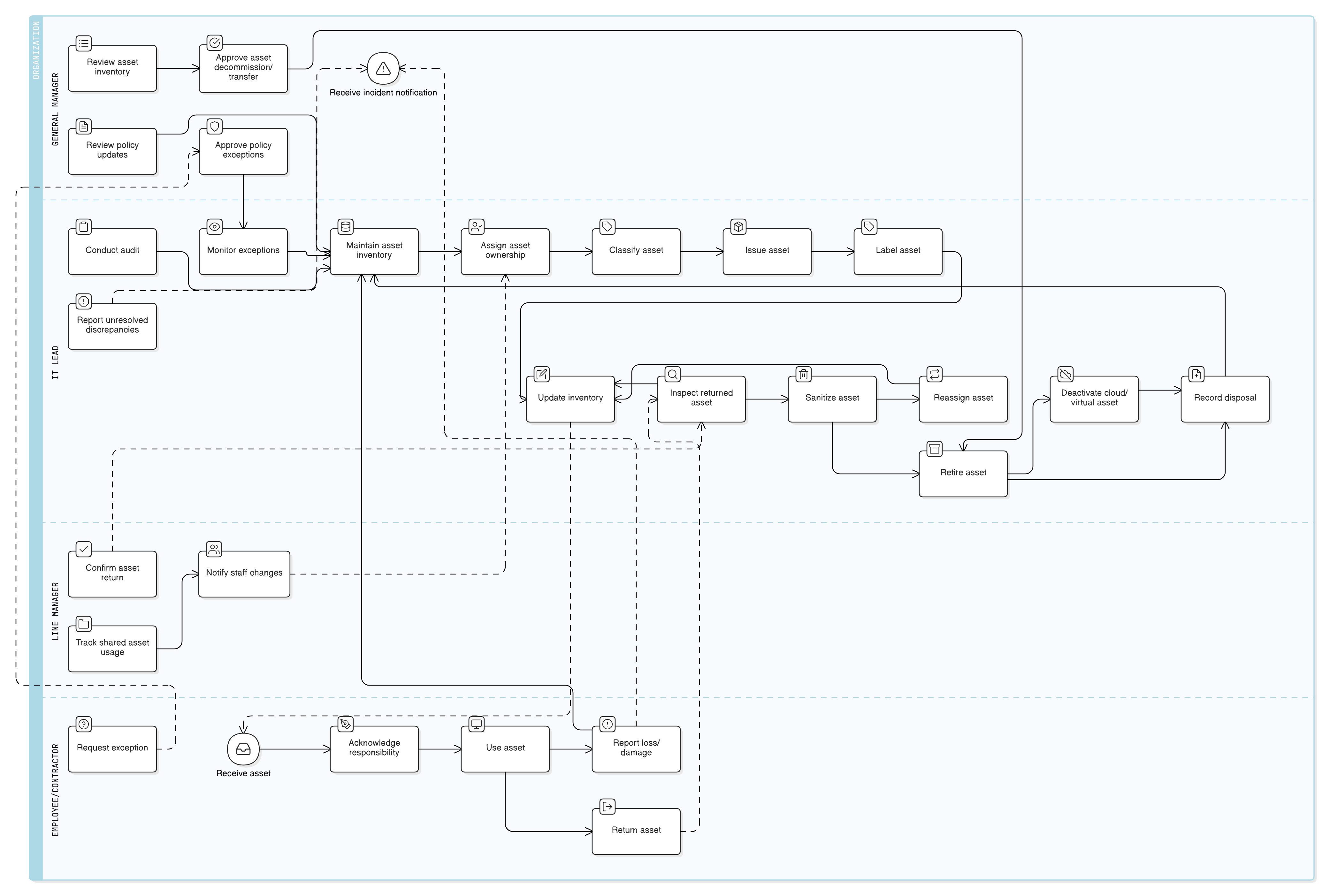

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Turto inventorius – minimalūs reikalavimai

Vaidmenys ir atsakomybės SVV

Turto klasifikavimas ir turto gyvavimo ciklo kontrolės priemonės

Saugus šalinimas ir nuosavų įrenginių naudojimo (BYOD) nuostatos

Auditas, išimčių valdymas ir peržiūros procedūros

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 | |

| EU GDPR |

Article 30

|

Susijusios politikos

Valdysenos vaidmenų ir atsakomybių politika – SVV

Priskiria atskaitomybę už politikos savininkystę ir IT operacijas.

Prieigos kontrolės politika – SVV

Susieja turto naudojimą (pvz., nešiojamuosius kompiuterius, mobiliuosius įrenginius) su prieigos teisėmis ir tapatybės bei prieigos valdymu.

Įdarbinimo ir atleidimo iš darbo politika – SVV

Užtikrina, kad turto išdavimas ir turto atkūrimas būtų integruoti į personalo gyvavimo ciklo procesus.

Duomenų klasifikavimo ir ženklinimo politika – SVV

Pateikia taisykles, kaip nustatyti, ar turtas turi būti klasifikuojamas kaip vidinis naudojimas ar konfidencialus.

Reagavimo į incidentus politika – SVV

Nurodo reagavimo procedūras, jei su turtu susijęs įvykis sukelia saugumo ar privatumo pažeidimą.

Apie Clarysec politikas - Turto valdymo politika – SVV

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sunku taikyti sudėtingas taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų SVV politikos kuriamos nuo pagrindų praktiškam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Atsakomybes priskiriame vaidmenims, kuriuos jūs realiai turite, pvz., bendrasis vadovas ir jūsų IT paslaugų teikėjas, o ne specialistų armijai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, žingsnis po žingsnio kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Sukurta realiems SVV vaidmenims

Atsakomybės susietos su vaidmenimis, kurie realiai egzistuoja mažose įmonėse, todėl kiekvienas veiksmas yra praktiškas ir įgyvendinamas.

Auditui parengti turto įrašai

Naudojami tikslūs turto inventoriaus laukai ir žurnalinimas bei stebėsena, padedantys išlaikyti auditą ar reglamentavimo peržiūrą be brangių konsultantų.

Saugus šalinimo ir susigrąžinimo procesas

Turtas sekamas nuo įsigijimo iki saugaus išėmimo iš eksploatacijos, taikant dokumentuotas ištrynimo, sunaikinimo ir paslaugų teikėjo atskaitomybės procedūras.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →