Übersicht

Diese auf KMU ausgerichtete Drittparteien- und Lieferantensicherheitsrichtlinie legt klare Anforderungen und Verfahren zur Steuerung von Lieferantenrisiken, Zugriff und Compliance gemäß ISO 27001:2022, DSGVO, NIS2 und DORA fest.

Risikominderung bei Lieferanten

Stellt eine gründliche Risikobeurteilung und Kontrolle aller Lieferanten sicher, die sensible Daten verarbeiten oder Zugriff erhalten.

Vertragliche Sicherheitsmaßnahmen

Schreibt durchsetzbare Sicherheits-, Datenschutz- und Vorfallpflichten in Lieferantenverträgen vor.

Effiziente KMU-Governance

Weist klare Rollen für General Manager (GM) und KMU ohne dedizierte Sicherheitsteams zu und gewährleistet die Einhaltung von ISO 27001:2022.

Vollständige Übersicht lesen

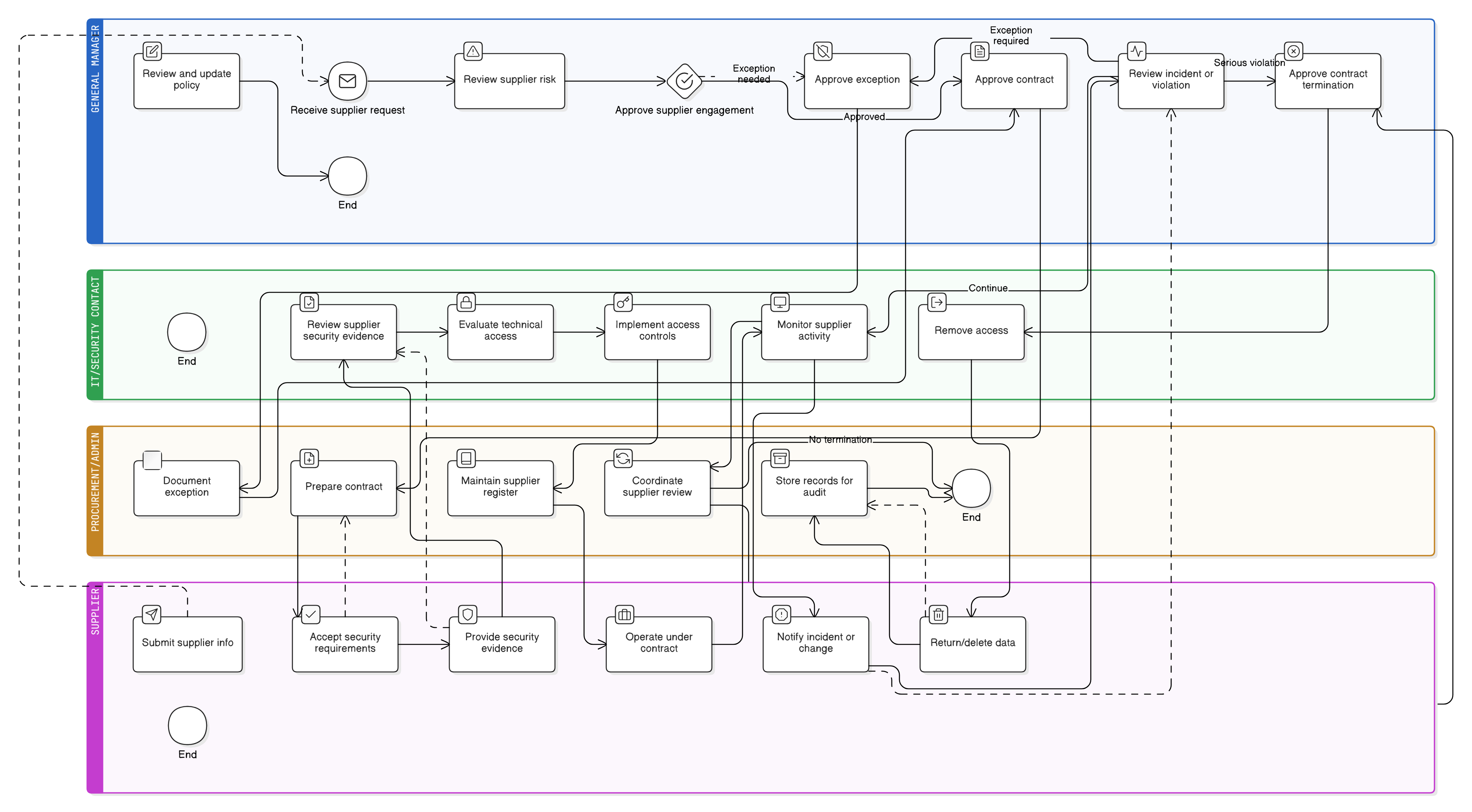

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln für die Beauftragung

Lieferanten-Onboarding & Lieferantensorgfaltsprüfung

Vertragliche Sicherheitsklauseln

Anforderungen an das Lieferantenregister

Regulatorische Compliance, z. B. DSGVO, DORA

Prozess für Ausnahmebehandlung und Vorfallmanagement

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitsrichtlinie – KMU

Weist Rechenschaftspflicht für Lieferantenaufsicht und Durchsetzung von Lieferantenverträgen zu.

Zugriffskontrollrichtlinie – KMU

Stellt Regeln für Zugriffsbeschränkungen bereit, die anzuwenden sind, wenn Lieferanten Systemzugriff erhalten.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Stellt sicher, dass Lieferanten, die personenbezogene Daten verarbeiten, Datenschutzprinzipien und rechtliche Anforderungen einhalten.

Datenaufbewahrungs- und Entsorgungsrichtlinie – KMU

Gilt für alle Daten oder Aufzeichnungen, die mit Lieferanten geteilt oder von ihnen gespeichert werden, und regelt die sichere Entsorgung nach Vertragsbeendigung.

Incident-Response-Richtlinie (P30) – KMU

Definiert, wie zu reagieren ist, wenn ein Lieferant einen Informationssicherheitsvorfall verursacht oder daran beteiligt ist, einschließlich Eskalation und Verfahren zum Umgang mit forensischen Beweismitteln.

Über Clarysec-Richtlinien - Drittparteien- und Lieferantensicherheitsrichtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und nicht definierte Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben, wie dem General Manager und Ihrem IT-Anbieter, nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die die Umsetzung, Auditierbarkeit und Anpassung erleichtert, ohne ganze Abschnitte neu schreiben zu müssen.

Lieferantenregister mit Audit-Trail

Erfasst Lieferanten, Zugriffsebenen, Compliance-Überprüfungen und Ausnahmen für regulatorische Anforderungen und Auditbereitschaft.

Umsetzbarer Onboarding- und Beendigungsprozess

Schritt-für-Schritt-Anweisungen für Lieferanten-Onboarding, Überprüfung und die sichere Entfernung von Lieferantenzugriff und Daten.

Ausnahmebehandlung mit kompensierenden Kontrollen

Dokumentiert Lieferantenlücken, erfordert GM-Genehmigung und befristet Risikominderungsmaßnahmen, um Compliance sicherzustellen.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →