Pregled

Ta politika varnosti dobaviteljev in tretjih oseb, osredotočena na SME, določa jasne zahteve in postopke za nadzor tveganja dobavitelja, dostopa in skladnosti z ISO 27001:2022, GDPR, NIS2 in DORA.

Zmanjševanje tveganja dobavitelja

Zagotavlja temeljito oceno tveganja in nadzor vseh dobaviteljev, ki obdelujejo zaupne podatke ali imajo pravice dostopa.

Pogodbene varnostne kontrole

Zahteva izvršljive obveznosti glede varnosti, zasebnosti in poročanja o incidentih v pogodbah z dobavitelji.

Učinkovito upravljanje za SME

Dodeli jasne vloge za GM in SME brez namenskih ekip za informacijsko varnost ter ohranja skladnost z ISO 27001:2022.

Preberi celoten pregled

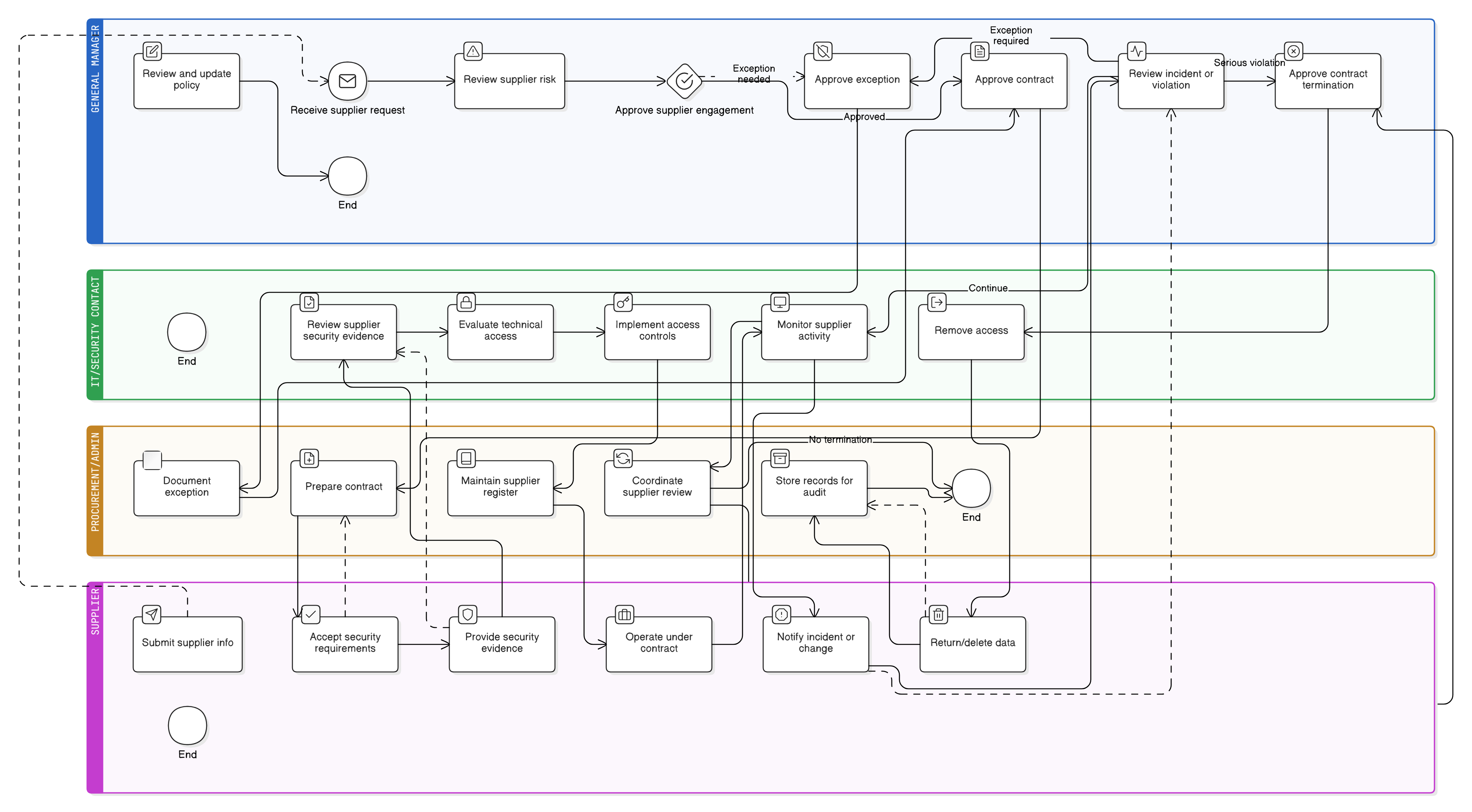

Diagram pravilnika

Kliknite diagram za ogled v polni velikosti

Vsebina

Obseg in pravila sodelovanja

Uvajanje dobaviteljev in skrbni pregled dobaviteljev

Pogodbene varnostne klavzule

Zahteve za register dobaviteljev

Skladnost s predpisi, npr. GDPR, DORA

Postopek obravnave izjem in obravnavanja incidentov

Skladnost z okvirom

🛡️ Podprti standardi in okviri

Ta izdelek je usklajen z naslednjimi okviri skladnosti s podrobnimi preslikanji klavzul in kontrol.

Sorodne politike

Politika vlog in odgovornosti upravljanja – SME

Dodeli odgovornost za nadzor dobaviteljev in uveljavljanje pogodbenih zahtev.

Politika nadzora dostopa – SME

Zagotavlja pravila omejevanja dostopa, ki jih je treba uporabiti, ko dobavitelji pridobijo logični dostop do sistemov.

Politike varstva podatkov in zasebnosti – SME

Zagotavlja, da dobavitelji, ki obdelujejo osebne podatke, spoštujejo načela varstva podatkov in zakonske zahteve.

Politika hrambe podatkov in odstranjevanja – SME

Velja za vse podatke ali zapise, ki so deljeni z dobavitelji ali jih dobavitelji hranijo, ter ureja varno odstranjevanje po prenehanju pogodbe.

Politika odzivanja na incidente – SME

Opredeli, kako se odzvati, ko dobavitelj povzroči ali je vpleten v incident informacijske varnosti, vključno z eskalacijo in postopki ravnanja z revizijskimi dokazi.

O pravilnikih Clarysec - Politika varnosti dobaviteljev in tretjih oseb – SME

Generične varnostne politike so pogosto zasnovane za velike korporacije, zato se mala podjetja težko znajdejo pri uporabi kompleksnih pravil in nejasno opredeljenih vlog. Ta politika je drugačna. Naše politike za SME so zasnovane od začetka za praktično implementacijo v organizacijah brez namenskih ekip za informacijsko varnost. Odgovornosti dodelimo vlogam, ki jih dejansko imate, kot sta generalni direktor in vaš ponudnik IT, ne pa množici specialistov, ki jih nimate. Vsaka zahteva je razčlenjena v enolično oštevilčeno klavzulo (npr. 5.2.1, 5.2.2). To politiko spremeni v jasen kontrolni seznam po korakih, kar olajša implementacijo, presojo in prilagajanje brez prepisovanja celotnih razdelkov.

Register dobaviteljev z revizijsko sledjo

Sledi dobaviteljem, ravnem dostopa, pregledom skladnosti in izjemam za regulativno skladnost in pripravljenost na revizijo.

Izvedljiv postopek uvajanja in prenehanja

Navodila po korakih za uvajanje dobaviteljev, pregledovanje ter varno odstranjevanje dostopa dobaviteljev in podatkov.

Obravnava izjem z nadomestnimi kontrolami

Dokumentira vrzeli dobaviteljev, zahteva odobritev GM in časovno omeji ukrepe za ublažitev, s čimer zagotavlja skladnost.

Pogosto zastavljena vprašanja

Zasnovano za vodje, s strani vodij

Ta pravilnik je pripravil varnostni vodja z več kot 25 leti izkušenj pri uvajanju in presojanju ISMS ogrodij za globalna podjetja. Zasnovan ni le kot dokument, temveč kot zagovorno ogrodje, ki prestane presojo revizorjev.

Pripravil strokovnjak z naslednjimi kvalifikacijami:

Pokritost in teme

🏢 Ciljni oddelki

🏷️ Tematska pokritost

Ta politika je 1 od 37 v celotnem paketu za MSP

Prihranite 78%Pridobite vseh 37 politik MSP za €399, namesto €1.813 pri posamičnem nakupu.

Oglejte si celoten paket MSP →