Apžvalga

Ši SME orientuota trečiųjų šalių ir tiekėjų saugumo politika nustato aiškius reikalavimus ir procedūras tiekėjų rizikos, prieigos ir atitikties ISO/IEC 27001:2022, GDPR, NIS2 ir DORA kontrolei.

Tiekėjų rizikos mažinimas

Užtikrina išsamų rizikos vertinimą ir visų tiekėjų, tvarkančių jautrius duomenis arba turinčių prieigą, kontrolę.

Sutartinės saugumo kontrolės priemonės

Numato vykdytinus saugumo, duomenų privatumo ir pranešimo apie incidentus įsipareigojimus tiekėjų sutartyse.

Efektyvi SME valdysena

Priskiria aiškius vaidmenis GM ir SME, neturinčioms dedikuotų saugumo komandų, išlaikant ISO/IEC 27001:2022 atitiktį.

Skaityti visą apžvalgą

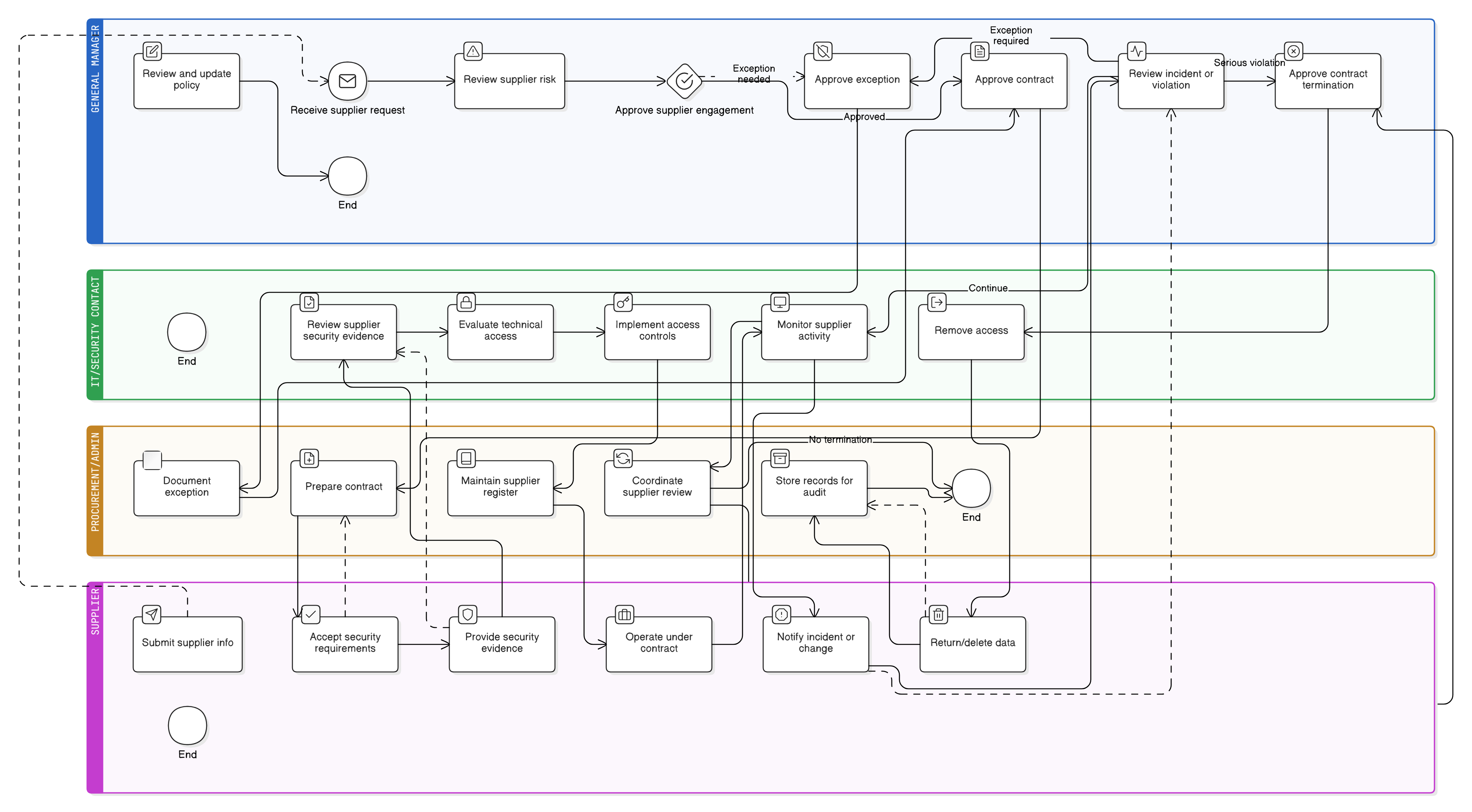

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įtraukimo taisyklės

Tiekėjų įtraukimas ir tiekėjų deramas patikrinimas

Sutartinės saugumo sąlygos

Tiekėjų registro reikalavimai

Atitiktis reglamentavimo reikalavimams, pvz., GDPR, DORA

Išimčių ir incidentų valdymo procesas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Valdysenos vaidmenų ir atsakomybių politika – SME

Priskiria atskaitomybę už tiekėjų priežiūrą ir sutarčių vykdymo užtikrinimą.

Prieigos kontrolės politika – SME

Pateikia prieigos apribojimų taisykles, kurios turi būti taikomos, kai tiekėjams suteikiama sistemų prieiga.

Duomenų apsaugos ir privatumo politika – SME

Užtikrina, kad tiekėjai, tvarkantys asmens duomenis, laikytųsi duomenų apsaugos principų ir teisinių reikalavimų.

Duomenų saugojimo ir šalinimo politika – SME

Taikoma bet kokiems duomenims ar įrašams, kurie dalijami su tiekėjais arba jų saugomi, ir reglamentuoja saugų šalinimą po sutarties nutraukimo.

Reagavimo į incidentus politika – SME

Apibrėžia, kaip reaguoti, kai tiekėjas sukelia arba yra susijęs su informacijos saugumo incidentu, įskaitant eskalavimą ir audito įrodymų tvarkymo procedūras.

Apie Clarysec politikas - Trečiųjų šalių ir tiekėjų saugumo politika – SME

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sunku taikyti sudėtingas taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų SME politikos kuriamos nuo pagrindų praktiniam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Atsakomybes priskiriame vaidmenims, kuriuos iš tikrųjų turite, pavyzdžiui, vyriausiajam vykdomajam pareigūnui ir jūsų IT paslaugų teikėjui, o ne specialistų armijai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Tiekėjų registras su audito pėdsaku

Seka tiekėjus, prieigos lygius, atitikties peržiūras ir išimtis, siekiant atitikties reglamentavimo reikalavimams ir pasirengimo auditui.

Veiksmingas tiekėjų įtraukimo ir nutraukimo procesas

Nuoseklios instrukcijos tiekėjų įtraukimo, peržiūros ir saugaus tiekėjų prieigos bei duomenų pašalinimo veiksmams.

Išimčių tvarkymas su kompensacinėmis kontrolės priemonėmis

Dokumentuoja tiekėjų trūkumus, reikalauja GM patvirtinimo ir terminuoja rizikos mažinimą, užtikrinant atitiktį.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →