Pārskats

Šī MVU orientētā trešo pušu un piegādātāju drošības politika nosaka skaidras prasības un procedūras piegādātāju riska, piekļuves un atbilstības kontrolei saskaņā ar ISO 27001:2022, GDPR, NIS2 un DORA.

Piegādātāju riska mazināšana

Nodrošina rūpīgu riska novērtēšanu un kontroli visiem piegādātājiem, kas apstrādā sensitīvus datus vai kuriem ir piekļuve.

Līgumiskie drošības kontroles pasākumi

Nosaka izpildāmus drošības, privātuma un incidentu pienākumus piegādātāju līgumos.

Efektīva MVU pārvaldība

Piešķir skaidras lomas ģenerāldirektoram (GM) un MVU bez specializētām drošības komandām, saglabājot ISO 27001:2022 atbilstību.

Lasīt pilnu pārskatu

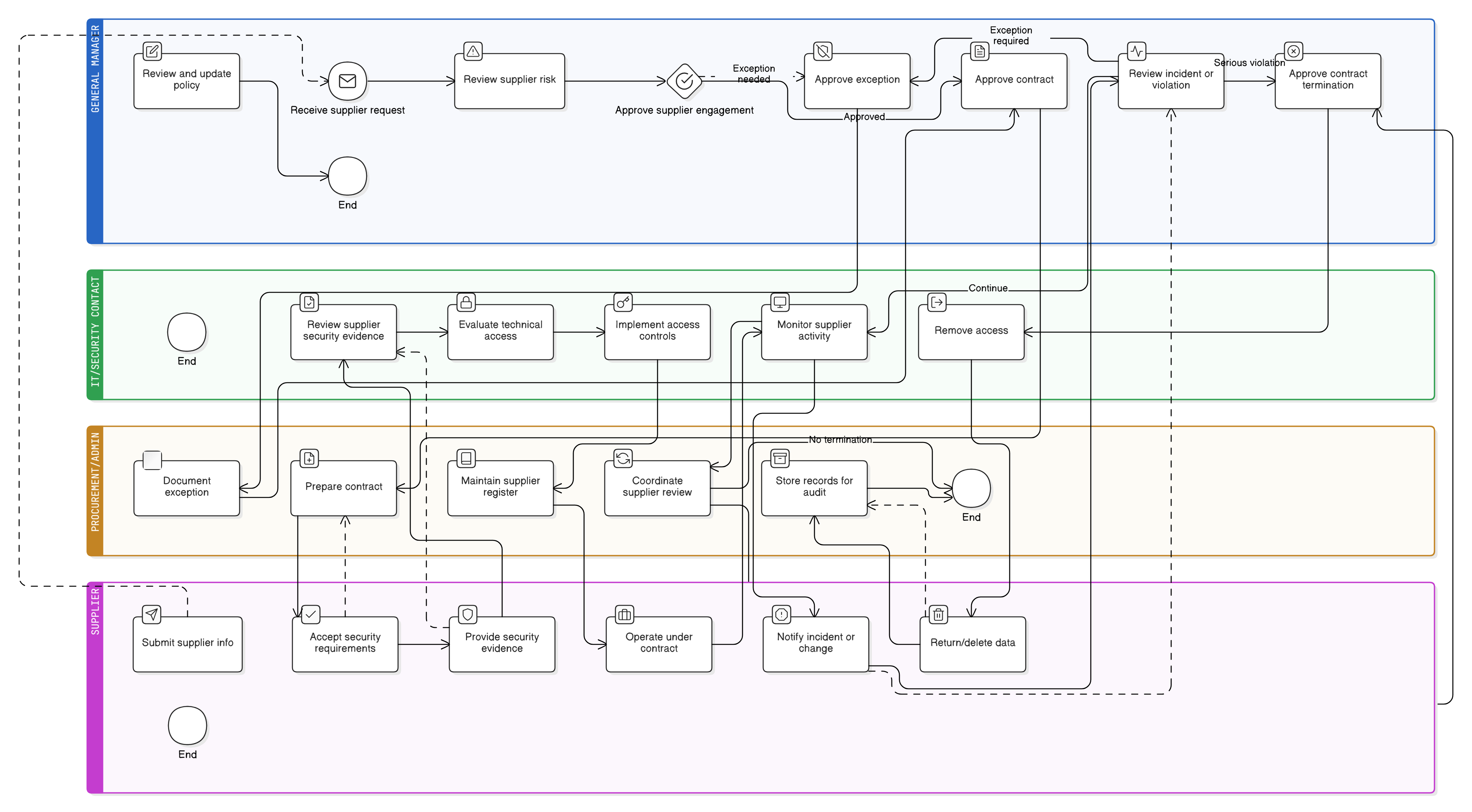

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Darbības joma un piesaistes noteikumi

Piegādātāju uzņemšana un piegādātāju pienācīga pārbaude

Līgumiskās drošības klauzulas

Piegādātāju reģistra prasības

Regulatīvā atbilstība, piem., GDPR, DORA

Izņēmumu un incidentu apstrādes process

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Pārvaldības lomu un pienākumu politika – MVU

Piešķir pārskatatbildību par piegādātāju uzraudzību un līgumu izpildes nodrošināšanu.

Piekļuves kontroles politika – MVU

Nodrošina piekļuves ierobežošanas noteikumus, kas jāpiemēro, piešķirot piegādātājiem sistēmu piekļuvi.

Datu aizsardzības un privātuma politika – MVU

Nodrošina, ka piegādātāji, kas apstrādā personas datus, ievēro datu aizsardzības principus un juridiskos pienākumus.

Datu uzglabāšanas un likvidēšanas politika – MVU

Attiecas uz jebkādiem datiem vai ierakstiem, kas kopīgoti ar piegādātājiem vai glabāti pie tiem, un nosaka drošu likvidēšanu pēc līguma izbeigšanas.

Incidentu reaģēšanas politika – MVU

Definē, kā reaģēt, ja piegādātājs izraisa vai ir iesaistīts drošības incidentā, tostarp eskalācijas un pierādījumu apstrādes procedūras.

Par Clarysec politikām - Trešo pušu un piegādātāju drošības politika – MVU

Vispārīgas drošības politikas bieži tiek veidotas lielām korporācijām, atstājot mazus uzņēmumus ar grūti piemērojamiem sarežģītiem noteikumiem un nedefinētām lomām. Šī politika ir citāda. Mūsu MVU politikas ir izstrādātas no pamatiem praktiskai ieviešanai organizācijās bez specializētām drošības komandām. Mēs piešķiram atbildību lomām, kas jums patiešām ir, piemēram, ģenerāldirektoram (GM) un jūsu IT pakalpojumu sniedzējam, nevis speciālistu komandai, kādas jums nav. Katra prasība ir sadalīta unikāli numurētā klauzulā (piem., 5.2.1, 5.2.2). Tas pārvērš politiku skaidrā, soli pa solim izpildāmā kontrolsarakstā, padarot to viegli ieviešamu, auditējamu un pielāgojamu, nepārrakstot veselas sadaļas.

Piegādātāju reģistrs ar audita pēdām

Izseko piegādātājus, piekļuves līmeņus, atbilstības pārskatīšanas un izņēmumus regulatīvai atbilstībai un audita gatavībai.

Praktiski ieviešams uzņemšanas un izbeigšanas process

Soli pa solim instrukcijas piegādātāju uzņemšanai, pārskatīšanai un drošai piekļuves un datu noņemšanai.

Izņēmumu apstrāde ar kompensējošās kontroles pasākumiem

Dokumentē piegādātāju nepilnības, prasa GM apstiprinājumu un nosaka riska mazināšanu ar termiņu, nodrošinot atbilstību.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā MVU paketē

Ietaupiet 78%Iegūstiet visas 37 MVU politikas par €399, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno MVU paketi →