Prehľad

Táto bezpečnostná politika pre dodávateľov a tretie strany zameraná na SME stanovuje jasné požiadavky a postupy na kontrolu dodávateľského rizika, prístupu a dodržiavania ISO 27001:2022, GDPR, NIS2 a DORA.

Zmierňovanie dodávateľského rizika

Zabezpečuje dôkladné posúdenie rizík a kontrolu všetkých dodávateľov, ktorí nakladajú s citlivými údajmi alebo majú prístup.

Zmluvné bezpečnostné opatrenia

Vyžaduje vynútiteľné povinnosti v oblasti bezpečnosti, ochrany údajov a incidentov v zmluvách s dodávateľmi.

Efektívna správa pre SME

Priraďuje jasné roly pre generálnych manažérov (GM) a SME bez vyhradených bezpečnostných tímov a zachováva súlad s ISO 27001:2022.

Čítať celý prehľad

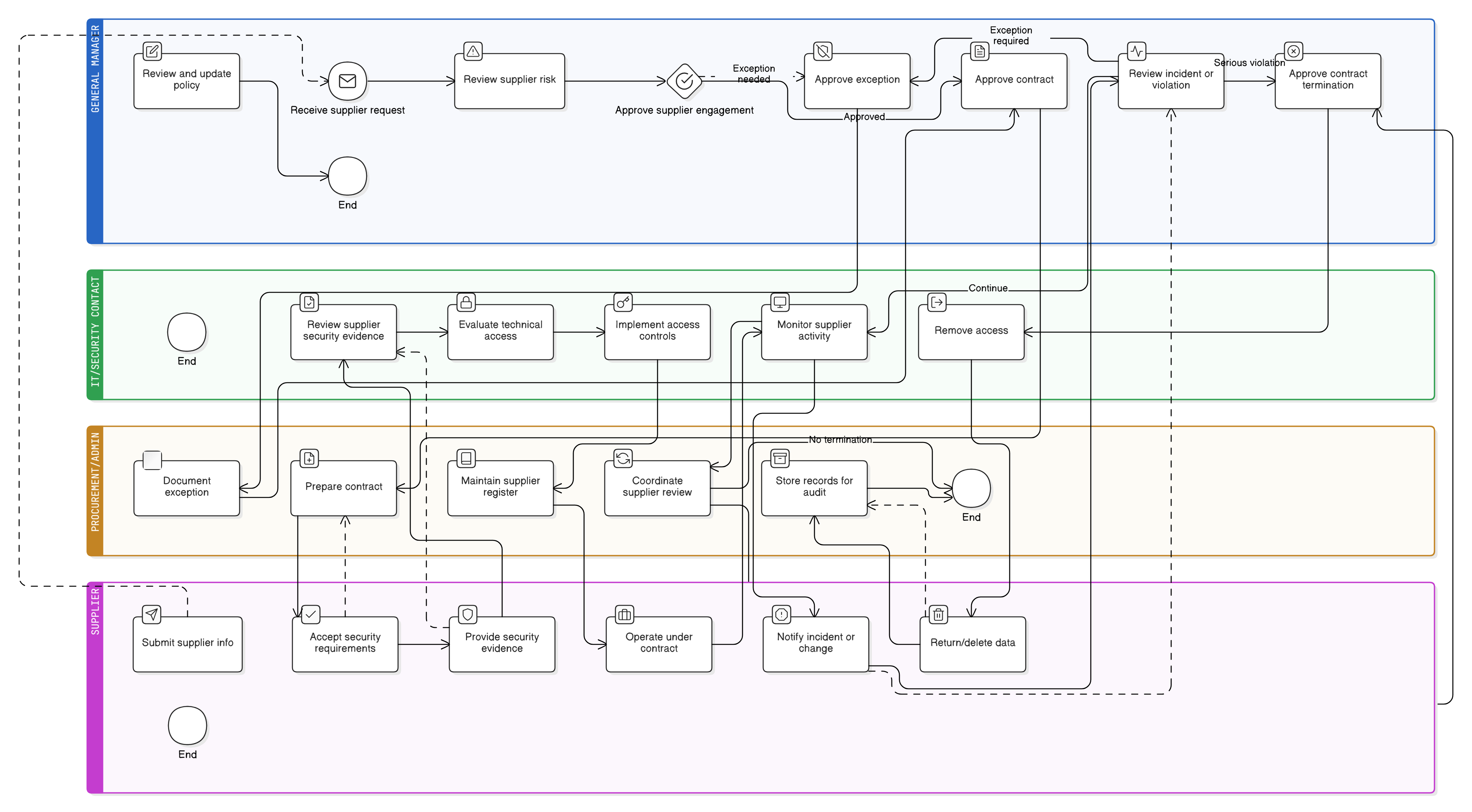

Diagram politiky

Kliknite na diagram pre zobrazenie v plnej veľkosti

Obsah

Rozsah a pravidlá zapojenia

Zavedenie dodávateľa a due diligence dodávateľov

Zmluvné bezpečnostné doložky

Požiadavky na register dodávateľov

Regulačný súlad, napr. GDPR, DORA

Proces riadenia výnimiek a riešenia incidentov

Súlad s rámcom

🛡️ Podporované štandardy a rámce

Tento produkt je v súlade s nasledujúcimi rámcami dodržiavania predpisov s podrobnými mapovaniami doložiek a kontrol.

Súvisiace zásady

Politika rolí a zodpovedností správy a riadenia – SME

Priraďuje zodpovednosť za dohľad nad dodávateľmi a vynucovanie zmlúv.

Politika riadenia prístupu – SME

Poskytuje pravidlá obmedzenia prístupu, ktoré sa musia uplatniť pri udeľovaní prístupu dodávateľom.

Politika ochrany údajov a súkromia – SME

Zabezpečuje, aby dodávatelia spracúvajúci osobné údaje dodržiavali zásady ochrany údajov a zákonné požiadavky.

Politika uchovávania údajov a likvidácie – SME

Vzťahuje sa na akékoľvek údaje alebo záznamy zdieľané s dodávateľmi alebo uchovávané dodávateľmi a upravuje bezpečnú likvidáciu po ukončení zmluvy.

Politika reakcie na incidenty – SME

Definuje, ako reagovať, keď dodávateľ spôsobí alebo je zapojený do incidentu informačnej bezpečnosti, vrátane eskalácie a postupov nakladania s dôkazmi.

O politikách Clarysec - Bezpečnostná politika pre dodávateľov a tretie strany – SME

Všeobecné bezpečnostné politiky sú často vytvorené pre veľké korporácie, čo malým podnikom sťažuje uplatnenie zložitých pravidiel a nejasne definovaných rolí. Táto politika je iná. Naše politiky pre SME sú navrhnuté od základu pre praktickú implementáciu v organizáciách bez vyhradených bezpečnostných tímov. Priraďujeme zodpovednosti rolám, ktoré skutočne máte, ako je generálny manažér a váš IT poskytovateľ, nie armáde špecialistov, ktorých nemáte. Každá požiadavka je rozdelená do jedinečne očíslovanej doložky (napr. 5.2.1, 5.2.2). To mení politiku na jasný kontrolný zoznam krok za krokom, vďaka čomu sa dá jednoducho implementovať, auditovať a prispôsobiť bez prepisovania celých častí.

Register dodávateľov s auditnou stopou

Sleduje dodávateľov, úrovne prístupu, preskúmania súladu a výnimky pre regulačnú pripravenosť a pripravenosť na audit.

Vykonateľný proces zavedenia a ukončenia

Pokyny krok za krokom na zavedenie dodávateľa, preskúmanie a bezpečné odstránenie prístupu dodávateľa a údajov.

Ošetrenie výnimiek s kompenzačnými kontrolami

Dokumentuje medzery dodávateľa, vyžaduje schválenie GM a časovo ohraničuje zmierňovanie rizika, čím zabezpečuje súlad.

Často kladené otázky

Vytvorené pre lídrov, lídrami

Táto politika bola vypracovaná bezpečnostným lídrom s viac ako 25-ročnými skúsenosťami s implementáciou a auditovaním rámcov ISMS pre globálne podniky. Nie je navrhnutá len ako dokument, ale ako obhájiteľný rámec, ktorý obstojí pri audítorskom preskúmaní.

Vypracované odborníkom s nasledovnými kvalifikáciami:

Pokrytie a témy

🏢 Cieľové oddelenia

🏷️ Tematické pokrytie

Táto politika je 1 z 37 v kompletnom balíku pre MSP

Ušetrite 78%Získajte všetkých 37 politík MSP za €399, namiesto €1 813 pri individuálnom nákupe.

Zobraziť kompletný balík MSP →