Oversigt

Denne SMV-fokuserede leverandørsikkerhedspolitik fastsætter klare krav og procedurer for styring af leverandørrisiko, adgang og overholdelse af ISO 27001:2022, GDPR, NIS2 og DORA.

Risikoafbødning for leverandører

Sikrer grundig risikovurdering og kontrol af alle leverandører, der håndterer følsomme data eller adgang.

Kontraktlige sikkerhedskontroller

Pålægger håndhævelige sikkerheds-, databeskyttelses- og hændelsesforpligtelser i leverandørkontrakter.

Effektiv SMV-styring

Tildeler klare roller til GM'er og SMV'er uden dedikerede sikkerhedsteams og opretholder overholdelse af ISO 27001:2022.

Læs fuld oversigt

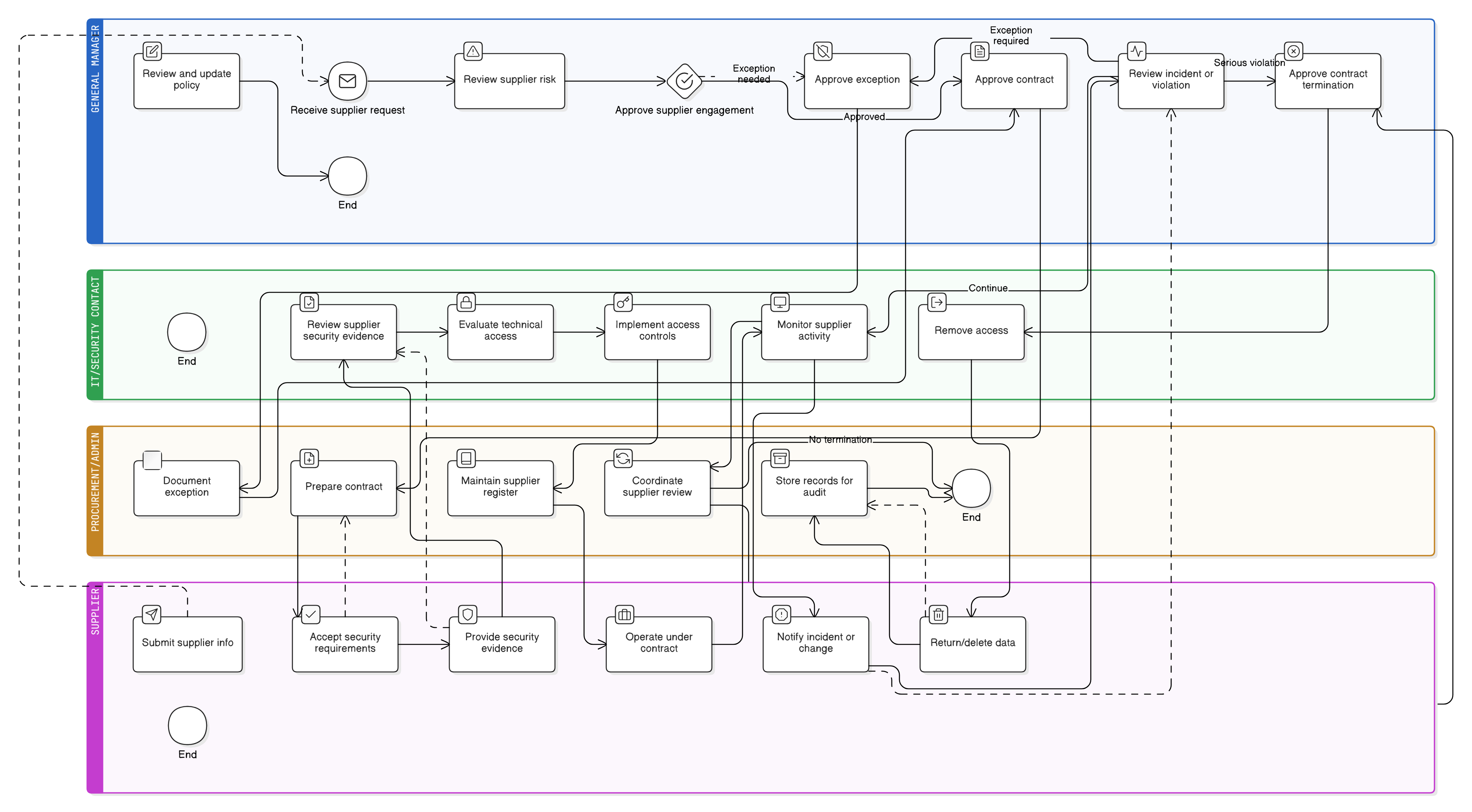

Politikdiagram

Klik på diagrammet for at se det i fuld størrelse

Indhold

Omfang og regler for engagement

Leverandøronboarding & leverandør-due diligence

Kontraktlige sikkerhedsklausuler

Krav til leverandørregister

Regulatory compliance, f.eks. GDPR, DORA

Proces for undtagelses- og hændelseshåndtering

Framework-overholdelse

🛡️ Understøttede standarder & frameworks

Dette produkt er tilpasset følgende overholdelsesrammer med detaljerede klausul- og kontrolkortlægninger.

Relaterede politikker

Styringsroller og ansvarspolitik-SMV

Tildeler ansvarlighed for leverandørtilsyn og håndhævelse af kontrakter.

Adgangskontrolpolitik-SMV

Giver regler for adgangsbegrænsning, som skal anvendes, når leverandører tildeles systemadgang.

Databeskyttelse og databeskyttelsespolitik-SMV

Sikrer, at leverandører, der håndterer personoplysninger, overholder databeskyttelsesprincipper og retlige krav.

Dataopbevaringspolitik og bortskaffelsespolitik-SMV

Gælder for alle data eller registreringer, der deles med eller opbevares af leverandører, og styrer sikker bortskaffelse efter kontraktopsigelse.

Politik for hændelseshåndtering (P30)-SMV

Definerer, hvordan der skal reageres, når en leverandør forårsager eller er involveret i en sikkerhedshændelse, herunder eskalering og procedurer for håndtering af bevismateriale.

Om Clarysec-politikker - Tredjeparts- og leverandørsikkerhedspolitik - SMV

Generiske sikkerhedspolitikker er ofte bygget til store virksomheder, hvilket efterlader små virksomheder med udfordringer i at anvende komplekse regler og udefinerede roller. Denne politik er anderledes. Vores SMV-politikker er designet fra bunden til praktisk implementering i organisationer uden dedikerede sikkerhedsteams. Vi tildeler ansvar til de roller, I faktisk har, som den administrerende direktør og jeres IT-provider, ikke en hær af specialister, I ikke har. Hvert krav er opdelt i en unikt nummereret klausul (f.eks. 5.2.1, 5.2.2). Det gør politikken til en klar, trinvis tjekliste, som er nem at implementere, revidere og tilpasse uden at omskrive hele afsnit.

Leverandørregister med revisionsspor

Sporer leverandører, adgangsniveauer, compliance-gennemgange og undtagelser for regulatorisk og revisionsparathed.

Handlingsorienteret onboarding- og fratrædelsesproces

Trinvis vejledning til onboarding, gennemgang og sikker fjernelse af leverandøradgang og data.

Undtagelseshåndtering med kompenserende kontroller

Dokumenterer leverandørmangler, kræver GM-godkendelse og tidsbegrænser risikoafbødning for at sikre overholdelse.

Ofte stillede spørgsmål

Udviklet for ledere, af ledere

Denne politik er udarbejdet af en sikkerhedsleder med over 25 års erfaring i implementering og audit af ISMS-rammeværker for globale organisationer. Den er ikke blot designet som et dokument, men som et forsvarligt rammeværk, der kan modstå revisors gennemgang.

Udarbejdet af en ekspert med følgende kvalifikationer:

Dækning & Emner

🏢 Måldepartement

🏷️ Emhedækning

Denne politik er 1 af 37 i den fulde SMV-pakke

Spar 78%Få alle 37 SMV-politikker for €399, i stedet for €1.813 ved individuelle køb.

Se fuld SMV-pakke →