Přehled

Tato bezpečnostní politika dodavatelů a třetích stran zaměřená na SME stanovuje jasné požadavky a postupy pro řízení dodavatelského rizika, přístupu a souladu s ISO 27001:2022, GDPR, NIS2 a DORA.

Zmírňování dodavatelského rizika

Zajišťuje důkladné posouzení rizik a kontrolu všech dodavatelů třetích stran, kteří nakládají s důvěrnými daty nebo k nim mají přístup.

Smluvní bezpečnostní opatření

Vyžaduje vymahatelné povinnosti v oblasti bezpečnosti, ochrany osobních údajů a hlášení incidentů v dodavatelských smlouvách.

Efektivní správa pro SME

Přiřazuje jasné role pro generálního ředitele (GM) a SME bez vyhrazených týmů IT a informační bezpečnosti a udržuje soulad s ISO 27001:2022.

Přečíst celý přehled

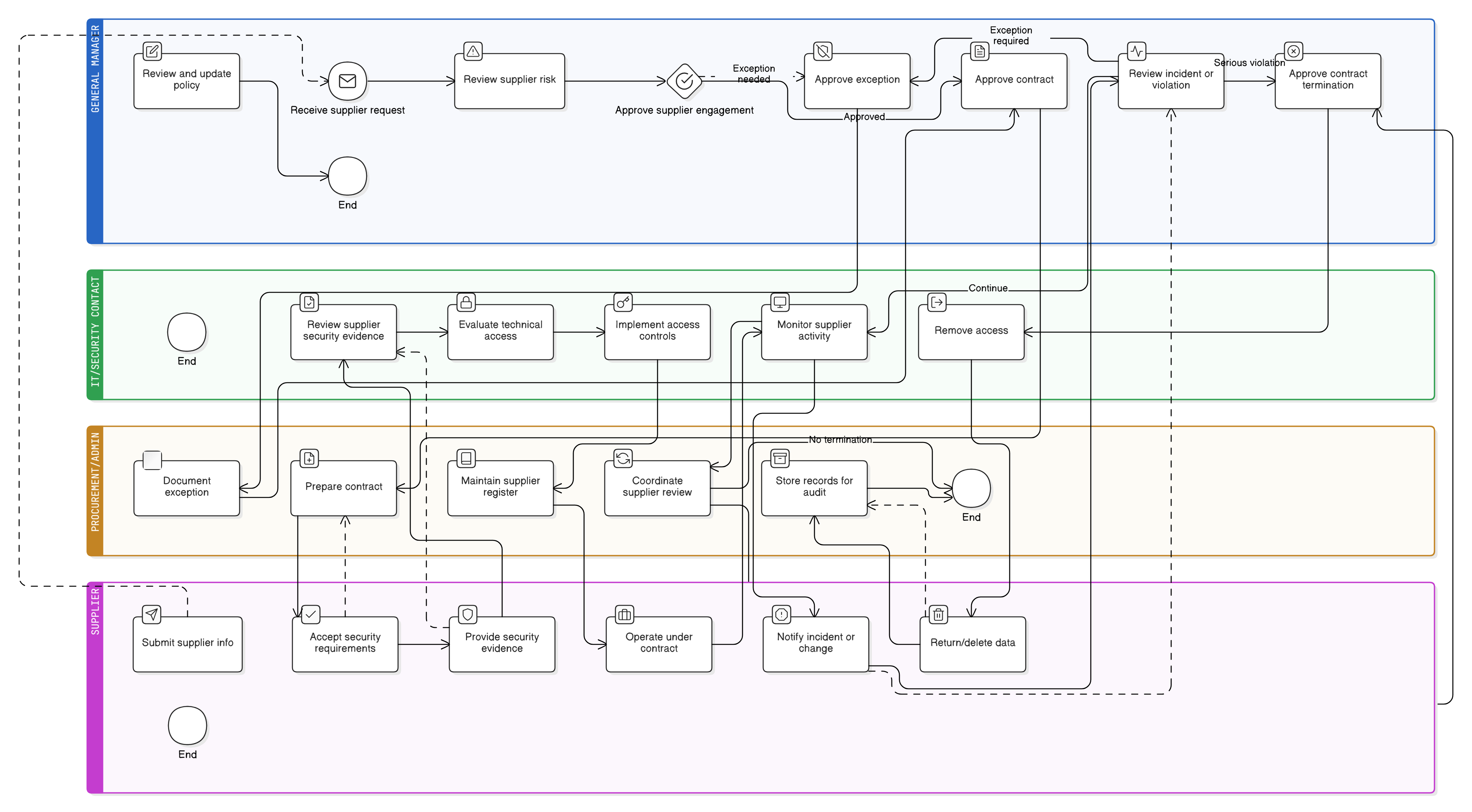

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Zavedení dodavatele a prověrka dodavatelů

Smluvní bezpečnostní doložky

Požadavky na registr dodavatelů

Regulatory compliance, např. GDPR, DORA

Proces ošetření výjimek a zvládání incidentů

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika rolí a odpovědností správy a řízení – SME

Přiřazuje pravomoc a odpovědnost za dohled nad dodavateli a vynucování smluv.

Politika řízení přístupu – SME

Poskytuje pravidla omezení přístupu, která musí být uplatněna, když je dodavatelům udělen logický přístup.

Politika ochrany údajů a ochrany osobních údajů – SME

Zajišťuje, že dodavatelé zpracovávající osobní údaje dodržují ochranu údajů a právní požadavky.

Politika uchovávání údajů a likvidace – SME

Platí pro jakákoli data nebo záznamy sdílené s dodavateli nebo jimi ukládané a upravuje bezpečnou likvidaci po ukončení smlouvy.

Politika reakce na incidenty (P30) – SME

Definuje, jak reagovat, když dodavatel způsobí nebo je zapojen do incidentu informační bezpečnosti, včetně eskalace a postupů pro forenzní důkazy.

O politikách Clarysec - Bezpečnostní politika dodavatelů a třetích stran – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, což malým firmám ztěžuje aplikaci složitých pravidel a nejasně definovaných rolí. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez vyhrazených bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je generální ředitel a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované doložky (např. 5.2.1, 5.2.2). To mění politiku na jasný, krok za krokem kontrolní seznam, který usnadňuje implementaci, auditovatelnost a přizpůsobení bez přepisování celých částí.

Registr dodavatelů s auditní stopou

Sleduje dodavatele, úrovně přístupu, přezkumy souladu a výjimky pro regulatory compliance a připravenost na audit.

Praktický proces onboardingu a ukončení

Pokyny krok za krokem pro onboarding, přezkum a bezpečné odebrání přístupu a dat dodavatele.

Ošetření výjimek s kompenzačními opatřeními

Dokumentuje mezery dodavatele, vyžaduje schválení GM a časově omezuje zmírňování rizik, čímž zajišťuje soulad.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →