Áttekintés

Ez a KKV-kra fókuszáló harmadik fél és beszállítói biztonsági szabályzat egyértelmű követelményeket és eljárásokat határoz meg a beszállítói kockázat, a hozzáférés és az ISO 27001:2022, a GDPR, a NIS2 és a DORA szerinti megfelelés kontrollálására.

Beszállítói kockázatcsökkentés

Biztosítja valamennyi, érzékeny adatot kezelő vagy hozzáféréssel rendelkező beszállító alapos kockázatértékelését és kontrollját.

Szerződéses biztonsági kontrollok

Kikényszeríthető biztonsági, adatvédelmi és incidenssel kapcsolatos kötelezettségeket ír elő a beszállítói szerződésekben.

Hatékony KKV-irányítás

Egyértelmű szerepköröket rendel a vezérigazgató (GM) és a dedikált biztonsági csapatokkal nem rendelkező KKV-k számára, fenntartva az ISO 27001:2022 szerinti megfelelést.

Teljes áttekintés olvasása

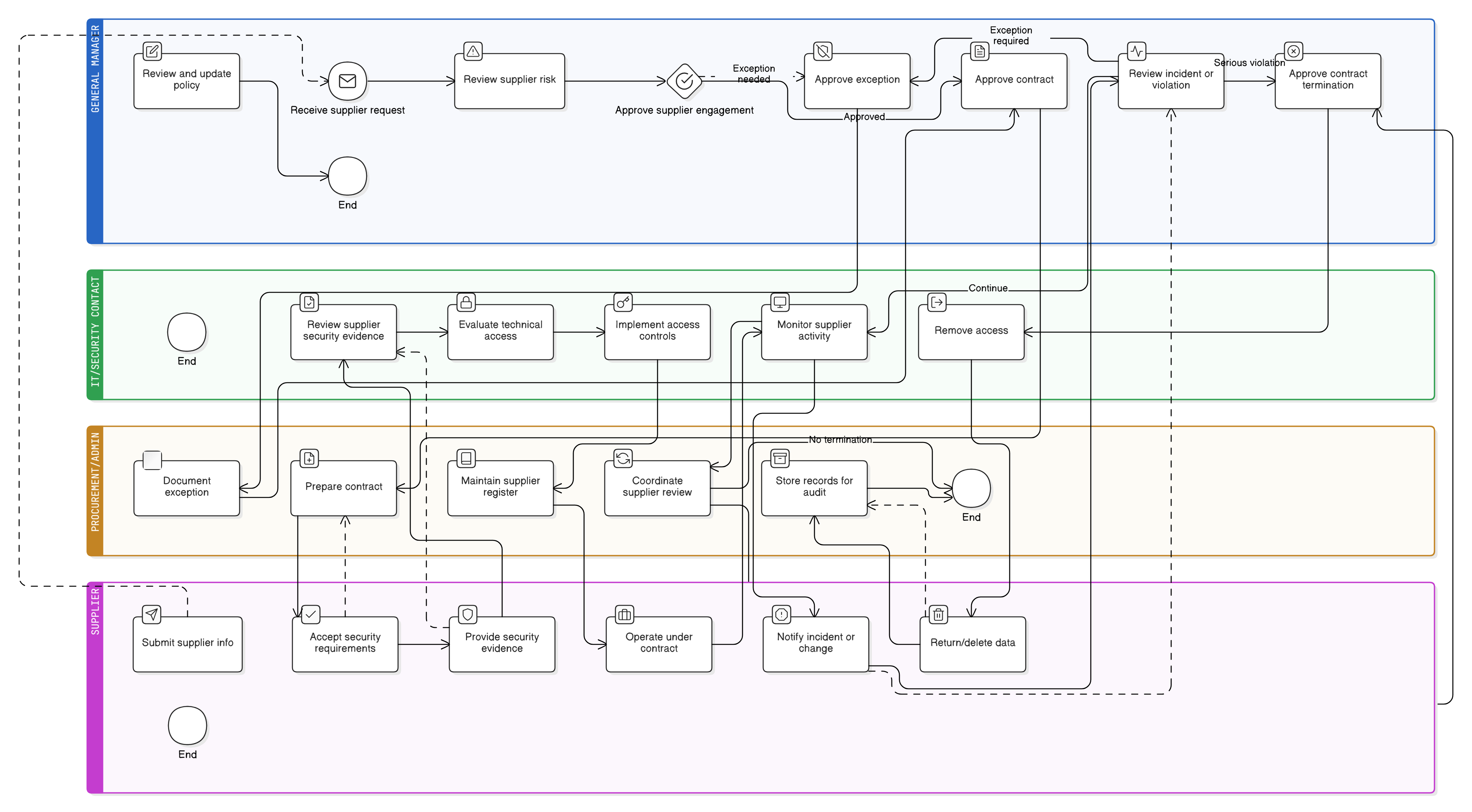

Irányelv-diagram

Kattintson a diagramra a teljes méret megtekintéséhez

Tartalom

Hatókör és együttműködési szabályok

Beszállítói beléptetés és beszállítói átvilágítás

Szerződéses biztonsági záradékok

Beszállítói nyilvántartás követelményei

Jogszabályi megfelelés, pl. GDPR, DORA

Kivételkezelési és incidenskezelési folyamat

Keretrendszer-megfelelőség

🛡️ Támogatott szabványok és keretrendszerek

Ez a termék a következő megfelelőségi keretrendszerekhez igazodik, részletes záradék- és vezérlőleképezésekkel.

Kapcsolódó irányelvek

Irányítási szerepkörök és felelősségek szabályzat – KKV

Elszámoltathatóságot rendel a beszállítói felügyelethez és a szerződéses kikényszerítéshez.

Hozzáférés-vezérlési szabályzat – KKV

Hozzáférés-ellenőrzési szabályokat biztosít, amelyeket alkalmazni kell, amikor a beszállítók rendszerhozzáférést kapnak.

Adatvédelem és adatvédelmi szabályzat – KKV

Biztosítja, hogy a személyes adatokat kezelő beszállítók megfeleljenek az adatvédelem elveinek és a jogi követelményeknek.

Adatmegőrzési és selejtezési szabályzat – KKV

Vonatkozik minden, beszállítókkal megosztott vagy általuk tárolt adatra és feljegyzésre, és szabályozza a biztonságos selejtezést a szerződés megszüntetése után.

Incidenskezelési szabályzat – KKV

Meghatározza, hogyan kell reagálni, ha egy beszállító információbiztonsági incidens okozója vagy érintettje, beleértve az eszkalációt és a bizonyítékkezelési eljárásokat.

A Clarysec irányelveiről - Harmadik fél és beszállítói biztonsági szabályzat – KKV

Az általános biztonsági szabályzatok gyakran nagyvállalatokra készülnek, így a kisvállalkozások számára nehezen alkalmazható, összetett szabályokat és nem definiált szerepköröket hagynak maguk után. Ez a szabályzat más. A KKV-szabályzatainkat a gyakorlati bevezetésre terveztük olyan szervezetekben, amelyek nem rendelkeznek dedikált biztonsági csapatokkal. A felelősségeket azokhoz a szerepkörökhöz rendeljük, amelyek ténylegesen rendelkezésre állnak, például a vezérigazgatóhoz (GM) és az IT-szolgáltatóhoz, nem pedig olyan specialisták „seregéhez”, akik nem állnak rendelkezésre. Minden követelmény egyedi sorszámozású záradékokra van bontva (pl. 5.2.1, 5.2.2). Ez a szabályzatot egy egyértelmű, lépésről lépésre követhető ellenőrzőlistává alakítja, így könnyen bevezethető, auditálható és testreszabható anélkül, hogy teljes fejezeteket kellene újraírni.

Beszállítói nyilvántartás auditnyomvonallal

Nyomon követi a beszállítókat, a hozzáférési szinteket, a megfelelőségi felülvizsgálatokat és a kivételeket a jogszabályi megfelelés és auditfelkészültség érdekében.

Végrehajtható beléptetési és kiléptetési folyamat

Lépésről lépésre útmutató a beszállítói beléptetéshez, felülvizsgálathoz, valamint a beszállítói hozzáférés és adatok biztonságos eltávolításához.

Kivételkezelés kompenzáló kontrollokkal

Dokumentálja a beszállítói hiányosságokat, GM-jóváhagyást igényel, és időkorlátos kockázatcsökkentést ír elő, biztosítva a megfelelést.

Gyakran ismételt kérdések

Vezetőknek, vezetők által

Ez az irányelv egy biztonsági vezető által készült, aki több mint 25 éves tapasztalattal rendelkezik ISMS keretrendszerek bevezetésében és auditálásában globális vállalatoknál. Nem csupán dokumentumként készült, hanem olyan védhető keretrendszerként, amely megfelel az auditorok vizsgálatának.

Az alábbi képesítésekkel rendelkező szakértő készítette:

Lefedettség és témák

🏢 Célterületek

🏷️ Témafedezet

Ez az irányelv 1 a 37-ből a teljes KKV-csomagban

Spóroljon 78%-otSzerezze be mind a 37 KKV-irányelvet €399-ért. ahelyett hogy egyenként €1 813-t fizetne.

Teljes KKV-csomag megtekintése →