Descripción general

Esta Política de seguridad de proveedores y terceros centrada en PYME establece requisitos y procedimientos claros para controlar el riesgo de proveedores, el acceso y el cumplimiento de ISO 27001:2022, GDPR, NIS2 y DORA.

Mitigación del riesgo de proveedores

Garantiza una evaluación de riesgos exhaustiva y el control de todos los proveedores que gestionan datos sensibles o acceso.

Controles de seguridad contractuales

Exige obligaciones aplicables de seguridad, privacidad de los datos y notificación de incidentes dentro de los contratos con proveedores.

Gobernanza eficiente para PYME

Asigna roles claros para directores generales y PYME sin equipos de TI y de seguridad de la información dedicados, manteniendo el cumplimiento de ISO 27001:2022.

Leer descripción completa

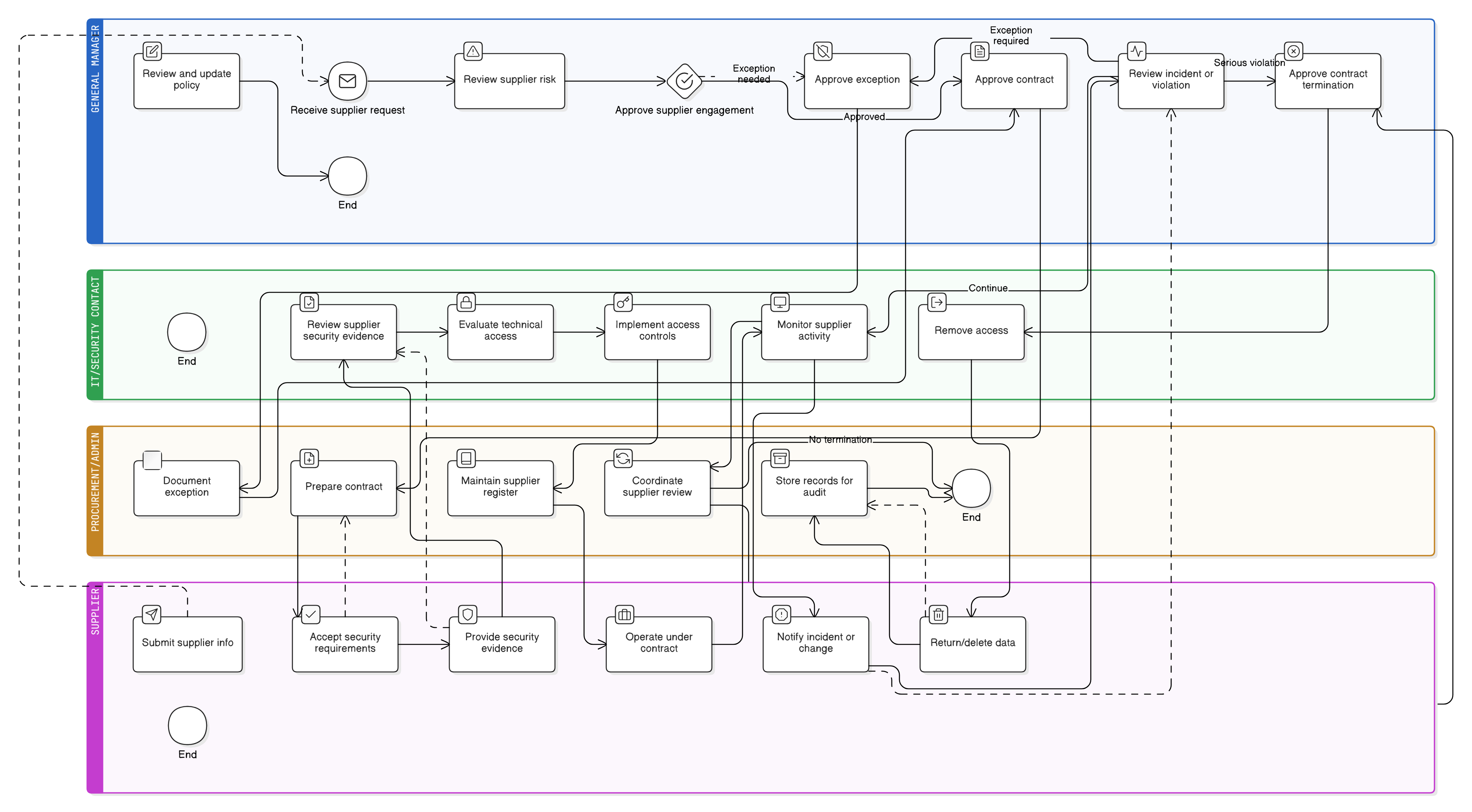

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de contratación

Incorporación de proveedores y diligencia debida de proveedores

Cláusulas de seguridad contractuales

Requisitos del inventario de activos de proveedores

Cumplimiento normativo, p. ej., GDPR, DORA

Proceso de gestión de excepciones y gestión de incidentes

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de roles y responsabilidades de gobernanza - PYME

Asigna rendición de cuentas para la supervisión de proveedores y la aplicación de contratos.

Política de control de acceso - PYME

Proporciona reglas de restricción de acceso que deben aplicarse cuando se concede acceso de terceros a sistemas.

Políticas de protección de datos y privacidad de los datos - PYME

Garantiza que los proveedores que tratan datos personales cumplan los principios de protección de datos y los requisitos legales.

Política de conservación y eliminación de datos - PYME

Se aplica a cualquier dato o registro compartido con o almacenado por proveedores y regula la eliminación segura tras la terminación del contrato.

Política de respuesta a incidentes (P30) - PYME

Define cómo responder cuando un proveedor causa o está implicado en un incidente de seguridad, incluido el escalado y los procedimientos de gestión de evidencia de auditoría.

Sobre las Políticas de Clarysec - Política de seguridad de proveedores y terceros - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles no definidos. Esta política es diferente. Nuestras políticas para PYME están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de TI y de seguridad de la información dedicados. Asignamos responsabilidades a los roles que realmente tienes, como el Director General y tu proveedor de TI, no a un ejército de especialistas que no tienes. Cada requisito se desglosa en una cláusula con numeración única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, facilitando su implementación, auditoría y personalización sin reescribir secciones completas.

Inventario de activos de proveedores con pista de auditoría

Realiza seguimiento de proveedores, niveles de acceso, revisiones de cumplimiento y excepciones para la preparación para auditoría y regulatoria.

Proceso accionable de incorporación y terminación

Instrucciones paso a paso para la incorporación, revisión y eliminación segura del acceso y los datos de proveedores.

Gestión de excepciones con controles compensatorios

Documenta brechas de proveedores, exige aprobación del Director General y acota en el tiempo la mitigación del riesgo, garantizando el cumplimiento.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →