Overzicht

Dit op SME gerichte Beleid inzake beveiliging van derde partijen en leveranciers stelt duidelijke eisen en procedures vast voor het beheersen van leveranciersrisico, toegang en naleving van ISO 27001:2022, GDPR, NIS2 en DORA.

Risicobeperking van leveranciers

Waarborgt grondige risicobeoordeling en beheersing van alle leveranciers die gevoelige gegevens verwerken of toegang hebben.

Contractuele beveiligingsmaatregelen

Verplicht afdwingbare beveiligings-, privacy- en incidentverplichtingen binnen leverancierscontracten.

Efficiënte SME-governance

Wijst duidelijke rollen toe voor algemeen directeuren en SME's zonder toegewijde beveiligingsteams, met behoud van naleving van ISO 27001:2022.

Volledig overzicht lezen

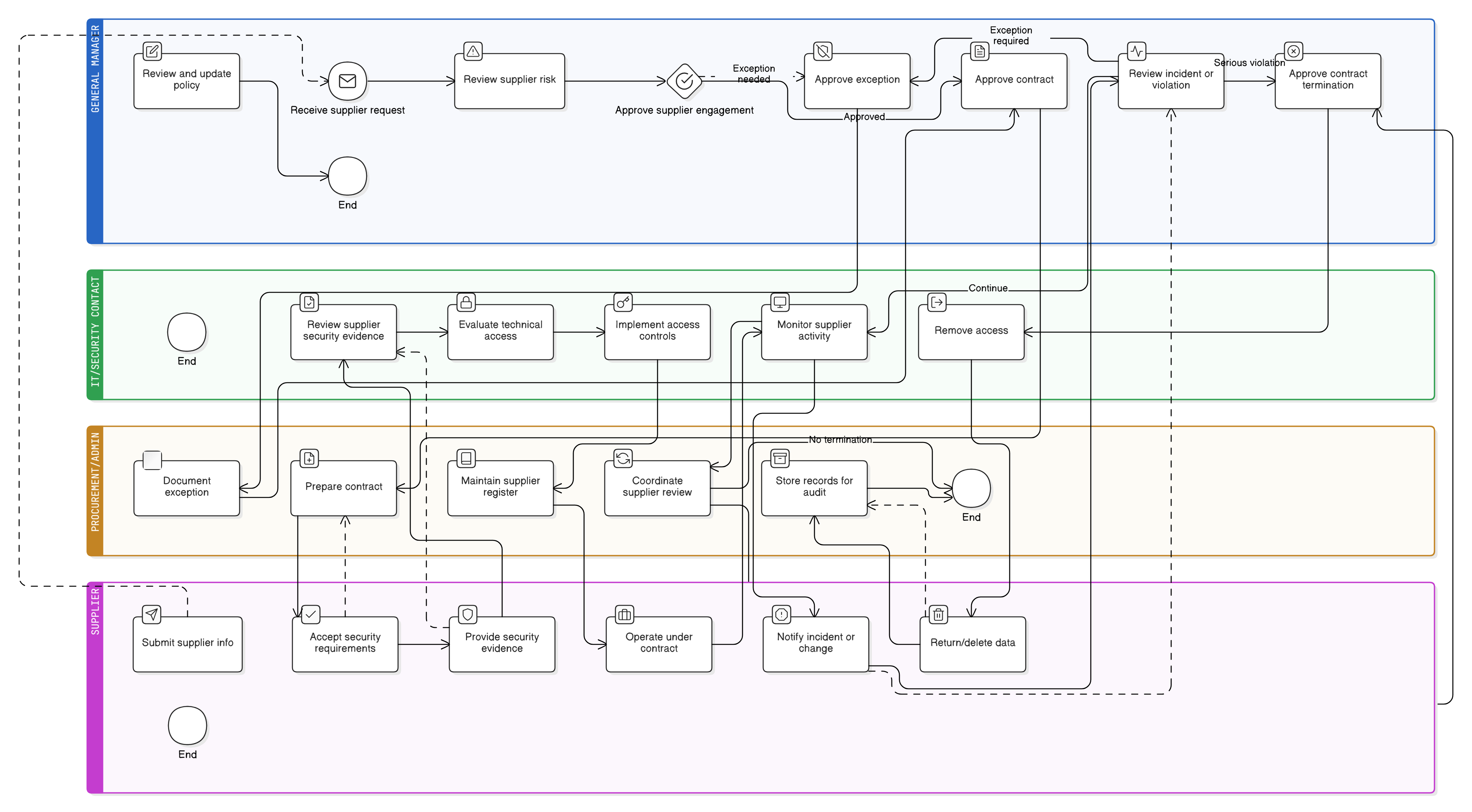

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Toepassingsgebied en engagementregels

Leveranciersonboarding en leveranciers-due diligence

Contractuele beveiligingsclausules

Vereisten voor het leveranciersregister

Naleving van de regelgeving, bijv. GDPR, DORA

Proces voor afhandeling van uitzonderingen en incidenten

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

Gerelateerde beleidsregels

Beleid inzake governance-rollen en -verantwoordelijkheden - SME

Wijst verantwoordingsplicht toe voor leverancierstoezicht en contracthandhaving.

Beleid inzake toegangscontrole - SME

Biedt regels voor toegangsbeperkingen die moeten worden toegepast wanneer leveranciers systeemtoegang krijgen.

Gegevensbescherming en privacybeleid - SME

Waarborgt dat leveranciers die persoonsgegevens verwerken voldoen aan gegevensbescherming en wettelijke verplichtingen.

Gegevensbewaringsbeleid en afvoerbeleid - SME

Is van toepassing op alle gegevens of auditregistraties die met leveranciers worden gedeeld of door leveranciers worden opgeslagen en regelt veilige afvoer na contractbeëindiging.

Incidentresponsbeleid (P30) - SME

Definieert hoe te reageren wanneer een leverancier een informatiebeveiligingsincident veroorzaakt of erbij betrokken is, inclusief escalatie en procedures voor forensisch bewijsmateriaal.

Over Clarysec-beleidsdocumenten - Beleid inzake beveiliging van derde partijen en leveranciers - SME

Generiek beveiligingsbeleid is vaak opgesteld voor grote ondernemingen, waardoor kleine bedrijven moeite hebben om complexe regels en onduidelijke rollen toe te passen. Dit beleid is anders. Onze SME-beleidslijnen zijn vanaf de basis ontworpen voor praktische implementatie in organisaties zonder toegewijde beveiligingsteams. We wijzen verantwoordelijkheden toe aan de rollen die u daadwerkelijk hebt, zoals de algemeen directeur en uw IT-provider, niet aan een leger specialisten dat u niet hebt. Elke eis is opgesplitst in een uniek genummerde clausule (bijv. 5.2.1, 5.2.2). Dit maakt van het beleid een duidelijke, stapsgewijze checklist, waardoor het eenvoudig is om te implementeren, te auditen en aan te passen zonder hele secties te herschrijven.

Leveranciersregister met audittrail

Volgt leveranciers, toegangsniveaus, nalevingsbeoordelingen en uitzonderingen voor naleving van de regelgeving en auditgereedheid.

Uitvoerbaar onboarding- en beëindigingsproces

Stapsgewijze instructies voor onboarding, beoordeling en het veilig verwijderen van leverancierstoegang en gegevens.

Afhandeling van uitzonderingen met compenserende maatregelen

Documenteert hiaten bij leveranciers, vereist GM-goedkeuring en begrenst risicobeperking in de tijd, met waarborging van naleving.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige KMO-pakket

Bespaar 78%Ontvang alle 37 KMO-beleidsregels voor €399, in plaats van €1.813 afzonderlijk.

Bekijk volledig KMO-pakket →