Ülevaade

See VKE-dele suunatud kolmandate osapoolte ja tarnijate turbepoliitika kehtestab selged nõuded ja protseduurid tarnijariskide, juurdepääsu ja ISO 27001:2022, GDPR-i, NIS2 ja DORA nõuetele vastavuse kontrollimiseks.

Tarnijariskide maandamine

Tagab põhjaliku riskihindamise ja kontrolli kõigi tarnijate üle, kes käitlevad reguleeritud andmeid või kellel on välisjuurdepääs.

Lepingulised turvakontrollid

Nõuab tarnijalepingutes jõustatavaid turvalisuse, andmekaitse ja intsidentidest teavitamise kohustusi.

Tõhus VKE juhtimine

Määrab selged rollid tegevjuhile ja VKE-dele, kellel puuduvad pühendunud IT- ja infoturbemeeskonnad, säilitades ISO 27001:2022 nõuetele vastavuse.

Loe täielikku ülevaadet

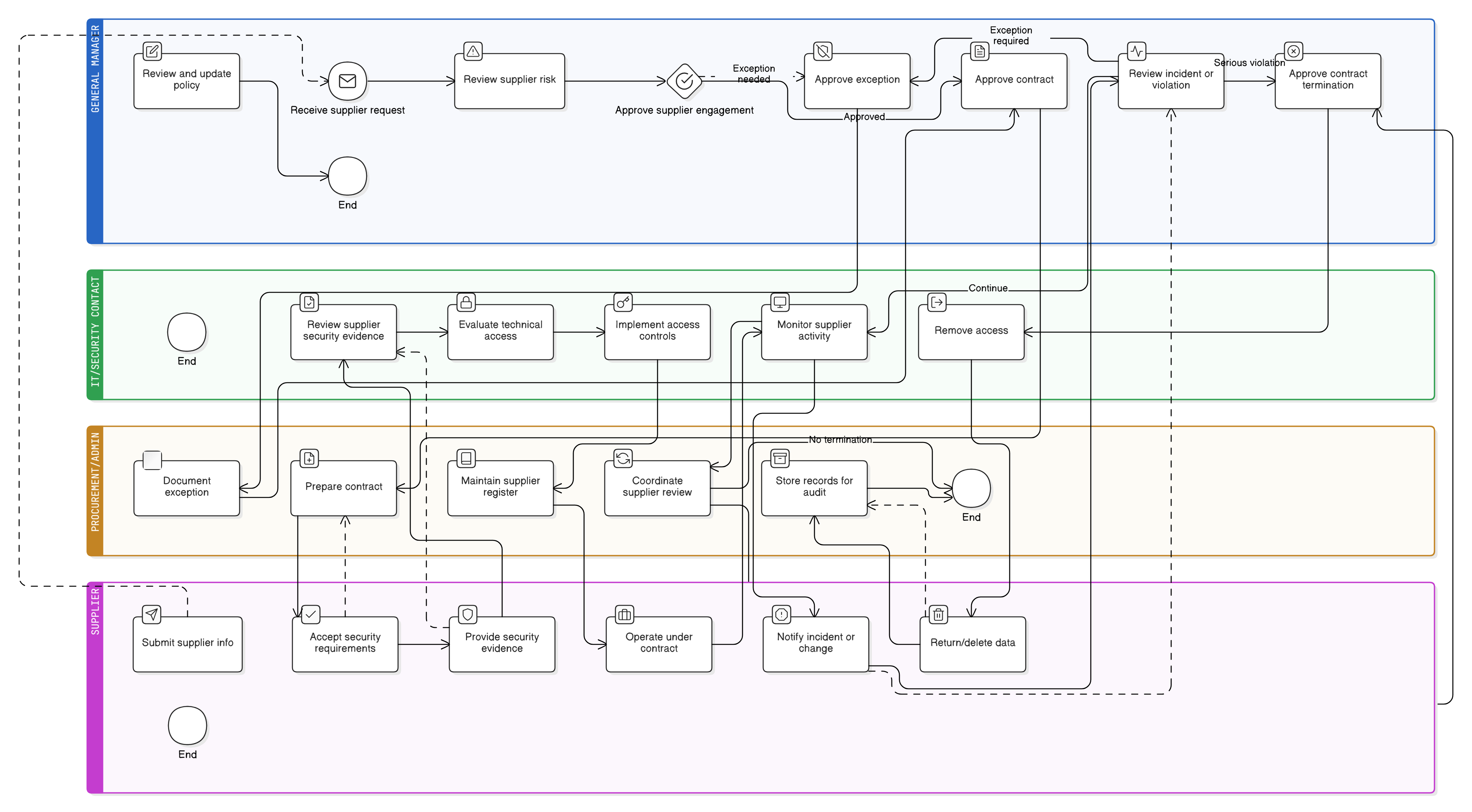

Poliitika diagramm

Klõpsake diagrammil, et vaadata seda täissuuruses

Sisu

Käsitlusala piirid ja kaasamise reeglid

Tarnija kaasamisprotsess ja tarnija hoolsuskontroll

Lepingulised turvaklauslid

Tarnijate registri nõuded

Õigusnormidele vastavus, nt GDPR, DORA

Erandite käsitlemine ja intsidentide käsitlemine

Raamistiku vastavus

🛡️ Toetatud standardid ja raamistikud

See toode on kooskõlas järgmiste vastavusraamistikkudega, üksikasjalike klauslite ja kontrolli kaardistustega.

Seotud poliitikad

Juhtimisrollide ja vastutuste poliitika – VKE

Määrab volitused ja aruandekohustuse tarnijate järelevalveks ja tarnijalepingute jõustamiseks.

Juurdepääsukontrolli poliitika – VKE

Annab juurdepääsupiirangute reeglid, mida tuleb rakendada, kui tarnijatele antakse loogiline juurdepääs.

Andmekaitse ja privaatsuse poliitika – VKE

Tagab, et isikuandmeid käitlevad tarnijad järgivad andmekaitse põhimõtteid ja õiguslikke kohustusi.

Andmete säilitamise ja kõrvaldamise poliitika – VKE

Kohaldub tarnijatega jagatud või tarnijate poolt säilitatavatele andmetele/kirjetele ning reguleerib turvalist kõrvaldamist pärast tarnijalepingu lõpetamist.

Intsidentidele reageerimise poliitika (P30) – VKE

Määratleb, kuidas reageerida, kui tarnija põhjustab turbeintsidente või on nendega seotud, sh eskaleerimine ja audititõendus-/kohtuekspertiisi tõendite käsitlemise protseduurid.

Claryseci poliitikate kohta - Kolmandate osapoolte ja tarnijate turbepoliitika – VKE

Üldised turbepoliitikad on sageli koostatud suurkorporatsioonidele, mistõttu väiksematel ettevõtetel on keeruline rakendada mahukaid reegleid ja ebaselgeid rolle. See poliitika on teistsugune. Meie VKE poliitikad on loodud algusest peale praktiliseks rakendamiseks organisatsioonides, kus puuduvad pühendunud turvameeskonnad. Me määrame vastutused rollidele, mis teil tegelikult olemas on, nagu tegevjuht ja teie IT-teenuseosutaja, mitte spetsialistide armeele, mida teil ei ole. Iga nõue on jaotatud unikaalselt nummerdatud säteteks (nt 5.2.1, 5.2.2). See muudab poliitika selgeks samm-sammuliseks kontrollnimekirjaks, mida on lihtne rakendada, auditeerida ja kohandada ilma tervete jaotiste ümberkirjutamiseta.

Tarnijate register koos auditijäljega

Jälgib tarnijaid, juurdepääsutasemeid, vastavuse ülevaatusi ja erandeid regulatiivse vastavuse ja auditivalmiduse tagamiseks.

Rakendatav tarnija kaasamisprotsess ja lõpetamisprotsess

Samm-sammulised juhised tarnija kaasamisprotsessiks, ülevaatamiseks ning tarnija juurdepääsu ja andmete turvaliseks eemaldamiseks.

Erandite käsitlemine kompenseerivate kontrollimeetmetega

Dokumenteerib tarnijate lüngad, nõuab tegevjuhi heakskiitu ja ajaliselt piiratud riskide maandamist, tagades vastavuse.

Korduma kippuvad küsimused

Loodud juhtidele, juhtide poolt

Selle poliitika on koostanud turbejuht, kellel on üle 25 aasta kogemust ISMS-raamistike juurutamisel ja auditeerimisel globaalsetes organisatsioonides. See ei ole mõeldud vaid dokumendina, vaid kaitstava raamistikuna, mis peab vastu audiitori kontrollile.

Koostanud ekspert järgmiste kvalifikatsioonidega:

Katvus ja teemad

🏢 Sihtosakond

🏷️ Temaatiline katvus

See poliitika on 1/37 täielikust VKE paketist

Säästa 78%Hangi kõik 37 VKE poliitikat €399 eest. selle asemel et osta ükshaaval €1 813 eest.

Vaata täielikku VKE paketti →