Yleiskatsaus

Tämä SME-keskeinen kolmansien osapuolten ja toimittajien tietoturvapolitiikka määrittää selkeät vaatimukset ja menettelyt toimittajariskin, käyttöoikeuksien ja ISO/IEC 27001:2022-, GDPR-, NIS2- ja DORA-vaatimustenmukaisuuden hallintaan.

Toimittajariski

Varmistaa perusteellisen riskien arvioinnin ja kaikkien sellaisten toimittajien hallinnan, jotka käsittelevät arkaluonteisia tietoja tai joilla on ulkoinen pääsy.

Sopimuksenmukaisuus

Edellyttää toimittajasopimuksissa täytäntöönpanokelpoisia turvallisuus-, tietosuoja- ja poikkeamavelvoitteita.

Tehokas SME-hallintotapa

Määrittää selkeät roolit toimitusjohtajalle ja SME-organisaatioille, joilta puuttuvat omat tietoturvatiimit, ja ylläpitää ISO/IEC 27001:2022 -vaatimustenmukaisuutta.

Lue koko yleiskatsaus

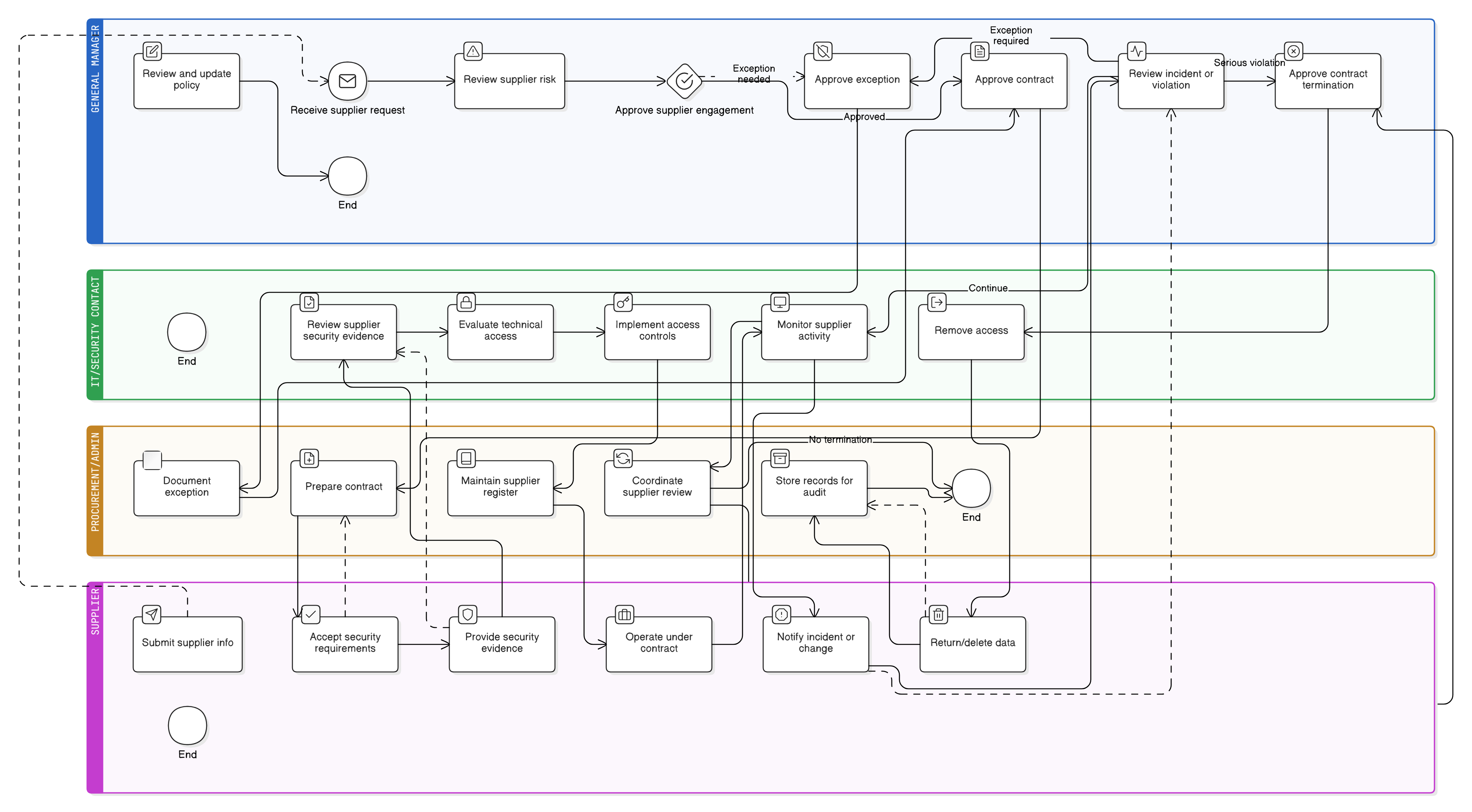

Käytäntökaavio

Napsauta kaaviota nähdäksesi sen täydessä koossa

Sisältö

Soveltamisala ja sitoutumisen säännöt

Toimittajien käyttöönotto ja toimittajahuolellisuusarviointi

Sopimusten tietoturvalausekkeet

Toimittajarekisterin vaatimukset

Sääntelyvaatimusten noudattaminen, esim. GDPR, DORA

Poikkeusten ja poikkeamien käsittelyprosessi

Kehysmääräysten noudattaminen

🛡️ Tuetut standardit ja kehykset

Tämä tuote on linjassa seuraavien vaatimustenmukaisuuskehysten kanssa, yksityiskohtaisilla lauseke- ja valvontamappingeillä.

Liittyvät käytännöt

Hallintotavan roolit ja vastuut -politiikka – SME

Määrittää vastuuvelvollisuuden toimittajien valvonnasta ja sopimusten täytäntöönpanosta.

Pääsynhallintapolitiikka – SME

Tarjoaa käyttöoikeuksien rajoitussäännöt, joita on sovellettava, kun toimittajille myönnetään järjestelmäkäyttöoikeus.

Tietosuoja- ja tietosuojapolitiikka – SME

Varmistaa, että henkilötietoja käsittelevät toimittajat noudattavat tietosuojaperiaatteita ja lakisääteisiä velvoitteita.

Tietojen säilytys- ja hävityspolitiikka – SME

Soveltuu kaikkiin tietoihin tai tallenteisiin, jotka jaetaan toimittajille tai joita toimittajat säilyttävät, ja ohjaa turvallista hävittämistä sopimuksen päättämisen jälkeen.

Tietoturvapoikkeamiin reagoinnin politiikka (P30) – SME

Määrittää, miten toimitaan, kun toimittaja aiheuttaa tietoturvapoikkeaman tai on siihen osallisena, mukaan lukien eskalointi ja todistusaineiston käsittelymenettelyt.

Tietoa Clarysecin käytännöistä - Kolmansien osapuolten ja toimittajien tietoturvapolitiikka – SME

Yleiset tietoturvapolitiikat on usein rakennettu suuryrityksille, jolloin pienet yritykset kamppailevat monimutkaisten sääntöjen ja määrittelemättömien roolien kanssa. Tämä politiikka on erilainen. SME-politiikkamme on suunniteltu alusta alkaen käytännön toteutukseen organisaatioissa, joilla ei ole omistautuneita tietoturvatiimejä. Määritämme vastuut niille rooleille, joita teillä oikeasti on, kuten toimitusjohtajalle ja IT-palveluntarjoajalle, emme joukolle erikoisasiantuntijoita. Jokainen vaatimus on jaettu yksilöllisesti numeroituun lausekkeeseen (esim. 5.2.1, 5.2.2). Tämä muuttaa politiikan selkeäksi vaiheittaiseksi tarkistuslistaksi, mikä helpottaa käyttöönottoa, auditointia ja räätälöintiä ilman kokonaisten osioiden uudelleenkirjoittamista.

Toimittajarekisteri ja tarkastusjälki

Seuraa toimittajia, käyttöoikeustasoja, vaatimustenmukaisuuskatselmointeja ja poikkeuksia sääntely- ja auditointivalmiutta varten.

Toimeenpantava käyttöönotto- ja työsuhteen päättämisprosessi

Vaiheittaiset ohjeet toimittajan käyttöönottoon, katselmointiin sekä toimittajan käyttöoikeuksien ja tietojen turvalliseen poistamiseen.

Poikkeusten käsittely kompensoivien hallintakeinojen avulla

Dokumentoi toimittajapuutteet, edellyttää toimitusjohtajan hyväksyntää ja aikarajaa riskien lieventämistoimenpiteille, varmistaen vaatimustenmukaisuuden.

Usein kysytyt kysymykset

Suunniteltu johtajille, johtajien toimesta

Tämän käytännön on laatinut tietoturvajohtaja, jolla on yli 25 vuoden kokemus ISMS-viitekehysten käyttöönotosta ja auditoinnista globaaleissa organisaatioissa. Se ei ole pelkkä asiakirja, vaan puolustettava viitekehys, joka kestää auditorin tarkastelun.

Laatinut asiantuntija, jolla on seuraavat pätevyydet:

Kattavuus & Aiheet

🏢 Kohdeosastot

🏷️ Aiheen kattavuus

Tämä käytäntö on 1/37 täydellisessä PK-yrityspaketissa

Säästä 78%Hanki kaikki 37 PK-yrityksen käytäntöä €399:llä. sen sijaan että ostaisit ne yksitellen €1 813:lla.

Katso täydellinen PK-yrityspaketti →