Übersicht

Diese KMU-freundliche Richtlinie zur Datenklassifizierung und Kennzeichnung etabliert klare Rollen, ein einfaches dreistufiges Schema und durchsetzbare Regeln für die Zuordnung, Kennzeichnung und den Schutz von Organisationsdaten über den gesamten Lebenszyklus hinweg und stellt die Einhaltung von ISO 27001, GDPR, NIS2 und zugehörigen Vorschriften sicher.

Schutz vertraulicher Daten

Reduzieren Sie das Risiko einer unbeabsichtigten Offenlegung und von unbefugtem Zugriff durch klare Klassifizierungs- und Handhabungsregeln.

KMU-taugliche Compliance

Für KMU entwickelt: Diese Richtlinie überträgt robuste Normen in vereinfachte Rollen und Verantwortlichkeiten – ohne Bedarf an dedizierten IT-Teams.

Abdeckung des Lebenszyklus

Wendet Klassifizierung und Kennzeichnung von der Datenerstellung über Speicherung, Zugriff, Übermittlung, Archivierung bis zur Löschung an.

Klare Rollen zugewiesen

Definiert Verantwortlichkeiten für General Manager, Data Owner, IT Lead und sämtliches Personal, um die Durchsetzung der Richtlinie sicherzustellen.

Vollständige Übersicht lesen

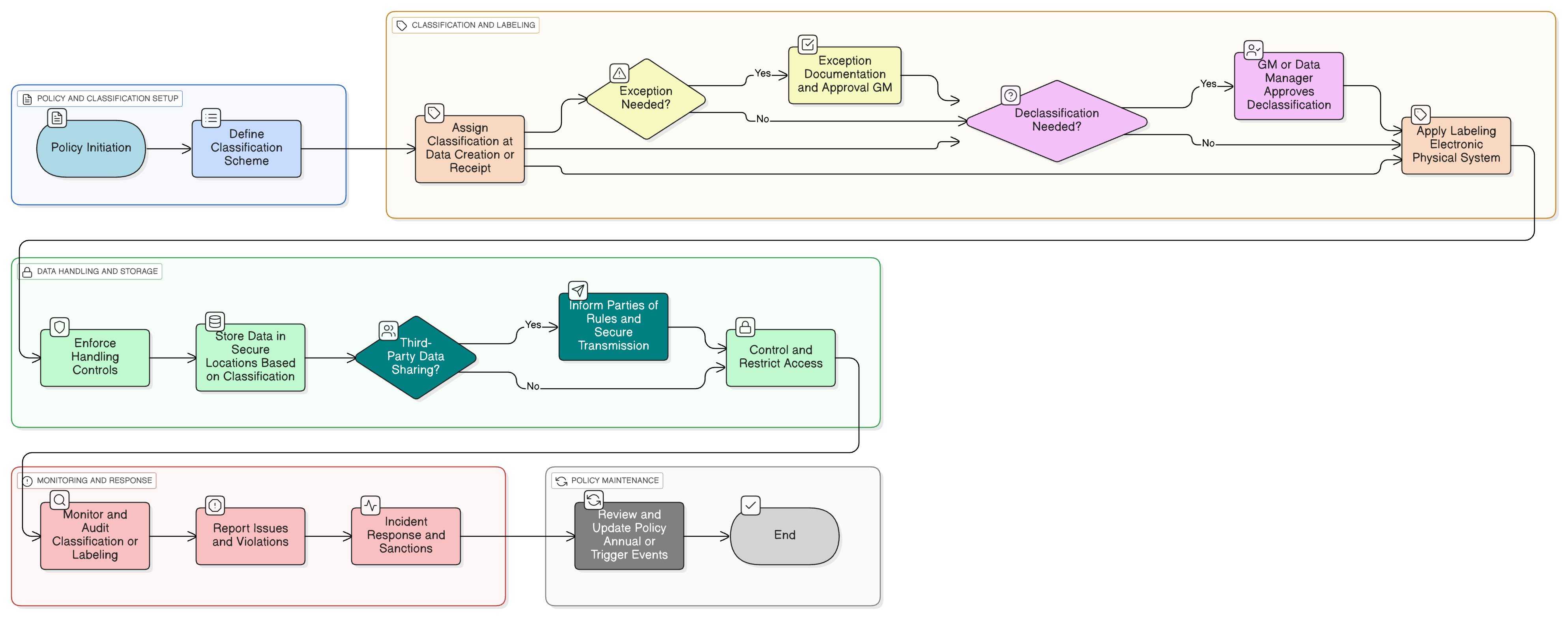

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Einfaches dreistufiges Klassifizierungsschema

Kennzeichnungspraktiken und Durchsetzung

Handhabung und Zugangskontrolle nach Datenstufe

Anforderungen an Zugang Dritter und Fernzugriff

Überprüfungs-, Ausnahme- und Auditverfahren

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Weist Rechenschaftspflicht für Richtlinienverantwortung und Durchsetzung zu.

Zugriffskontrollrichtlinie – KMU

Richtet Systemzugriff an Datenklassifizierungsstufen aus.

Asset-Management-Richtlinie – KMU

Verfolgt die physischen und digitalen Vermögenswerte, die klassifizierte Daten speichern.

Datenschutz- und Privatsphäre-Richtlinie – KMU

Regelt den Schutz personenbezogener Daten, von denen vieles als vertraulich klassifiziert ist.

Incident-Response-Richtlinie – KMU

Definiert Eskalationswege und Verfahren für Incident-Response bei Klassifizierungsverstößen oder Datenexposition.

Über Clarysec-Richtlinien - Richtlinie zur Datenklassifizierung und Kennzeichnung – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne gebaut, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und undefinierte Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Provider – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung wird in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Einfaches dreistufiges Klassifizierungsmodell

Wendet ein Öffentlich/interner Gebrauch/vertraulich-Modell an, das für kleine Teams leicht zu verstehen und konsistent umzusetzen ist.

In Workflows integriert

Klassifizierung und Kennzeichnung sind in bestehende Geschäftsprozesse wie Onboarding, Projektstart und Systemeinrichtung eingebettet.

Automatisierte Durchsetzung und Überprüfung

Technische Maßnahmen und regelmäßige Audits unterstützen die Durchsetzung der Regeln und halten Schutzmaßnahmen bei sich ändernden Geschäftsanforderungen aktuell.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →