Descripción general

Esta Política de clasificación y etiquetado de datos, adaptada a PYMES, establece roles claros, un esquema simple de tres niveles y reglas aplicables para asignar, etiquetar y proteger los datos de la organización durante todo su ciclo de vida, garantizando el cumplimiento de ISO 27001, GDPR, NIS2 y normativas relacionadas.

Proteger datos sensibles

Reduzca el riesgo de divulgación accidental y acceso no autorizado con procedimientos claros de clasificación y tratamiento.

Cumplimiento preparado para PYMES

Diseñada para PYMES, esta política adapta normas sólidas con roles y responsabilidades simplificados, sin necesidad de equipos de TI dedicados.

Cobertura del ciclo de vida

Aplica la clasificación y el etiquetado desde la creación de datos hasta el almacenamiento, el acceso, la transferencia, el archivado y la eliminación.

Roles claros asignados

Define responsabilidades para el Director General, el propietario del activo, el responsable de TI y todo el personal para garantizar la aplicación de la política.

Leer descripción completa

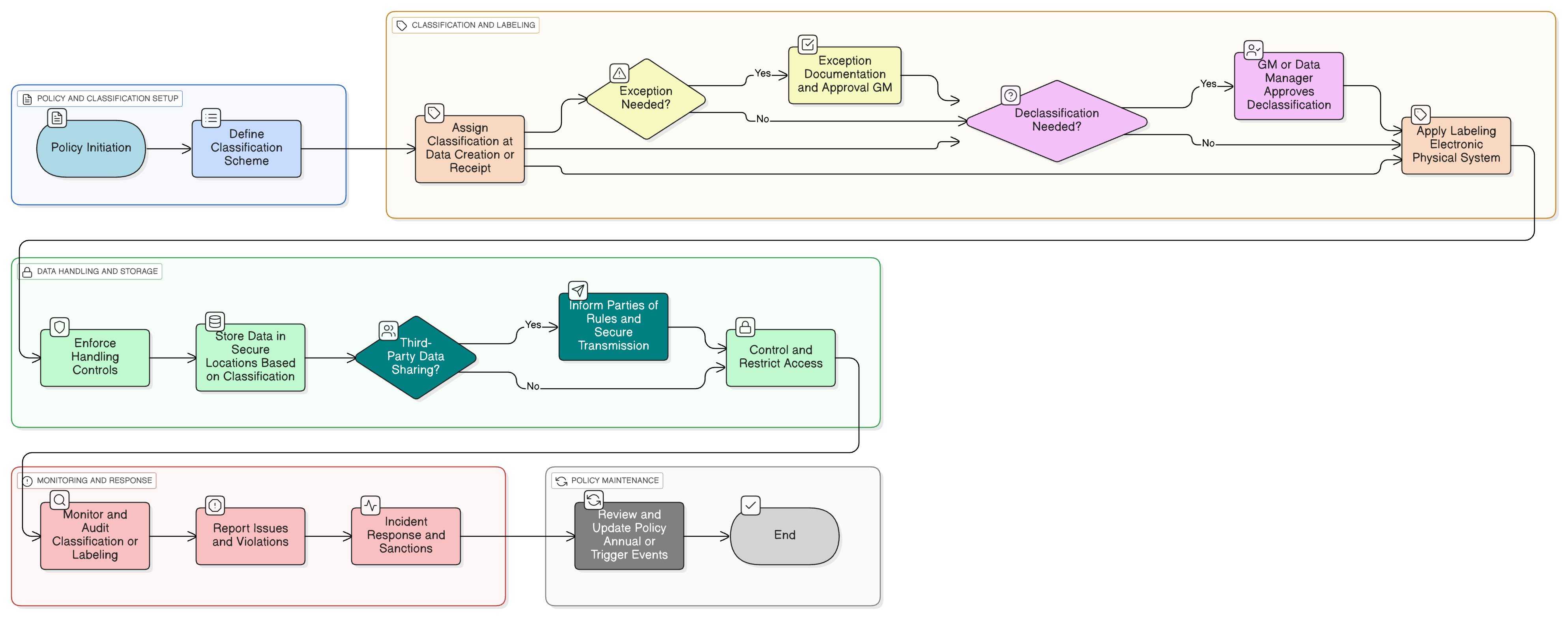

Diagrama de la Política

Haga clic en el diagrama para verlo en tamaño completo

Contenido

Alcance y reglas de aplicación

Esquema simple de clasificación de tres niveles

Prácticas de etiquetado y aplicación

Tratamiento y control de acceso por nivel de datos

Requisitos de acceso remoto y de terceros

Procedimientos de revisión, excepción y auditoría

Cumplimiento de marcos

🛡️ Estándares y marcos compatibles

Este producto está alineado con los siguientes marcos de cumplimiento, con mapeos detallados de cláusulas y controles.

Políticas relacionadas

Política de roles y responsabilidades de gobernanza - PYME

Asigna rendición de cuentas para la propiedad y la aplicación de la política.

Política de control de acceso - PYME

Alinea el acceso a los sistemas con los niveles de clasificación de datos.

Política de gestión de activos - PYME

Realiza el seguimiento de los activos físicos y digitales que almacenan datos clasificados.

Política de protección de datos y privacidad - PYME

Rige la protección de los datos personales, muchos de los cuales se clasifican como confidenciales.

Política de respuesta a incidentes - PYME

Define rutas de escalado y procedimientos de respuesta en caso de incumplimientos de clasificación o exposición de datos.

Sobre las Políticas de Clarysec - Política de clasificación y etiquetado de datos - PYME

Las políticas de seguridad genéricas suelen estar diseñadas para grandes corporaciones, lo que deja a las pequeñas empresas con dificultades para aplicar reglas complejas y roles no definidos. Esta política es diferente. Nuestras políticas para PYMES están diseñadas desde cero para una implementación práctica en organizaciones sin equipos de seguridad dedicados. Asignamos responsabilidades a los roles que realmente tiene, como el Director General y su proveedor de TI, no a un ejército de especialistas que no tiene. Cada requisito se desglosa en una cláusula con numeración única (p. ej., 5.2.1, 5.2.2). Esto convierte la política en una lista de verificación clara, paso a paso, lo que facilita su implementación, auditoría y personalización sin reescribir secciones completas.

Clasificación simple de tres niveles

Aplica un modelo público/uso interno/confidencial que es fácil de entender e implementar de forma consistente por equipos pequeños.

Integrado en los flujos de trabajo

La clasificación y el etiquetado se integran en procesos empresariales existentes como la incorporación, el inicio de proyectos y la configuración de sistemas.

Aplicación y revisión automatizadas

Los controles tecnológicos y las auditorías periódicas ayudan a aplicar las reglas y a mantener actualizadas las medidas de protección a medida que cambian las necesidades del negocio.

Preguntas frecuentes

Diseñado para Líderes, por Líderes

Esta política ha sido elaborada por un líder en seguridad con más de 25 años de experiencia en la implementación y auditoría de marcos ISMS en organizaciones globales. Está diseñada no solo como un documento, sino como un marco defendible que resiste el escrutinio de los auditores.

Elaborado por un experto que cuenta con:

Cobertura y temas

🏢 Departamentos objetivo

🏷️ Cobertura temática

Esta política es 1 de 37 en el Pack PYME completo

Ahorre un 78%Obtenga las 37 políticas PYME por €399, en lugar de €1.813 individualmente.

Ver Pack PYME completo →