Přehled

Tato politika klasifikace a označování dat přívětivá pro SME stanovuje jasné role, jednoduché tříúrovňové schéma a vymahatelná pravidla pro přiřazování, označování a ochranu dat organizace v celém jejím životním cyklu a zajišťuje soulad s ISO 27001, GDPR, NIS2 a souvisejícími předpisy.

Ochrana citlivých dat

Snižte riziko náhodného zveřejnění a neoprávněného přístupu pomocí jasné klasifikace a postupů nakládání s daty.

Soulad připravený pro SME

Navrženo pro SME: tato politika přizpůsobuje robustní normy se zjednodušenými rolemi a odpovědnostmi, bez potřeby specializovaných týmů IT.

Pokrytí životního cyklu

Uplatňuje klasifikaci a označování od vytvoření dat přes ukládání, přístup, přenos, archivaci a výmaz.

Jasně přiřazené role

Definuje odpovědnosti pro generálního ředitele, vlastníka dat, vedoucího IT a veškerý personál pro zajištění vynucování politiky.

Přečíst celý přehled

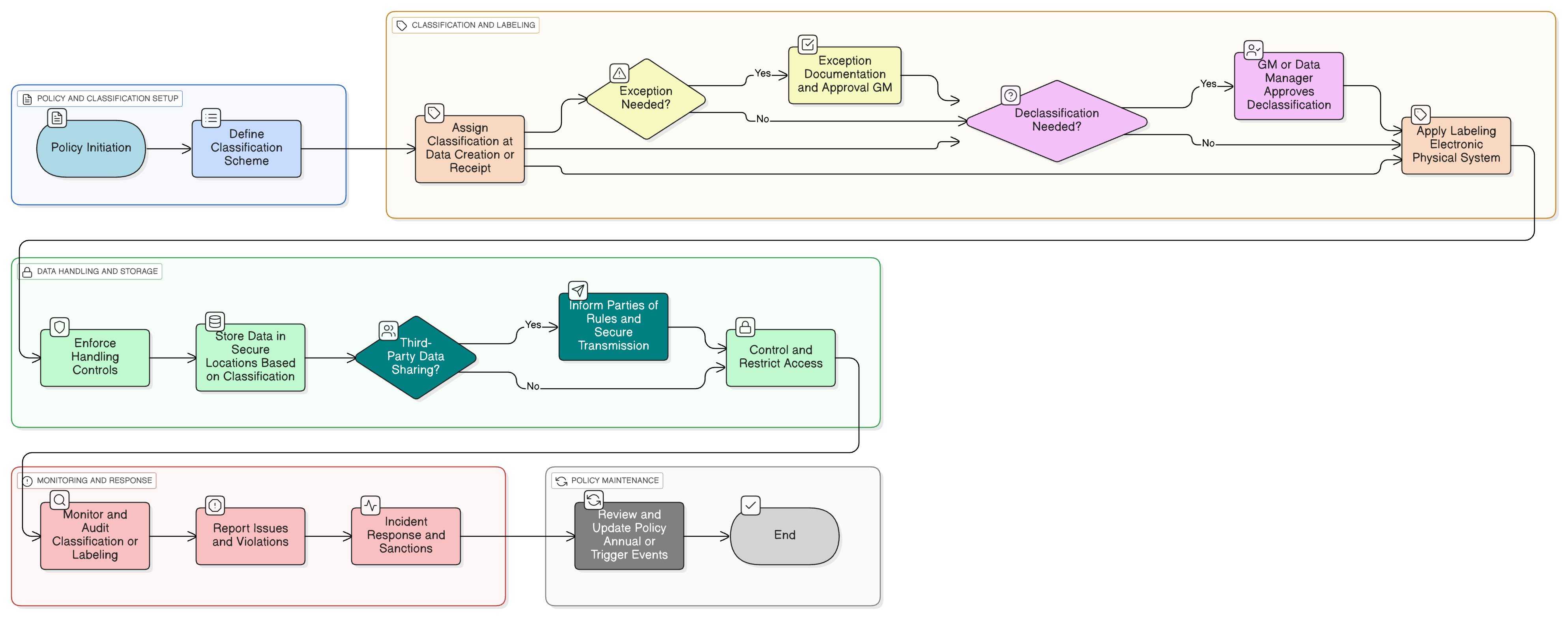

Diagram politiky

Klikněte na diagram pro zobrazení v plné velikosti

Obsah

Rozsah a pravidla zapojení

Jednoduché tříúrovňové schéma klasifikace

Postupy označování a vynucování

Nakládání a řízení přístupu podle úrovně dat

Požadavky na přístup třetích stran a vzdálený přístup

Postupy přezkumu, výjimek a auditu

Soulad s rámcem

🛡️ Podporované standardy a rámce

Tento produkt je v souladu s následujícími rámci dodržování předpisů s podrobnými mapováními doložek a kontrol.

Související zásady

Politika rolí a odpovědností správy a řízení – SME

Přiřazuje pravomoc a odpovědnost za vlastnictví politiky a její vynucování.

Politika řízení přístupu – SME

Sladí logický přístup do systémů s úrovněmi klasifikace dat.

Politika správy aktiv – SME

Sleduje fyzická a digitální aktiva, která ukládají klasifikovaná data.

Politika ochrany údajů a ochrany soukromí – SME

Řídí ochranu osobních údajů, z nichž velká část je klasifikována jako Důvěrné.

Politika reakce na incidenty – SME

Definuje eskalační cesty a postupy reakce v případě porušení klasifikace nebo expozice dat.

O politikách Clarysec - Politika klasifikace a označování dat – SME

Obecné bezpečnostní politiky jsou často vytvářeny pro velké korporace, takže malé firmy mají problém uplatnit složitá pravidla a nejasně definované role. Tato politika je jiná. Naše politiky pro SME jsou navrženy od základu pro praktickou implementaci v organizacích bez vyhrazených bezpečnostních týmů. Přiřazujeme odpovědnosti rolím, které skutečně máte, jako je General Manager a váš poskytovatel IT, nikoli armádě specialistů, které nemáte. Každý požadavek je rozdělen do jedinečně číslované klauzule (např. 5.2.1, 5.2.2). To mění politiku v jasný kontrolní seznam krok za krokem, který usnadňuje implementaci, audit a přizpůsobení bez přepisování celých částí.

Jednoduchá tříúrovňová klasifikace

Uplatňuje model Veřejné/Vnitřní použití/Důvěrné, který je pro malé týmy snadno pochopitelný a konzistentně proveditelný.

Integrované do pracovních postupů

Klasifikace a označování jsou zabudovány do stávajících obchodních procesů, jako je onboarding, zahájení projektu a nastavení systému.

Automatizované vynucování a přezkum

Technická opatření a pravidelné audity pomáhají vynucovat pravidla a udržovat ochranná opatření aktuální při změnách obchodních potřeb.

Nejčastější dotazy

Vytvořeno pro lídry, lídry

Tato politika byla vypracována bezpečnostním lídrem s více než 25 lety zkušeností s implementací a auditem rámců ISMS v globálních organizacích. Není navržena pouze jako dokument, ale jako obhajitelný rámec, který obstojí při auditu.

Vypracováno odborníkem s následujícími kvalifikacemi:

Pokrytí a témata

🏢 Cílová oddělení

🏷️ Tematické pokrytí

Tato politika je 1 z 37 v kompletním balíčku pro MSP

Ušetřete 78%Získejte všech 37 politik pro MSP za €399, místo €1 813 při individuálním nákupu.

Zobrazit kompletní balíček MSP →