Aperçu

Cette Politique de classification et d’étiquetage des données adaptée aux PME établit des rôles clairs, un schéma simple à trois niveaux et des règles applicables pour attribuer, étiqueter et protéger les données de l’organisation tout au long de leur cycle de vie, en assurant la conformité avec ISO 27001, GDPR, NIS2 et les réglementations associées.

Protégez les données sensibles

Réduisez le risque de divulgation accidentelle et d’accès non autorisé grâce à des procédures claires de classification et de traitement des données.

Conformité adaptée aux PME

Conçue pour les PME, cette politique adapte des normes robustes avec des rôles et responsabilités simplifiés, sans besoin d’équipes informatiques dédiées.

Couverture du cycle de vie

Applique la classification et l’étiquetage depuis la création des données jusqu’au stockage, à l’accès, au transfert, à l’archivage et à la suppression.

Rôles clairement attribués

Définit les responsabilités du Directeur général, du Propriétaire de l’actif, du responsable informatique et de l’ensemble du personnel afin d’assurer la mise en application de la politique.

Lire l'aperçu complet

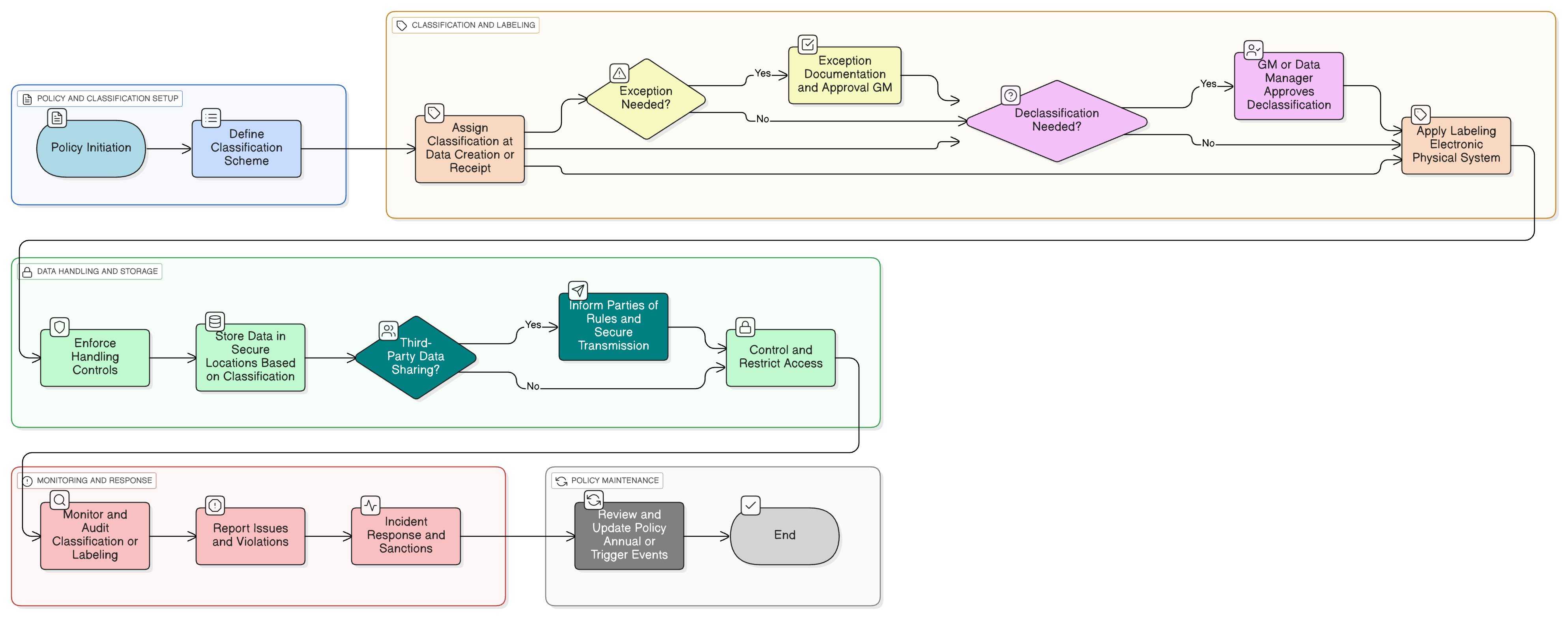

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Schéma simple de classification à trois niveaux

Pratiques d’étiquetage et mise en application

Traitement et contrôle d’accès par niveau de données

Exigences relatives aux tiers et à l’accès à distance

Procédures de revue, de dérogation et d’audit

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

Politiques associées

Politique des rôles et responsabilités de gouvernance - PME

Attribue l’autorité et la responsabilité pour la propriété et la mise en application des politiques.

Politique de contrôle d’accès - PME

Aligne le contrôle d’accès des systèmes sur les niveaux de classification des données.

Politique de gestion des actifs - PME

Suit les actifs physiques et les actifs numériques qui stockent des données classifiées.

Politique de protection des données et de confidentialité - PME

Régit la protection des données à caractère personnel, dont une grande partie est classée confidentielle.

Politique de réponse aux incidents - PME

Définit les circuits d’escalade et les procédures de réponse aux incidents en cas de violations de classification ou d’exposition des données.

À propos des politiques Clarysec - Politique de classification et d’étiquetage des données - PME

Les politiques de sécurité génériques sont souvent conçues pour les grandes entreprises, laissant les petites structures en difficulté pour appliquer des règles complexes et des rôles non définis. Cette politique est différente. Nos politiques PME sont conçues dès le départ pour une mise en œuvre pratique dans des organisations sans équipes de sécurité dédiées. Nous attribuons des responsabilités aux rôles que vous avez réellement, comme le Directeur général et votre prestataire informatique, et non à une armée de spécialistes. Chaque exigence est décomposée en une clause numérotée de manière unique (par ex. 5.2.1, 5.2.2). Cela transforme la politique en une liste de contrôle claire, étape par étape, facilitant la mise en œuvre, la préparation à l’audit et l’adaptation sans réécrire des sections entières.

Classification simple à trois niveaux

Applique un modèle Public/Usage interne/Confidentiel facile à comprendre et à mettre en œuvre de manière cohérente pour les petites équipes.

Intégrée aux flux de travail

La classification et l’étiquetage sont intégrés aux processus opérationnels existants tels que l’enrôlement, le lancement de projet et la mise en place des systèmes.

Mise en application et revue automatisées

Des contrôles techniques et des audits périodiques contribuent à faire respecter les règles et à maintenir les mesures de protection à jour lorsque les besoins opérationnels évoluent.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack PME complet

Économisez 78%Obtenez les 37 politiques PME pour €399, au lieu de €1 813 à l'unité.

Voir le Pack PME complet →