Apžvalga

SME prieigos kontrolės politika (P04S) apibrėžia, kaip valdoma prieiga prie sistemų, duomenų ir patalpų, užtikrinant, kad prieiga būtų suteikiama tik autorizuotiems naudotojams, taikant mažiausių privilegijų principą ir suderinant su ISO/IEC 27001:2022. Joje nustatomi aiškūs vaidmenys, kasmetinės peržiūros ir atitikties standartai organizacijoms be dedikuotų saugumo komandų.

Mažiausių privilegijų principas

Riboja naudotojų prieigą tik iki to, kas būtina pareigoms atlikti, mažinant nesankcionuotos prieigos riziką.

Aiški vaidmenimis pagrįsta prieigos kontrolė (RBAC)

Apibrėžia atsakomybes generaliniam direktoriui, IT, vadovams ir personalui, kad naudotojų prieigos valdymas vyktų sklandžiai.

Kasmetinė peržiūra ir auditas

Reikalauja kasmetinių prieigos peržiūrų ir tvirto audito pėdsako, kad būtų užtikrinta nuolatinė atitiktis.

Nuosavų įrenginių naudojimas (BYOD) ir fizinė prieiga

Apsaugo organizacijos turtą įrenginiuose ir vietose, įskaitant asmeninius įrenginius ir saugias zonas.

Skaityti visą apžvalgą

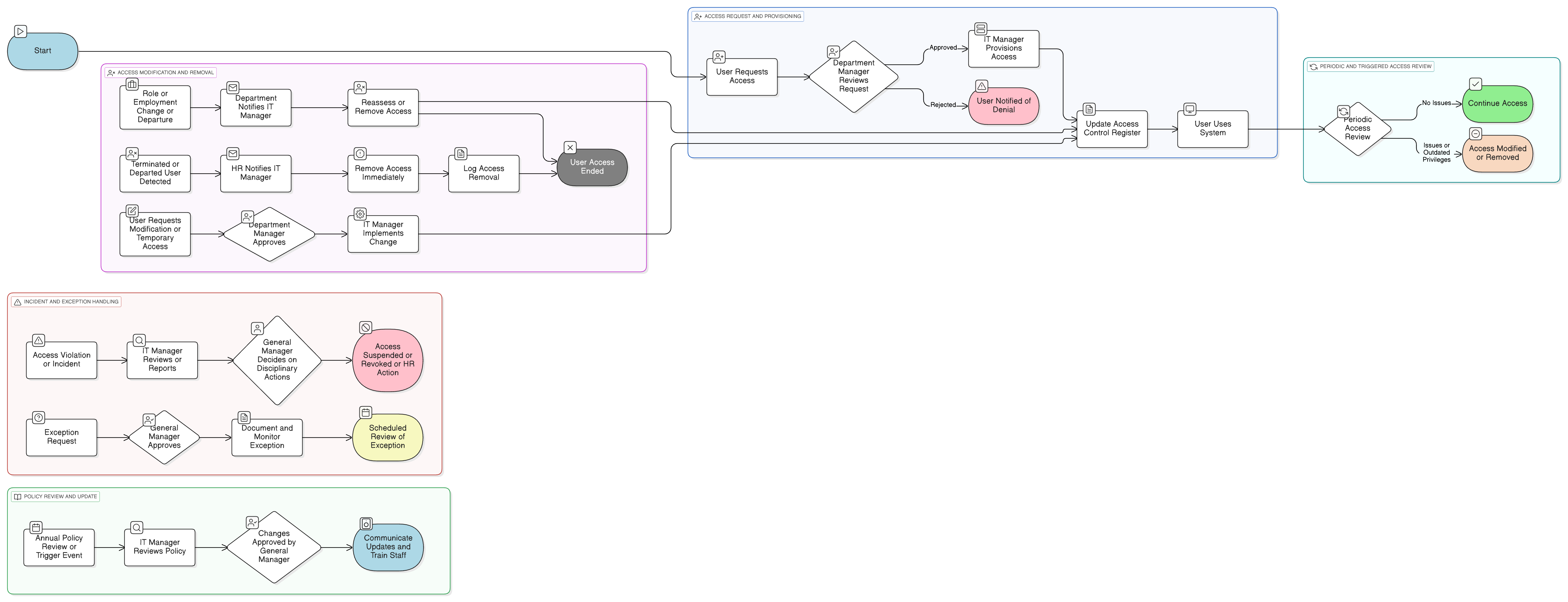

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įtraukimo vaidmenys

Naudotojo gyvavimo ciklo procedūros (Prieigos teisių suteikimas / prieigos teisių panaikinimas)

Periodinės prieigos teisių peržiūros ir auditas

Privilegijuotos prieigos valdymas

Nuosavų įrenginių naudojimas (BYOD) ir fizinės prieigos kontrolės reikalavimai

Išimčių ir pažeidimų tvarkymas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

Susijusios politikos

Priimtino naudojimo politika-SME

Užtikrina, kad naudotojai suprastų organizacijos turto priimtiną naudojimą, kai suteikiama prieiga.

Pakeitimų valdymo politika-SME

Užtikrina, kad prieigos teisės būtų suderintos su patvirtintais sistemos pakeitimais.

Įdarbinimo ir atleidimo iš darbo politika-SME

Apibrėžia paleidiklius prieigos teisių suteikimui ir prieigos teisių panaikinimui naudotojų prieigai.

Duomenų apsaugos ir privatumo politika-SME

Užtikrina, kad prieigos kontrolė būtų suderinta su asmens duomenų apsaugos priemonėmis.

Reagavimo į incidentus politika-SME

Apibrėžia, kaip valdomi ir tiriami su prieiga susiję incidentai (pvz., netinkamas naudojimas ar pažeidimai).

Apie Clarysec politikas - Prieigos kontrolės politika – SME

Bendrosios saugumo politikos dažnai kuriamos didelėms korporacijoms, todėl mažoms įmonėms sunku taikyti sudėtingas taisykles ir neapibrėžtus vaidmenis. Ši politika yra kitokia. Mūsų SME politikos nuo pat pradžių kuriamos praktiškam įgyvendinimui organizacijose be dedikuotų saugumo komandų. Atsakomybes priskiriame tiems vaidmenims, kuriuos jūs realiai turite, pavyzdžiui, generaliniam direktoriui ir jūsų IT paslaugų teikėjui, o ne specialistų komandai, kurios neturite. Kiekvienas reikalavimas suskaidytas į unikaliai sunumeruotą punktą (pvz., 5.2.1, 5.2.2). Tai paverčia politiką aiškiu, nuosekliu kontroliniu sąrašu, kurį lengva įgyvendinti, audituoti ir pritaikyti neperrašant ištisų skyrių.

Prieigos kontrolės registras

Reikalauja saugiai sekti visus prieigos pakeitimus, naudojant detalius žurnalus, naudotojo vardą, vaidmenis, patvirtinimus ir laiko žymėjimą.

Automatizuotas ir rankinis prieigos suteikimas

Palaiko tiek automatizuotus įrankius, tiek rankinius šablonus paskyrų kūrimui, užtikrinant lankstumą bet kokiai SME konfigūracijai.

Išimčių tvarkymo procesas

Nukrypimai turi būti patvirtinti, dokumentuoti ir stebimi dėl rizikos, užtikrinant atitiktį be nereikalingo sudėtingumo.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname MVĮ pakete

Sutaupykite 78%Gaukite visas 37 MVĮ politikas už €399, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną MVĮ paketą →