Übersicht

Diese auf KMU ausgerichtete Änderungsmanagement-Richtlinie formalisiert einen risikobasierten Ansatz zur Planung, Genehmigung und Dokumentation von Änderungen an IT- und Geschäftssystemen. Sie stellt operative Kontinuität und regulatorische Compliance sicher und bleibt zugleich für Organisationen mit begrenzten IT-Ressourcen praktikabel.

Änderungsbezogene Risikobewertung und Kontrollen

Alle Änderungen werden risikobewertet, dokumentiert und autorisiert, um Geschäftskontinuität und Sicherheit aufrechtzuerhalten.

Vereinfacht für KMU

Vereinfachte Rollen und klare Verfahren ermöglichen es kleinen Organisationen, Compliance ohne dedizierte IT-Teams zu erfüllen.

Inklusive Verantwortlichkeiten

Umfasst Mitarbeitende, ausgelagerte IT und Aufsicht durch die oberste Leitung für breite Rechenschaftspflicht und klare Genehmigungsregeln.

Unterstützt die ISO 27001-Zertifizierung

Richtet sich nach den Anforderungen der ISO/IEC 27001:2022 und unterstützt Auditbereitschaft sowie regulatorische Compliance.

Vollständige Übersicht lesen

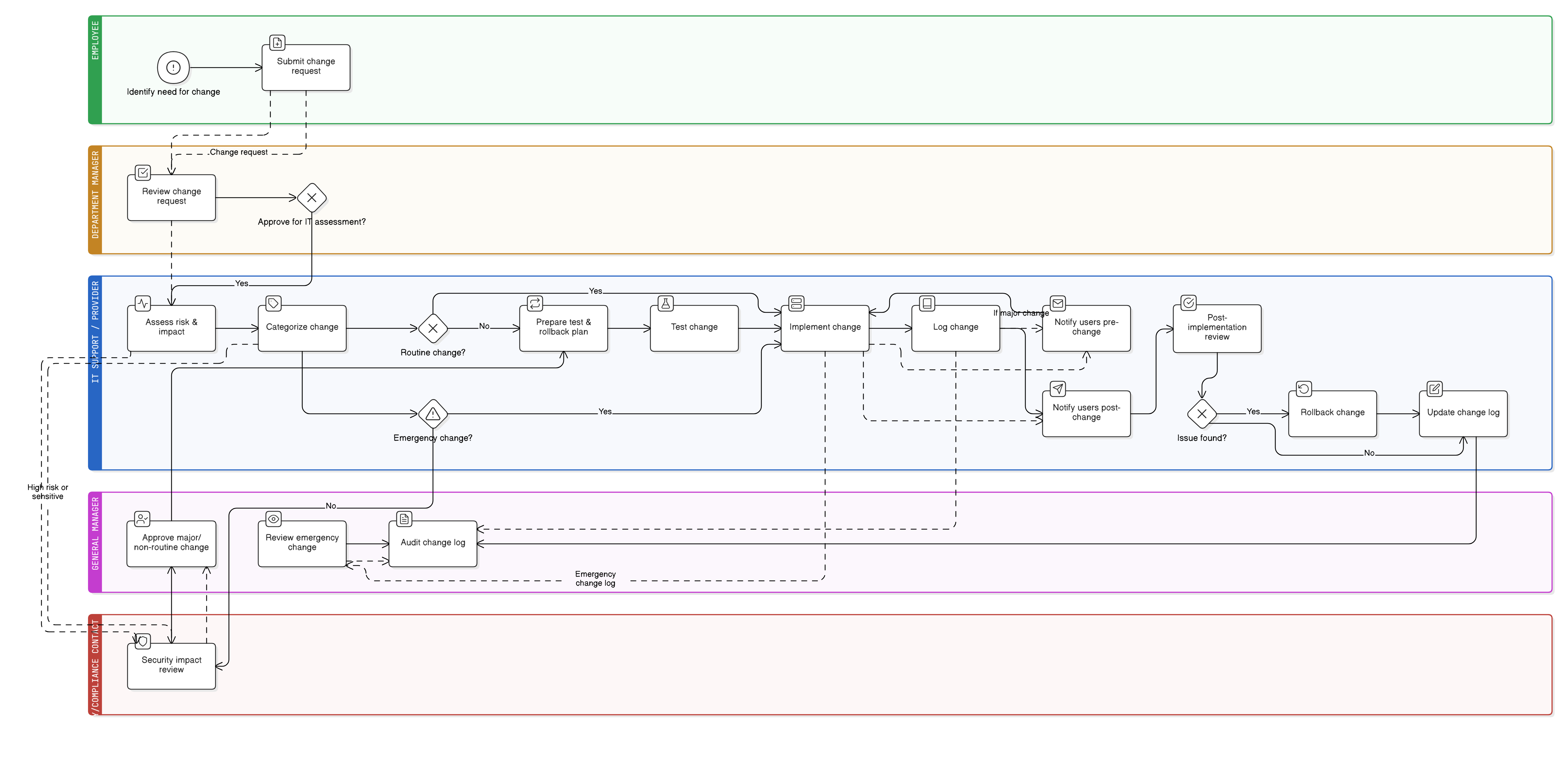

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Rollen für KMU

Änderungsantrag- und Genehmigungsprozess

Change Log und Dokumentationsregeln

Tests, Rollback und änderungsbezogene Risikobewertung

Ausnahmebehandlung und Notfalländerungsverfahren

Anforderungen an die Nachimplementierungsbewertung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

| Framework | Abgedeckte Klauseln / Kontrollen |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – KMU

Definiert die Genehmigungsbefugnis für Änderungen.

Zugriffskontrollrichtlinie – KMU

Stellt sicher, dass Zugriffsänderungen infolge von Änderungen dokumentiert und korrekt umgesetzt werden.

Onboarding- und Offboarding-Richtlinie – KMU

Koordiniert Änderungen im Zusammenhang mit Rollenwechseln und der Zugriffsbereitstellung.

Datensicherungs- und Wiederherstellungsrichtlinie – KMU

Stellt sicher, dass Rollback und Wiederherstellung ausgeführt werden können, wenn eine Änderung fehlschlägt.

Incident-Response-Richtlinie – KMU

Regelt, wie fehlgeschlagene oder nicht autorisierte Änderungen als Sicherheitsvorfälle behandelt werden.

Über Clarysec-Richtlinien - Änderungsmanagement-Richtlinie – KMU

Generische Sicherheitsrichtlinien sind häufig für große Konzerne erstellt, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen anzuwenden. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams konzipiert. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) aufgeschlüsselt. Dadurch wird die Richtlinie zu einer klaren, schrittweisen Checkliste, die sich leicht umsetzen, auditieren und anpassen lässt, ohne ganze Abschnitte neu schreiben zu müssen.

Auditierbares Change Log

Jede Änderung wird mit Ergebnissen und Rollback-Hinweisen nachverfolgt – für Rechenschaftspflicht und einfachere regulatorische Audits.

Notfalländerungsverfahren

Ermöglicht sofortiges Handeln bei kritischen Problemen und verlangt anschließend schnelle Protokollierung und Managementbewertung, um die Kontrolle aufrechtzuerhalten.

Rollback- und Wiederherstellungsbereitschaft

Verpflichtende Rollback-Pläne und getestete Backups minimieren Risiken durch fehlgeschlagene Änderungen oder technische Fehler.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →