Übersicht

Diese Onboarding- und Offboarding-Richtlinie für KMU definiert standardisierte, auditierbare Schritte zur sicheren Verwaltung der Benutzerzugriffsverwaltung, Asset-Kontrolle und Compliance bei Einstellung, Austritt oder Rollenänderungen. Sie ist für Organisationen ohne dedizierte IT- und Informationssicherheitsteams strukturiert und erfüllt zugleich Anforderungen zentraler Rahmenwerke wie ISO/IEC 27001:2022.

Sicherer Benutzerlebenszyklus

Umfassende Kontrollen für Onboarding und Beendigungsprozess zur Vermeidung von unbefugtem Zugriff und Datenverlust.

Strukturierter, auditierbarer Prozess

Schreibt Checklisten und funktionsübergreifende Genehmigungen für Zugriffsbereitstellung, Asset-Kontrolle und Dokumentation vor.

Für KMU angepasste Rollen

Rollen sind für KMU vereinfacht, sodass Compliance ohne dedizierte IT- und Informationssicherheitsteams möglich ist.

Regulatorische Compliance

Ausgerichtet an ISO/IEC 27001:2022, DSGVO, NIS2, DORA und COBIT-Anforderungen an HR-Sicherheit.

Vollständige Übersicht lesen

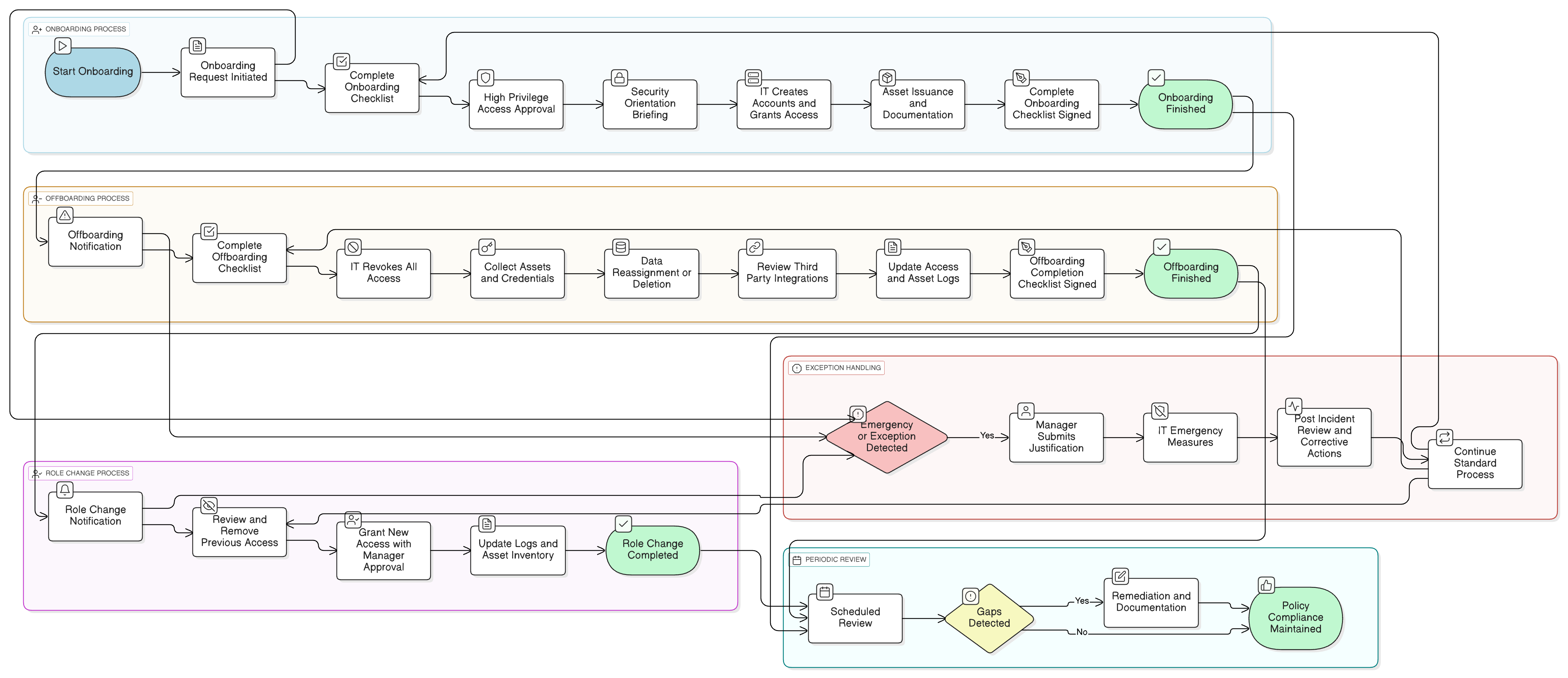

Richtliniendiagramm

Diagramm anklicken, um es in voller Größe anzuzeigen

Inhalt

Geltungsbereich und Regeln der Zusammenarbeit

Onboarding-/Offboarding-Checklisten

Aktualisierungen von Zugriffsprotokoll und Inventar der Werte

Rollenbasierte Zugriffskontrolle (RBAC) für die Zugriffsbereitstellung

Offboarding von Auftragnehmern und Drittdienstleistern

Verfahren für Ausnahmebehandlung und Risikobehandlung

Framework-Konformität

🛡️ Unterstützte Standards & Frameworks

Dieses Produkt ist auf die folgenden Compliance-Frameworks ausgerichtet, mit detaillierten Klausel- und Kontrollzuordnungen.

Verwandte Richtlinien

Governance-Rollen- und Verantwortlichkeitenrichtlinie – SME

Stellt Befugnisse und Rechenschaftspflicht in Zugriffs- und Onboarding-Prozessen sicher.

Zugriffskontrollrichtlinie – SME

Etabliert technische Durchsetzung für rollenbasierte Zugriffsbereitstellung und Deaktivierung.

Risikomanagementrichtlinie – SME

Bewertet Risiken, die aus Kontrollversagen bei Onboarding und Beendigungsprozess entstehen.

Informationssicherheits-Sensibilisierungs- und Schulungsrichtlinie – SME

Schreibt Einführungsunterweisungen und Schulungen zur Sensibilisierung für Informationssicherheit im Onboarding vor.

Incident-Response-Richtlinie (P30) – SME

Behandelt fehlende Deprovisionierung von Zugriffsrechten oder Asset-Diebstahl als Sicherheitsvorfälle.

Über Clarysec-Richtlinien - Onboarding- und Offboarding-Richtlinie – SME

Generische Sicherheitsrichtlinien sind häufig für große Konzerne konzipiert, wodurch kleine Unternehmen Schwierigkeiten haben, komplexe Regeln und unklare Rollen praktisch umzusetzen. Diese Richtlinie ist anders. Unsere KMU-Richtlinien sind von Grund auf für die praktische Umsetzung in Organisationen ohne dedizierte Sicherheitsteams entwickelt. Wir weisen Verantwortlichkeiten den Rollen zu, die Sie tatsächlich haben – wie dem General Manager und Ihrem IT-Anbieter – und nicht einer Vielzahl von Spezialisten, die Sie nicht haben. Jede Anforderung ist in eine eindeutig nummerierte Klausel (z. B. 5.2.1, 5.2.2) heruntergebrochen. Dadurch wird die Richtlinie zu einer klaren Schritt-für-Schritt-Checkliste, die sich leicht implementieren, auditieren und anpassen lässt, ohne ganze Abschnitte neu zu schreiben.

Granulare Rollenzuweisungen

Aufgaben und Verantwortlichkeiten sind auf reale KMU-Rollen verteilt: General Manager, Personalwesen, IT, Abteilungsleiter und Mitarbeitende.

Atomare Klauselstruktur

Jede Anforderung ist eindeutig nummeriert – für einfaches Audit, Delegation und Statusverfolgung, ohne mehrdeutige Absätze.

Prozess zur Ausnahmebehandlung

Notfall-Onboarding/Offboarding-Schritte müssen dokumentiert, begründet und nachgeholt werden – für vollständige Rechenschaftspflicht.

Häufig gestellte Fragen

Von Führungskräften – für Führungskräfte

Diese Richtlinie wurde von einer Sicherheitsführungskraft mit über 25 Jahren Erfahrung in der Implementierung und Auditierung von ISMS-Frameworks für globale Unternehmen verfasst. Sie ist nicht nur als Dokument gedacht, sondern als belastbares Rahmenwerk, das einer Prüfung durch Auditoren standhält.

Verfasst von einem Experten mit folgenden Qualifikationen:

Abdeckung & Themen

🏢 Zielabteilungen

🏷️ Themenabdeckung

Diese Richtlinie ist 1 von 37 im vollständigen KMU-Paket

78% sparenAlle 37 KMU-Richtlinien für €399, statt €1.813 beim Einzelkauf.

Zum vollständigen KMU-Paket →