Pārskats

SME piekļuves kontroles politika (P04S) nosaka, kā tiek pārvaldīta piekļuve sistēmām, datiem un telpām, nodrošinot, ka piekļuve tiek piešķirta tikai autorizētiem lietotājiem, vienlaikus īstenojot minimālo privilēģiju principu un saskaņojot to ar ISO/IEC 27001:2022. Tā definē skaidras lomas, ikgadējās pārskatīšanas un atbilstības standartus organizācijām bez specializētām drošības komandām.

Minimālo privilēģiju princips

Ierobežo lietotāju piekļuvi tikai līdz tam, kas nepieciešams darba lomām, samazinot nesankcionētas piekļuves riskus.

Skaidra lomu balstīta piekļuves kontrole

Definē pienākumus ģenerāldirektoram, IT, struktūrvienību vadītājiem un personālam, lai nodrošinātu vienmērīgu piekļuves pārvaldību.

Ikgadējā pārskatīšana un audits

Prasa ikgadēju piekļuves tiesību pārskatīšanu un robustas audita pēdas, lai nodrošinātu nepārtrauktu atbilstību.

Personīgo ierīču izmantošana (BYOD) un fiziskā piekļuve

Aizsargā organizācijas aktīvus ierīcēs un vietās, tostarp personīgajās ierīcēs un drošības zonās.

Lasīt pilnu pārskatu

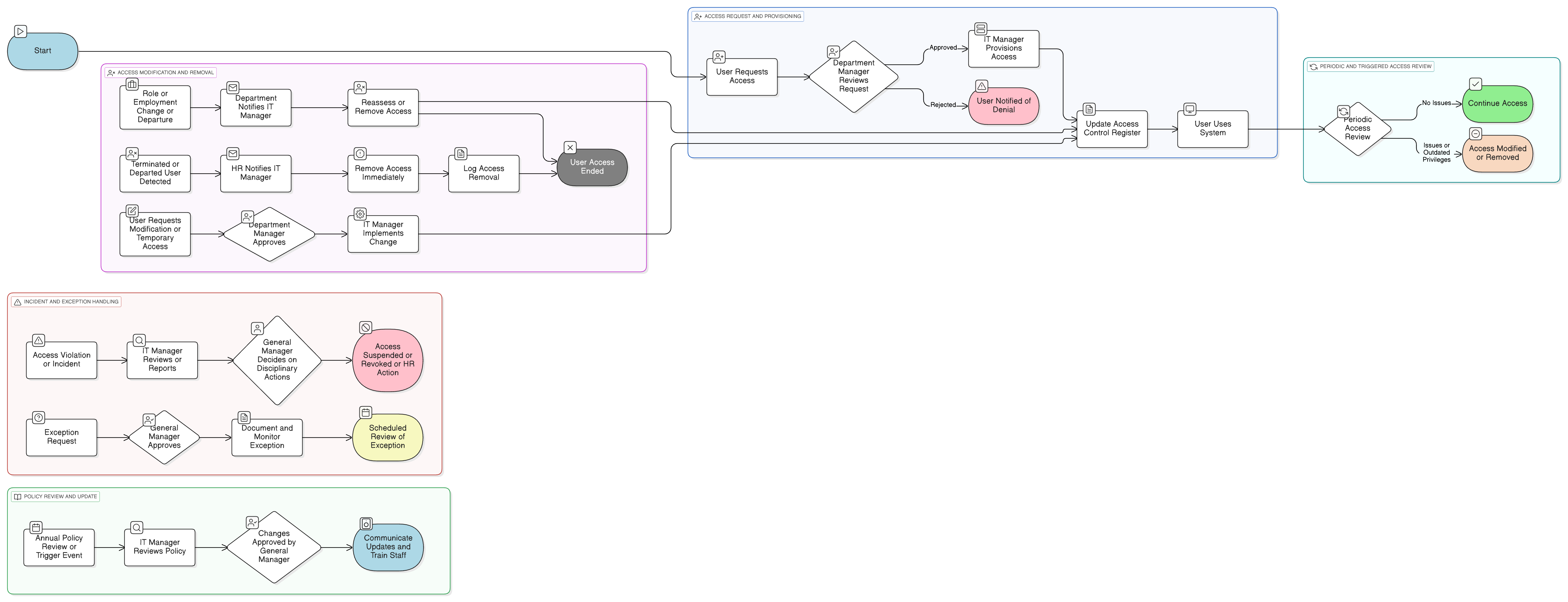

Politikas diagramma

Noklikšķiniet uz diagrammas, lai skatītu pilnā izmērā

Saturs

Piemērošanas joma un iesaistes lomas

Lietotāja dzīves cikla procedūras (piekļuves piešķiršana/noņemšana)

Piekļuves tiesību periodiska pārskatīšana un audits

Priviliģētas piekļuves pārvaldība

Personīgo ierīču izmantošana (BYOD) un fiziskās piekļuves kontroles prasības

Izņēmumu un pārkāpumu apstrāde

Atbilstība ietvaram

🛡️ Atbalstītie standarti un ietvari

Šis produkts ir saskaņots ar šādiem atbilstības ietvariem ar detalizētu klauzulu un kontroles kartēšanu.

Saistītās politikas

Pieļaujamās izmantošanas politika-SME

Nodrošina, ka lietotāji saprot pieļaujamu uzvedību ar piešķirto piekļuvi.

Izmaiņu pārvaldības politika-SME

Nodrošina, ka piekļuves tiesības ir saskaņotas ar apstiprinātām sistēmu izmaiņām.

Darba attiecību uzsākšanas un izbeigšanas politika-SME

Definē trigerpunktus piekļuves piešķiršanai un piekļuves tiesību anulēšanai lietotāju piekļuvei.

Datu aizsardzības un privātuma politika-SME

Nodrošina, ka piekļuves kontrole ir saskaņota ar personas datu drošības pasākumiem.

Incidentu reaģēšanas politika-SME

Definē, kā tiek pārvaldīti un izmeklēti ar piekļuvi saistīti incidenti (piem., ļaunprātīga izmantošana vai pārkāpumi).

Par Clarysec politikām - Piekļuves kontroles politika – SME

Vispārīgas drošības politikas bieži ir veidotas lielām korporācijām, un mazajiem uzņēmumiem ir grūti piemērot sarežģītus noteikumus un neskaidras lomas. Šī politika ir citāda. Mūsu SME politikas ir izstrādātas no pamatiem praktiskai ieviešanai organizācijās bez specializētām drošības komandām. Mēs piešķiram pienākumus lomām, kas jums patiešām ir, piemēram, ģenerāldirektoram un jūsu IT pakalpojumu sniedzējam, nevis speciālistu komandai, kuras jums nav. Katra prasība ir sadalīta unikāli numurētā klauzulā (piem., 5.2.1, 5.2.2). Tas pārvērš politiku skaidrā, soli pa solim izpildāmā kontrolsarakstā, padarot to viegli ieviešamu, auditējamu un pielāgojamu, nepārrakstot veselas sadaļas.

Piekļuves kontroles reģistrs

Prasa drošu visu piekļuves izmaiņu izsekošanu ar detalizētiem žurnāliem, lietotājvārdiem, lomām, apstiprinājumiem un laika zīmogiem.

Automatizēta un manuāla piekļuves piešķiršana

Atbalsta gan automatizētus rīkus, gan manuālas veidnes kontu izveidei, nodrošinot elastību jebkurai SME konfigurācijai.

Izņēmumu apstrādes process

Atkāpes ir jāapstiprina, jādokumentē un jāuzrauga attiecībā uz risku, aizsargājot atbilstību bez liekas sarežģītības.

Biežāk uzdotie jautājumi

Izstrādāts līderiem, līderu veidots

Šo politiku ir izstrādājis drošības līderis ar vairāk nekā 25 gadu pieredzi ISMS ietvaru ieviešanā un auditēšanā globālos uzņēmumos. Tā ir paredzēta ne tikai kā dokuments, bet kā aizstāvams ietvars, kas iztur auditoru pārbaudi.

Izstrādājis eksperts ar šādām kvalifikācijām:

Pārklājums un tēmas

🏢 Mērķa departamenti

🏷️ Tematiskais pārklājums

Šī politika ir 1 no 37 pilnajā MVU paketē

Ietaupiet 78%Iegūstiet visas 37 MVU politikas par €399, nevis €1 813 iegādājoties atsevišķi.

Skatīt pilno MVU paketi →