Przegląd

Niniejsza polityka definiuje i egzekwuje modele zarządzania w organizacji, przypisując i dokumentując role, odpowiedzialności oraz procesy eskalacji dla bezpieczeństwa informacji w całym Systemie Zarządzania Bezpieczeństwem Informacji (SZBI). Jest zgodna z normami międzynarodowymi i zapewnia rozliczalność, integrację międzyfunkcyjną oraz bieżący przegląd wszystkich działań w zakresie zarządzania.

Formalne przypisanie ról

Zapewnia, że odpowiedzialności są jasno zdefiniowane, przypisane, udokumentowane i regularnie przeglądane dla solidnego ładu bezpieczeństwa.

Zintegrowany nadzór międzydziałowy

Ułatwia współpracę między kierownictwem wykonawczym, zespołami IT, ryzyka, zgodności, HR i prawnymi w celu egzekwowania kompleksowego ładu bezpieczeństwa.

Eskalacja i rozliczalność

Umożliwia przejrzyste ścieżki eskalacji i możliwe do prześledzenia podejmowanie decyzji dla wszystkich działań operacyjnych, strategicznych i związanych ze zgodnością.

Czytaj pełny przegląd

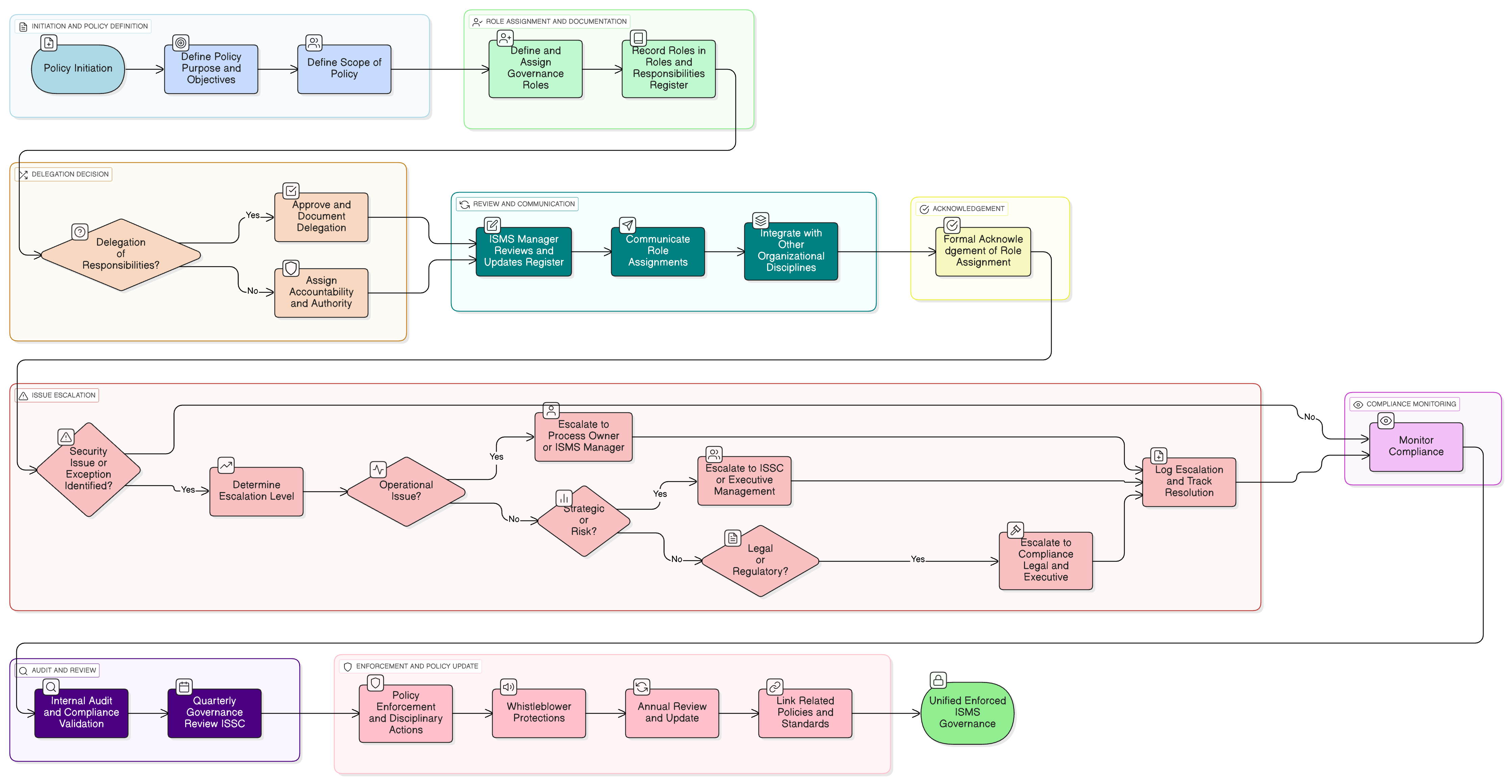

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Model zarządzania i struktura

Wymagania dotyczące Rejestru ról i odpowiedzialności

Ścieżki i procedury eskalacji

Zasady delegowania i rozliczalności

Integracja z ramami zarządzania ryzykiem i zgodnością

Okresowe przeglądy i procedury audytowe

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

| Framework | Objęte klauzule / Kontrole |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| EU GDPR |

Article 5(1)(f)Article 24Article 37

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Powiązane polityki

Polityka monitorowania audytu i zgodności

Wspiera niezależny przegląd skuteczności zarządzania oraz egzekwuje działania korygujące w przypadku niezgodności.

Polityka bezpieczeństwa informacji

Ustanawia ogólny program bezpieczeństwa i określa odpowiedzialności kierownictwa za zatwierdzanie polityk oraz nadzór strategiczny.

Polityka zarządzania zmianami

Zapewnia, że zmiany w strukturach zarządzania, rolach lub odpowiedzialnościach podlegają udokumentowanemu zatwierdzeniu i przeglądowi ryzyka.

Polityka zarządzania ryzykiem

Identyfikuje i ogranicza ryzyka zarządzania wynikające z konfliktów ról, nieprzypisanych obowiązków lub braku eskalacji.

Polityka zatrudniania i zakończenia współpracy

Egzekwuje procesy przypisywania środków kontrolnych oraz cofnięcia uprawnień dostępu podczas zmian w cyklu życia personelu.

O politykach Clarysec - Polityka ról i odpowiedzialności w zakresie zarządzania

Skuteczny ład bezpieczeństwa wymaga czegoś więcej niż deklaracji — wymaga jasności, rozliczalności oraz struktury, która skaluje się wraz z organizacją. Ogólne szablony często zawodzą, tworząc niejednoznaczność poprzez długie akapity i niezdefiniowane role. Ta polityka została zaprojektowana jako operacyjny kręgosłup programu bezpieczeństwa. Przypisujemy odpowiedzialności do konkretnych ról spotykanych w nowoczesnym przedsiębiorstwie, w tym Dyrektora ds. bezpieczeństwa informacji (CISO), zespołów IT i bezpieczeństwa informacji oraz właściwych komitetów, zapewniając jasną rozliczalność. Każde wymaganie jest unikalnie ponumerowaną klauzulą (np. 5.1.1, 5.1.2). Taka atomowa struktura ułatwia wdrożenie, audyt względem konkretnych środków kontrolnych oraz bezpieczne dostosowanie bez naruszania integralności dokumentu, przekształcając go ze statycznego dokumentu w dynamiczne, wykonalne ramy.

Wielopoziomowa struktura zarządzania

Wdraża warstwowy nadzór i podejmowanie decyzji, dopasowując bezpieczeństwo do celów operacyjnych, taktycznych i strategicznych.

Rejestr ról i odpowiedzialności

Utrzymuje scentralizowany rejestr wszystkich ról w zakresie ładu bezpieczeństwa, delegowań, uprawnień oraz ścieżek eskalacji dla możliwej do prześledzenia rozliczalności.

Śledzenie zgodności gotowe do audytu

Wspiera bieżący audyt, przegląd oraz śledzenie wyjątków, czyniąc luki w zakresie zarządzania i działania korygujące widocznymi i możliwymi do zarządzania.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie Enterprise

Oszczędź 67%Zdobądź wszystkie 37 polityk Enterprise za €599, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet Enterprise →