Aperçu

Cette Politique de continuité d’activité et de reprise après sinistre garantit que les opérations critiques se poursuivent et reprennent rapidement après des perturbations, grâce à une planification proactive, des tests, des rôles clairs et un alignement sur les principales normes et réglementations.

Résilience opérationnelle

Assure la continuité des opérations métier pendant les crises grâce à des plans de reprise et de continuité testés.

Conformité réglementaire

Alignée sur ISO, NIST, GDPR, DORA et NIS2 afin de répondre aux normes internationales et aux obligations légales.

Rôles et gouvernance clairs

Définit les responsabilités, des dirigeants aux équipes informatiques et de crise, pour une réponse coordonnée.

Tests et amélioration réguliers

Impose des évaluations annuelles de résilience, des mises à jour des plans et des exercices afin de renforcer la préparation.

Lire l'aperçu complet

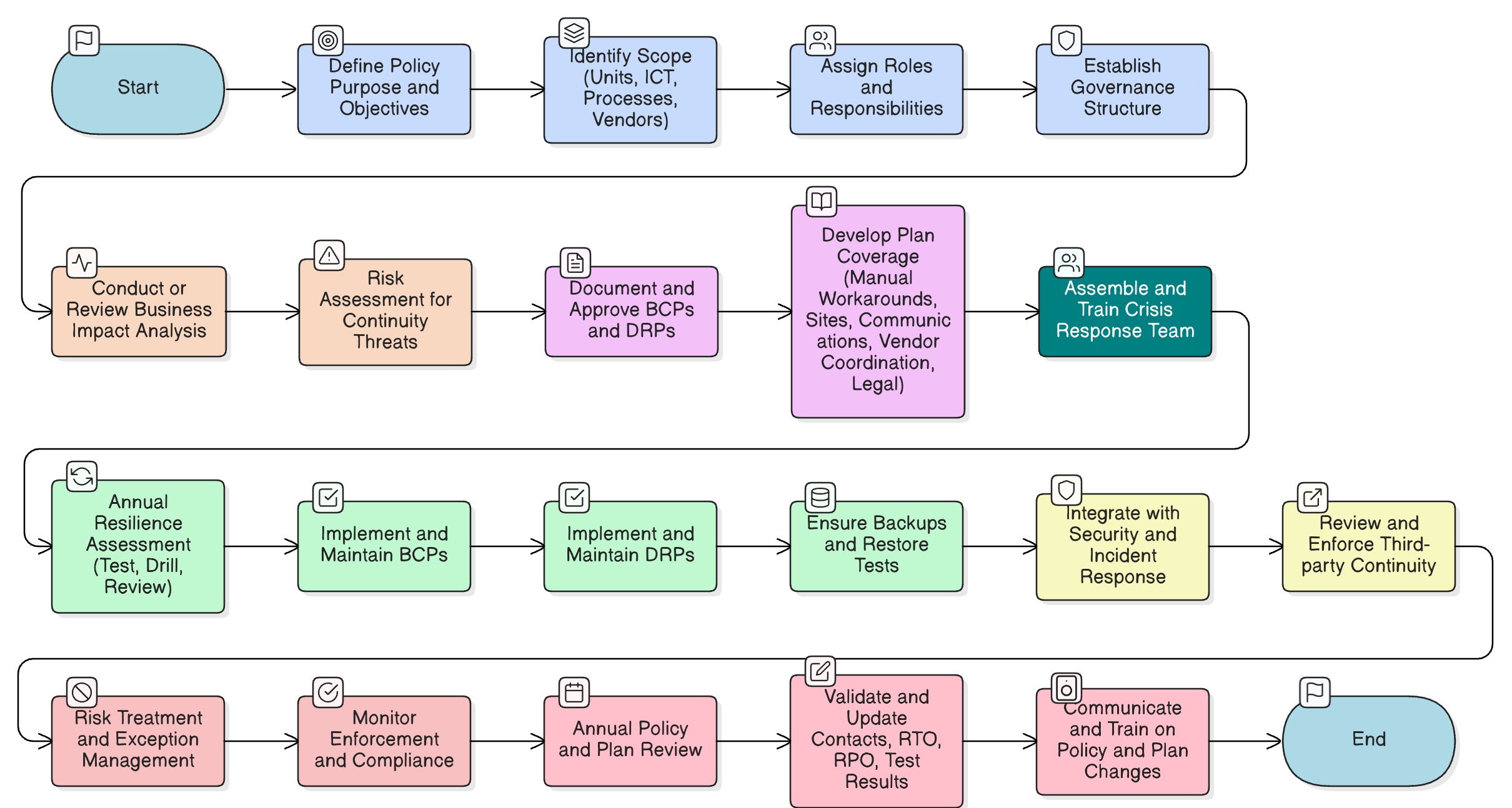

Diagramme de la politique

Cliquez sur le diagramme pour l’afficher en taille complète

Contenu

Champ d’application et règles d’engagement

Analyse d’impact sur l’activité (BIA) et appréciation des risques

Exigences relatives aux plans de continuité et de reprise

Communication de crise et escalade

Procédures de test et d’audit

Continuité des tiers et des fournisseurs

Conformité aux frameworks

🛡️ Normes et frameworks pris en charge

Ce produit est aligné sur les frameworks de conformité suivants, avec des mappages détaillés de clauses et de contrôles.

| Framework | Clauses / Contrôles couverts |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-34 Rev.1 |

Contingency Planning

|

| ISO 22301:2019 |

Business Continuity Management System Requirements

|

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Politiques associées

Politique de surveillance de l’audit et de la conformité

Valide l’intégrité et l’efficacité des pratiques de continuité et de reprise à travers les systèmes et les processus.

P01 Politique de sécurité de l'information

Établit l’exigence d’opérations résilientes fondées sur les risques, en toutes conditions.

P05 Politique de gestion des changements

Garantit que tout changement de configuration ou d’infrastructure lié à la reprise suit des contrôles documentés et des circuits d'approbation.

Politique de conservation et d’élimination des données

Gouverne le cycle de vie des supports de sauvegarde et des données restaurées utilisées dans les opérations de continuité.

Politique de sauvegarde et de restauration

Applique des contrôles sur la fréquence des sauvegardes, la sécurité et la vérification de la restauration.

Politique des contrôles cryptographiques

Garantit que les processus de reprise respectent les exigences de chiffrement et de confidentialité.

Politique de journalisation et de surveillance

Soutient la détection et l’escalade des événements ayant un impact sur la continuité.

Politique de réponse aux incidents (P30)

Définit le confinement, l’escalade et les processus de cause racine alignés sur les déclencheurs de continuité.

À propos des politiques Clarysec - Politique de continuité d’activité et de reprise après sinistre

Une gouvernance de la sécurité efficace exige plus que des mots ; elle requiert de la clarté, une responsabilité et une structure qui s’adapte à votre organisation. Les modèles génériques échouent souvent, en créant de l’ambiguïté avec de longs paragraphes et des rôles non définis. Cette politique est conçue pour être l’épine dorsale opérationnelle de votre programme de sécurité. Nous attribuons des responsabilités aux rôles spécifiques présents dans une entreprise moderne, notamment le Responsable de la sécurité des systèmes d’information (RSSI), les équipes informatiques et de sécurité, ainsi que les comités pertinents, afin d’assurer une responsabilité claire. Chaque exigence est une clause numérotée de manière unique (p. ex., 5.1.1, 5.1.2). Cette structure atomique rend la politique facile à mettre en œuvre, à auditer par rapport à des contrôles spécifiques et à personnaliser en toute sécurité sans affecter l’intégrité du document, la transformant d’un document statique en un cadre dynamique et exploitable.

Plans de reprise exploitables

BCP et DRP étape par étape, cartographiés sur les risques métier réels, les dépendances et les niveaux de systèmes pour une réponse ciblée.

Processus d’exception robuste

Processus d’exception formel avec mesures compensatoires et revue des risques pour des dérogations documentées et sûres.

Alignement intégré avec la sécurité

Garantit que les efforts de continuité ne compromettent pas la sécurité et ne violent pas les contrôles de confinement en situation d’urgence.

Foire aux questions

Conçu pour les dirigeants, par des dirigeants

Cette politique a été rédigée par un responsable de la sécurité disposant de plus de 25 ans d’expérience dans le déploiement et l’audit de cadres ISMS pour des entreprises mondiales. Elle est conçue non seulement comme un document, mais comme un cadre défendable résistant à l’examen des auditeurs.

Rédigé par un expert titulaire de :

Couverture & Sujets

🏢 Départements cibles

🏷️ Couverture thématique

Cette politique est 1 sur 37 dans le Pack Entreprise complet

Économisez 67%Obtenez les 37 politiques Entreprise pour €599, au lieu de €1 813 à l'unité.

Voir le Pack Entreprise complet →