Overzicht

Dit beleid inzake bedrijfscontinuïteit en disaster recovery waarborgt dat kritieke operaties doorgaan en snel herstellen na verstoringen, via proactieve planning, testen, duidelijke rollen en afstemming op belangrijke normen en regelgeving.

Operationele veerkracht

Waarborgt continue bedrijfsvoering tijdens crises met geteste herstel- en continuïteitsplannen.

Naleving van de regelgeving

Afgestemd op ISO, NIST, GDPR, DORA en NIS2 om te voldoen aan internationale normen en wettelijke verplichtingen.

Duidelijke rollen en governance

Definieert verantwoordelijkheden van topmanagement tot IT- en crisisteams voor een gecoördineerde respons.

Regelmatig testen en continue verbetering

Verplicht jaarlijkse veerkrachtbeoordelingen, planupdates en oefeningen om de gereedheid te versterken.

Volledig overzicht lezen

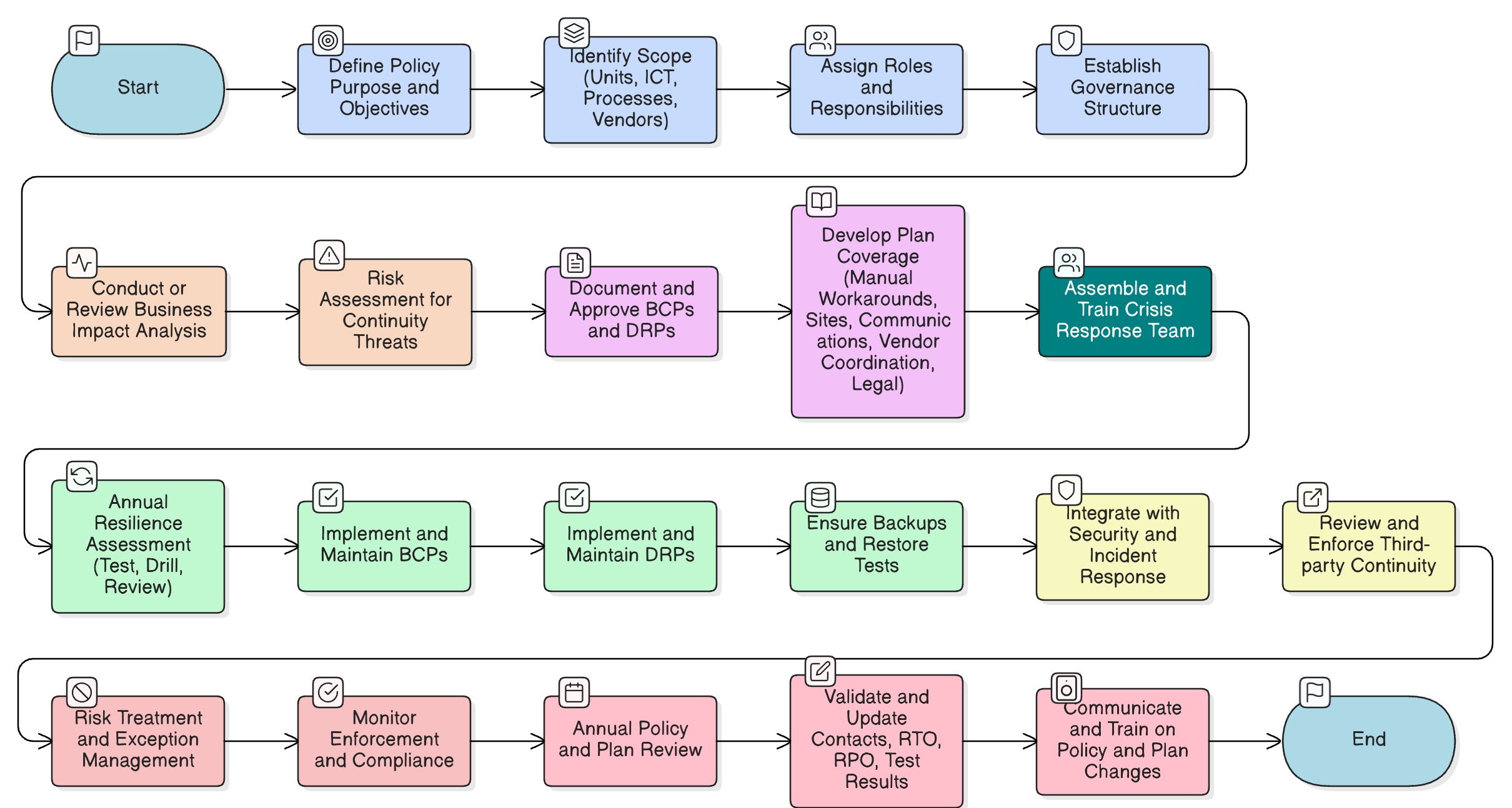

Beleidsdiagram

Klik op het diagram om het op volledige grootte te bekijken

Inhoud

Scope en spelregels

Business impactanalyse (BIA) en risicobeoordeling

Vereisten voor continuïteits- en herstelplannen

Crisiscommunicatie en escalatie

Test- en auditprocedures

Continuïteit voor derde partijen en leveranciers

Framework-naleving

🛡️ Ondersteunde standaarden & frameworks

Dit product is afgestemd op de volgende compliance-frameworks, met gedetailleerde clausule- en controlemappings.

| Framework | Gedekte clausules / Controles |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-34 Rev.1 |

Contingency Planning

|

| ISO 22301:2019 |

Business Continuity Management System Requirements

|

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Gerelateerde beleidsregels

Beleid inzake audit en nalevingsmonitoring

Valideert de integriteit en doeltreffendheid van continuïteits- en herstelpraktijken over systemen en processen.

P01 Informatiebeveiligingsbeleid

Stelt de vereiste vast voor risicogebaseerde, veerkrachtige operaties onder alle omstandigheden.

P05 Wijzigingsbeheerbeleid

Waarborgt dat configuratie- of infrastructuurwijzigingen die verband houden met herstel, gedocumenteerde en goedgekeurde workflows volgen.

Gegevensbewarings- en verwijderingsbeleid

Stuurt de levenscyclus van back-upmedia en herstelde gegevens die in continuïteitsoperaties worden gebruikt.

Back-up- en herstelbeleid

Handhaaft beheersmaatregelen voor back-upfrequentie, beveiliging en verificatie van herstel.

Beleid inzake cryptografische beheersmaatregelen

Waarborgt dat herstelprocessen encryptie- en vertrouwelijkheidsnormen naleven.

Logging- en monitoringbeleid

Ondersteunt de detectie en escalatie van gebeurtenissen die impact hebben op continuïteit.

Incidentresponsbeleid (P30)

Definieert indamming, escalatie en root cause-processen die zijn afgestemd op continuïteitstriggers.

Over Clarysec-beleidsdocumenten - Beleid inzake bedrijfscontinuïteit en disaster recovery

Effectieve informatiebeveiligingsgovernance vereist meer dan alleen woorden; het vraagt om duidelijkheid, verantwoordingsplicht en een structuur die meegroeit met uw organisatie. Generieke sjablonen schieten vaak tekort en creëren ambiguïteit door lange alinea’s en ongedefinieerde rollen. Dit beleid is ontworpen als de operationele ruggengraat van uw beveiligingsprogramma. We wijzen verantwoordelijkheden toe aan de specifieke rollen die in een moderne onderneming voorkomen, waaronder de Chief Information Security Officer (CISO), IT- en beveiligingsteams en relevante commissies, zodat er duidelijke verantwoordingsplicht is. Elke eis is een uniek genummerde clausule (bijv. 5.1.1, 5.1.2). Deze atomische structuur maakt het beleid eenvoudig te implementeren, te auditen tegen specifieke beheersmaatregelen en veilig te customizen zonder de documentintegriteit aan te tasten, waardoor het verandert van een statisch document in een dynamisch, uitvoerbaar kader.

Uitvoerbare herstelplannen

Stapsgewijze BCP's en DRP's die zijn gemapt op daadwerkelijke bedrijfsrisico’s, afhankelijkheden en systeemtiers voor gerichte respons.

Robuuste uitzonderingsworkflow

Formeel uitzonderingsproces met compenserende maatregelen en risicobeoordeling voor gedocumenteerde, veilige afwijkingen.

Geïntegreerde beveiligingsafstemming

Waarborgt dat continuïteitsinspanningen de beveiliging niet ondermijnen en tijdens noodsituaties geen indammingsmaatregelen schenden.

Veelgestelde vragen

Ontwikkeld voor leiders, door leiders

Dit beleid is opgesteld door een securityleider met meer dan 25 jaar ervaring in het implementeren en auditen van ISMS-frameworks voor wereldwijde ondernemingen. Het is niet alleen bedoeld als document, maar als een verdedigbaar kader dat standhoudt onder auditoronderzoek.

Opgesteld door een expert met de volgende kwalificaties:

Dekking & Onderwerpen

🏢 Doelafdelingen

🏷️ Onderwerpdekking

Dit beleid is 1 van 37 in het volledige Enterprise-pakket

Bespaar 67%Ontvang alle 37 Enterprise-beleidsregels voor €599, in plaats van €1.813 afzonderlijk.

Bekijk volledig Enterprise-pakket →