Apžvalga

Ši Verslo tęstinumo ir atkūrimo po katastrofos politika užtikrina, kad kritinės operacijos tęstųsi ir būtų greitai atkurtos po sutrikimų, taikant proaktyvų planavimą, testavimą, aiškius vaidmenis ir suderinamumą su pagrindiniais standartais bei reglamentavimo reikalavimais.

Operacinis atsparumas

Užtikrina nenutrūkstamas verslo operacijas krizių metu, taikant išbandytus atkūrimo ir tęstinumo planus.

Atitiktis reglamentavimo reikalavimams

Suderinta su ISO, NIST, GDPR, DORA ir NIS2, kad atitiktų tarptautinius standartus ir teisinius įsipareigojimus.

Aiškūs vaidmenys ir valdysena

Apibrėžia atsakomybes nuo aukščiausiosios vadovybės iki IT ir krizių komandų, kad reagavimas būtų koordinuotas.

Reguliarus testavimas ir nuolatinis tobulinimas

Numato kasmetinius atsparumo vertinimus, planų atnaujinimus ir pratybas, siekiant sustiprinti pasirengimą.

Skaityti visą apžvalgą

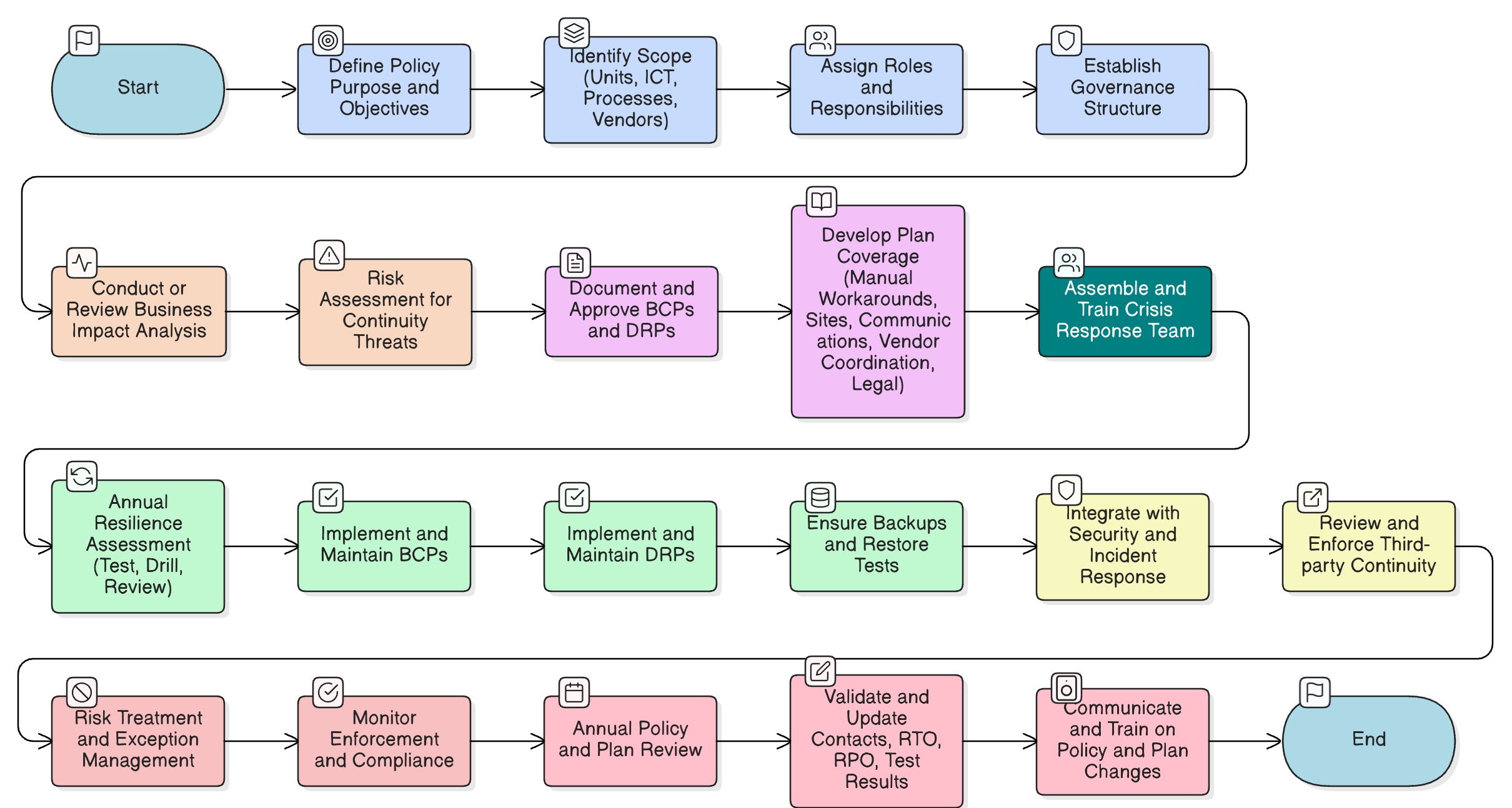

Politikos diagrama

Spustelėkite diagramą, kad peržiūrėtumėte visu dydžiu

Turinys

Taikymo sritis ir įsitraukimo taisyklės

Verslo poveikio analizė (BIA) ir rizikos vertinimas

Tęstinumo ir atkūrimo planų reikalavimai

Krizių komunikacija ir eskalavimas

Testavimo ir audito procedūros

Trečiųjų šalių ir tiekėjų tęstinumas

Sistemos atitiktis

🛡️ Palaikomi standartai ir sistemos

Šis produktas yra suderintas su šiomis atitikties sistemomis su išsamiu sąlygų ir kontrolės susiejimu.

| Sistema | Aptariamos sąlygos / Kontrolės |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-34 Rev.1 |

Contingency Planning

|

| ISO 22301:2019 |

Business Continuity Management System Requirements

|

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Susijusios politikos

Audito ir atitikties stebėsenos politika

Validuoja tęstinumo ir atkūrimo praktikų vientisumą ir veiksmingumą visose sistemose ir procesuose.

P01 Informacijos saugumo politika

Nustato reikalavimą rizika pagrįstoms, atsparioms operacijoms visomis sąlygomis.

P05 Pakeitimų valdymo politika

Užtikrina, kad bet kokie su atkūrimu susiję konfigūracijos ar infrastruktūros pakeitimai vyktų pagal dokumentuotas ir patvirtinimo darbo eigas.

Duomenų saugojimo ir šalinimo politika

Valdo atsarginių kopijų laikmenų ir atkurtų duomenų, naudojamų tęstinumo operacijose, gyvavimo ciklą.

Atsarginių kopijų kūrimo ir atkūrimo politika

Užtikrina kontrolės priemones dėl atsarginių kopijų dažnio, saugumo ir atkūrimo patikrinimo.

Kriptografinių kontrolės priemonių politika

Užtikrina, kad atkūrimo procesai laikytųsi šifravimo ir konfidencialumo standartų.

Žurnalinimo ir stebėsenos politika

Palaiko tęstinumą veikiančių įvykių aptikimą ir eskalavimą.

Reagavimo į incidentus politika

Apibrėžia lokalizavimą, eskalavimą ir pagrindinės priežasties procesus, suderintus su tęstinumo paleidikliais.

Apie Clarysec politikas - Verslo tęstinumo ir atkūrimo po katastrofos politika

Veiksminga saugumo valdysena reikalauja daugiau nei tik formuluočių; ji reikalauja aiškumo, atskaitomybės ir struktūros, kuri gali augti kartu su jūsų organizacija. Bendriniai šablonai dažnai nepasiteisina, nes sukuria dviprasmybes dėl ilgų pastraipų ir neapibrėžtų vaidmenų. Ši politika sukurta kaip jūsų saugumo programos operacinis pagrindas. Mes priskiriame atsakomybes konkretiems vaidmenims, būdingiems šiuolaikinei įmonei, įskaitant vyriausiąjį informacijos saugumo pareigūną (CISO), IT ir saugumo komandas bei atitinkamus komitetus, užtikrindami aiškią atskaitomybę. Kiekvienas reikalavimas yra unikaliai sunumeruota nuostata (pvz., 5.1.1, 5.1.2). Ši atominė struktūra leidžia politiką lengvai įgyvendinti, audituoti pagal konkrečias kontrolės priemones ir saugiai pritaikyti nepaveikiant dokumento vientisumo, paverčiant ją iš statinio dokumento į dinamišką, įgyvendinamą sistemą.

Įgyvendinami atkūrimo planai

Nuoseklūs BCP ir DRP, susieti su realiomis verslo rizikomis, priklausomybėmis ir sistemų lygiais, kad reagavimas būtų tikslinis.

Tvirta išimčių darbo eiga

Formali išimčių tvarkymo eiga su kompensacinėmis kontrolės priemonėmis ir rizikos peržiūra dokumentuotiems, saugiems nukrypimams.

Integruotas suderinamumas su saugumu

Užtikrina, kad tęstinumo pastangos nekompromituotų saugumo ir nepažeistų lokalizavimo kontrolės priemonių ekstremalių situacijų metu.

Dažniausiai užduodami klausimai

Sukurta lyderiams, lyderių

Šią politiką parengė saugumo lyderis, turintis daugiau nei 25 metų patirtį diegiant ir audituojant ISMS sistemas tarptautinėse organizacijose. Ji sukurta ne tik kaip dokumentas, bet kaip pagrįsta sistema, atlaikanti auditoriaus vertinimą.

Parengė ekspertas, turintis šias kvalifikacijas:

Aprėptis ir temos

🏢 Tiksliniai skyriai

🏷️ Teminė aprėptis

Ši politika yra 1 iš 37 pilname Enterprise pakete

Sutaupykite 67%Gaukite visas 37 Enterprise politikas už €599, vietoje €1 813 perkant po vieną.

Peržiūrėti pilną Enterprise paketą →