Visão geral

Esta Política de Continuidade de Negócio e Recuperação de Desastres assegura que as operações críticas continuam e recuperam rapidamente após perturbações, através de planeamento proativo, testes, papéis claros e alinhamento com as principais normas e regulamentos.

Resiliência operacional

Assegura operações de negócio contínuas durante crises com planos de recuperação e continuidade testados.

Conformidade regulamentar

Alinhada com ISO, NIST, GDPR, DORA e NIS2 para cumprir normas internacionais e obrigações legais.

Papéis e governação claros

Define responsabilidades desde a alta direção até às operações de TI e equipas de crise para uma resposta coordenada.

Testes e melhoria regulares

Impõe avaliações anuais de resiliência, atualizações de planos e exercícios para reforçar a prontidão.

Ler visão geral completa

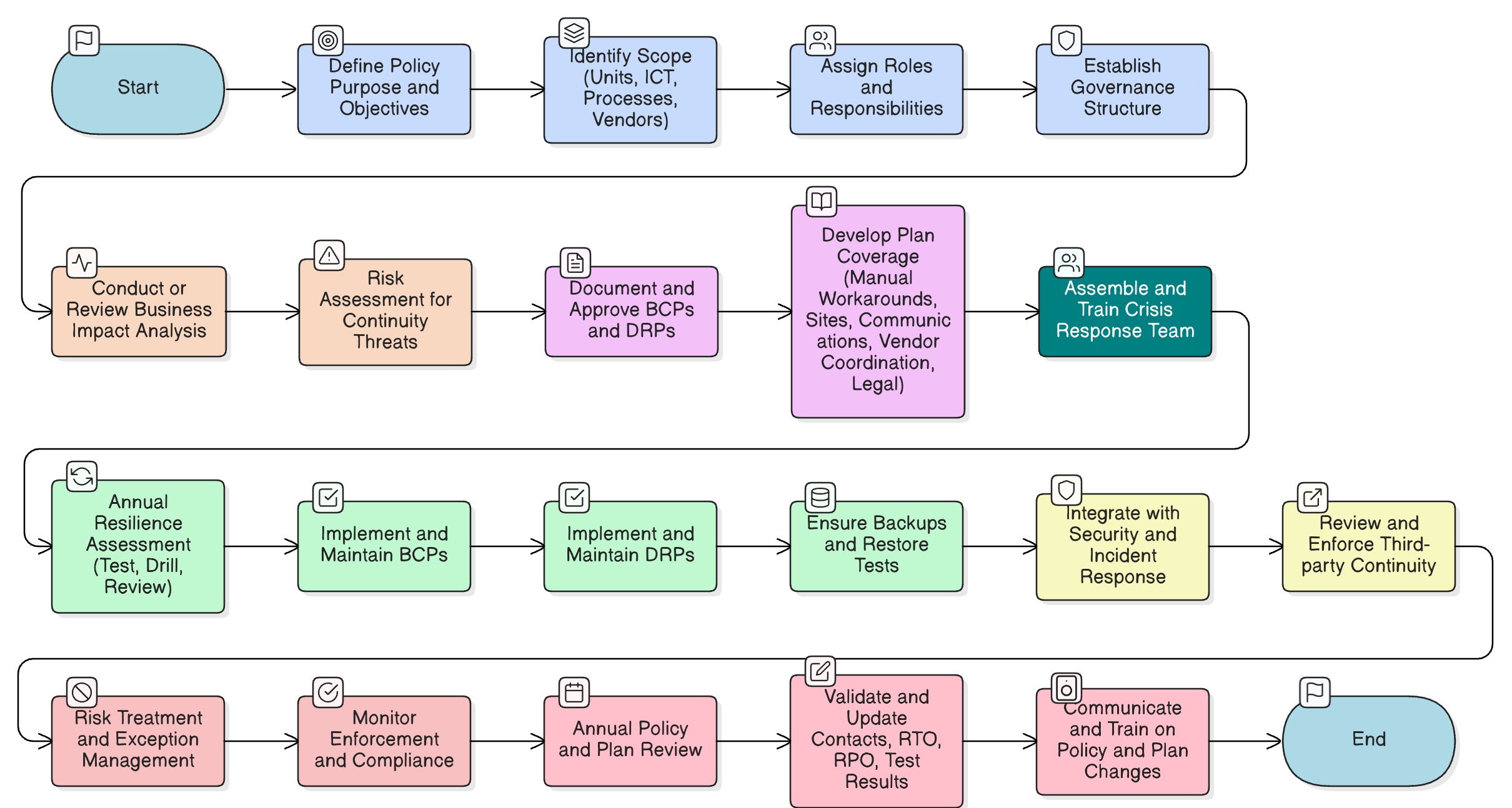

Diagrama da Política

Clique no diagrama para visualizar em tamanho completo

Conteúdo

Âmbito e regras de envolvimento

Análise de Impacto no Negócio (BIA) e Avaliação de riscos

Requisitos de planos de continuidade e recuperação

Comunicação de crise e escalonamento

Procedimentos de testes e auditoria

Continuidade de terceiros e fornecedores

Conformidade com frameworks

🛡️ Padrões e frameworks suportados

Este produto está alinhado com os seguintes frameworks de conformidade, com mapeamentos detalhados de cláusulas e controles.

| Framework | Cláusulas / Controles cobertos |

|---|---|

| ISO/IEC 27001:2022 | |

| ISO/IEC 27002:2022 | |

| NIST SP 800-53 Rev.5 | |

| NIST SP 800-34 Rev.1 |

Contingency Planning

|

| ISO 22301:2019 |

Business Continuity Management System Requirements

|

| EU GDPR |

Article 32

|

| EU NIS2 | |

| EU DORA | |

| COBIT 2019 |

Políticas relacionadas

Política de Monitorização de Auditoria e Conformidade

Valida a integridade e a eficácia das práticas de continuidade e recuperação em sistemas e processos.

P01 Política de Segurança da Informação

Estabelece o requisito para operações resilientes e baseadas no risco em todas as condições.

P05 Política de Gestão de Mudanças

Assegura que quaisquer alterações de configuração ou infraestrutura relacionadas com recuperação seguem fluxos de trabalho de aprovação documentados e aprovados.

Política de Retenção e Eliminação de Dados

Governa o ciclo de vida de suportes de cópia de segurança e dados recuperados utilizados em operações de continuidade.

Política de Cópia de Segurança e Restauro

Impõe controlos sobre frequência de cópias de segurança, segurança e verificação de restauro.

Política de Controlos Criptográficos

Assegura que os processos de recuperação mantêm cifragem e normas de confidencialidade.

Política de Registo e Monitorização

Apoia a deteção e o escalonamento de eventos com impacto na continuidade.

Política de Resposta a Incidentes (P30)

Define contenção, escalonamento e processos de causa raiz alinhados com desencadeadores de continuidade.

Sobre as Políticas Clarysec - Política de Continuidade de Negócio e Recuperação de Desastres

Uma governação da segurança eficaz exige mais do que apenas palavras; exige clareza, responsabilização e uma estrutura que escale com a sua organização. Modelos genéricos falham frequentemente, criando ambiguidade com parágrafos longos e papéis indefinidos. Esta política foi concebida para ser a espinha dorsal operacional do seu programa de segurança. Atribuímos responsabilidades aos papéis específicos encontrados numa empresa moderna, incluindo o Diretor de Segurança da Informação (CISO), Segurança de TI e comités relevantes, assegurando responsabilização clara. Cada requisito é uma cláusula numerada de forma única (por exemplo, 5.1.1, 5.1.2). Esta estrutura atómica torna a política fácil de implementar, auditar face a controlos específicos e personalizar com segurança sem afetar a integridade do documento, transformando-a de um documento estático num quadro dinâmico e acionável.

Planos de recuperação acionáveis

BCPs e DRPs passo a passo mapeados para riscos de negócio reais, dependências e níveis de sistemas para uma resposta direcionada.

Fluxo de trabalho robusto de exceções

Processo formal de exceção com controlos compensatórios e revisão de risco para desvios documentados e seguros.

Alinhamento integrado com segurança

Assegura que os esforços de continuidade não comprometem a segurança nem violam controlos de contenção durante emergências.

Perguntas frequentes

Criado para Líderes, por Líderes

Esta política foi elaborada por um líder de segurança com mais de 25 anos de experiência na implementação e auditoria de frameworks ISMS em organizações globais. Foi concebida não apenas como um documento, mas como um framework defensável que resiste ao escrutínio de auditores.

Elaborado por um especialista com as seguintes qualificações:

Cobertura e tópicos

🏢 Departamentos alvo

🏷️ Cobertura temática

Esta política é 1 de 37 no Pacote Enterprise completo

Poupe 67%Obtenha todas as 37 políticas Enterprise por €599, em vez de €1.813 individualmente.

Ver Pacote Enterprise completo →