Przegląd

Ta Polityka zatrudniania i zakończenia współpracy dla MŚP definiuje ustandaryzowane, audytowalne kroki bezpiecznego zarządzania dostępem użytkowników, kontrolą aktywów i zgodnością podczas zatrudniania, odejścia lub zmiany roli. Jest ustrukturyzowana dla organizacji bez dedykowanych zespołów ds. bezpieczeństwa IT, przy jednoczesnym spełnieniu wymagań kluczowych ram, takich jak ISO/IEC 27001:2022.

Bezpieczny cykl życia użytkownika

Kompleksowe zabezpieczenia dla wdrażania i zakończenia współpracy, aby zapobiegać nieuprawnionemu dostępowi i utracie danych (DLP).

Ustrukturyzowany, audytowalny proces

Wymaga list kontrolnych i międzyfunkcyjnych zatwierdzeń dla nadawania dostępu, kontroli aktywów i dokumentacji.

Role dostosowane do MŚP

Role są uproszczone dla MŚP, umożliwiając zgodność bez dedykowanych zespołów ds. bezpieczeństwa informacji.

Zgodność regulacyjna

Zgodne z ISO/IEC 27001:2022, RODO, NIS2, DORA oraz wymogami bezpieczeństwa HR COBIT.

Czytaj pełny przegląd

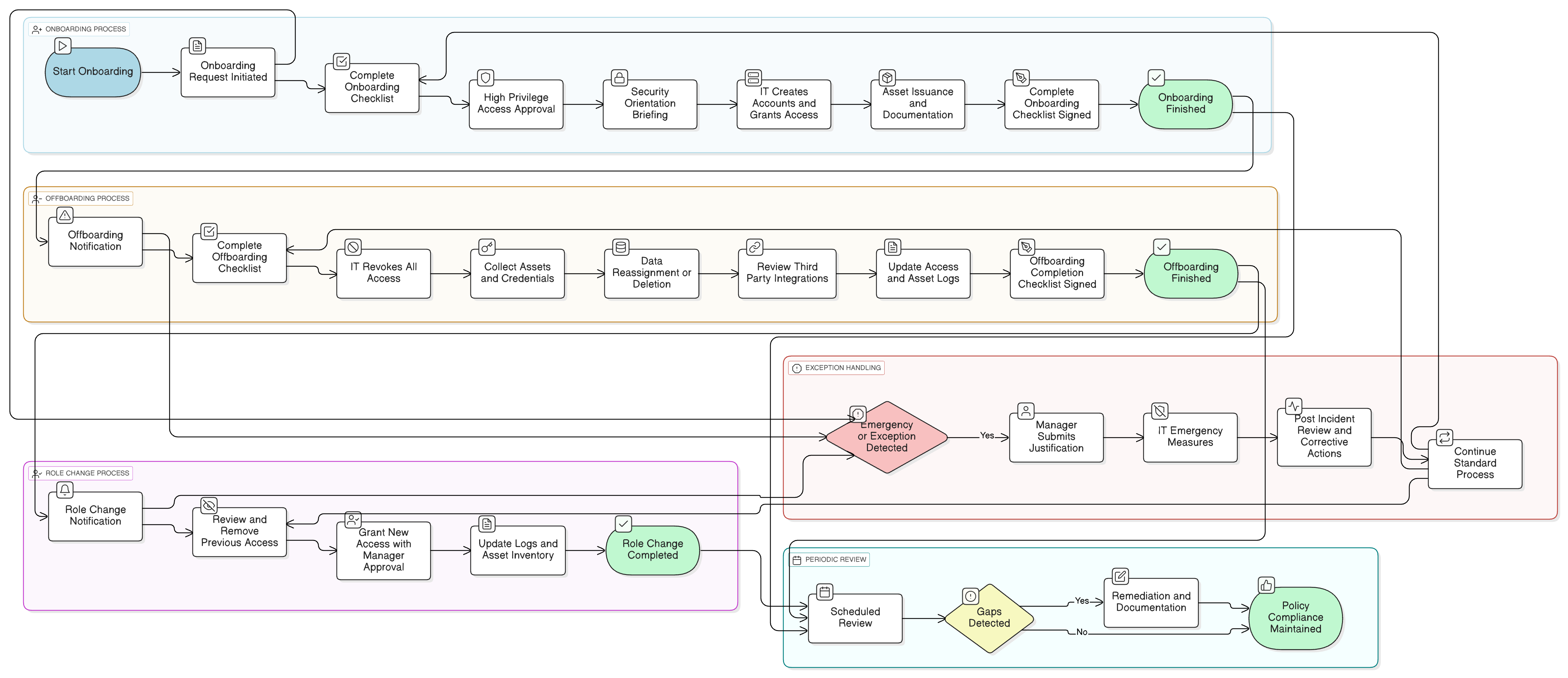

Diagram polityki

Kliknij diagram, aby wyświetlić w pełnym rozmiarze

Zawartość

Zakres i zasady współpracy

Listy kontrolne przyjęcia i zakończenia zatrudnienia

Aktualizacje dziennika dostępu i wykaz aktywów

Nadawanie dostępu oparte na rolach

Offboarding wykonawców i stron trzecich

Procedury obsługi wyjątków i postępowania z ryzykiem

Zgodność z frameworkiem

🛡️ Obsługiwane standardy i frameworki

Ten produkt jest zgodny z następującymi frameworkami zgodności, ze szczegółowym mapowaniem klauzul i kontroli.

Powiązane polityki

Polityka ról i odpowiedzialności w zarządzaniu - SME

Zapewnia uprawnienia i rozliczalność w procesach dostępu i wdrażania.

Polityka kontroli dostępu SME

Ustanawia wymuszenie techniczne nadawania dostępu opartego na rolach oraz dezaktywacji.

Polityka zarządzania ryzykiem SME

Ocena ryzyka wynikająca z nieskuteczności kontroli wdrażania i zakończenia współpracy.

Polityka świadomości i szkoleń w zakresie bezpieczeństwa informacji SME

Egzekwuje wymogi orientacji personelu podczas wdrażania.

Polityka reagowania na incydenty (P30) SME

Traktuje brak odebrania uprawnień lub kradzież aktywów jako incydenty bezpieczeństwa.

O politykach Clarysec - Polityka zatrudniania i zakończenia współpracy - SME

Ogólne polityki bezpieczeństwa są często tworzone dla dużych korporacji, przez co małe firmy mają trudność z zastosowaniem złożonych zasad i niejasno zdefiniowanych ról. Ta polityka jest inna. Nasze polityki dla MŚP są projektowane od podstaw z myślą o praktycznym wdrożeniu w organizacjach bez dedykowanych zespołów bezpieczeństwa. Przypisujemy odpowiedzialności do ról, które faktycznie posiadasz, takich jak dyrektor generalny i Twój dostawca IT, a nie do armii specjalistów, których nie masz. Każde wymaganie jest rozbite na unikalnie ponumerowaną klauzulę (np. 5.2.1, 5.2.2). Dzięki temu polityka staje się jasną, krok po kroku listą kontrolną, co ułatwia wdrożenie, audyt i dostosowanie bez przepisywania całych sekcji.

Szczegółowe przypisania ról

Zadania i odpowiedzialności podzielone między rzeczywiste role MŚP: dyrektor generalny, zasoby ludzkie (HR), IT, kierownicy działów i personel.

Struktura klauzul atomowych

Każde wymaganie ma unikalny numer dla łatwego audytu, delegowania i śledzenia statusu — koniec z niejednoznacznymi akapitami.

Proces obsługi wyjątków

Awaryjne kroki wdrażania/offboardingu muszą być udokumentowane, uzasadnione i naprawione dla pełnych uprawnień i rozliczalności.

Często zadawane pytania

Stworzone dla liderów, przez liderów

Niniejsza polityka została opracowana przez lidera ds. bezpieczeństwa z ponad 25-letnim doświadczeniem w zakresie wdrażania i audytowania systemów ISMS w globalnych organizacjach. Została zaprojektowana nie tylko jako dokument, lecz jako obronne ramy, które wytrzymują kontrolę audytora.

Opracowane przez eksperta posiadającego:

Zasięg i tematy

🏢 Docelowe działy

🏷️ Zakres tematyczny

Ta polityka to 1 z 37 w pełnym pakiecie MŚP

Oszczędź 78%Zdobądź wszystkie 37 polityk MŚP za €399, zamiast €1.813 przy zakupie pojedynczym.

Zobacz pełny pakiet MŚP →